密码重置所导致的账户劫持

正文

这里使用了Burpsuite和Ngrok(Ngrok是一个反向代理,为开源的)

尝试请求受害者帐户的重置密码功能,在 Burp 中捕获请求并在forward之前编辑这个请求,

在原始主机下方的请求中添加了另一个带有 Ngrok url 的主机标头。

在发送编辑的 POST 请求后,受害者将收到一个重置密码链接,该链接将在 URL(攻击者控制的域)中具有 ngrok 域

一旦受害者访问收到的链接,重置令牌就会在攻击者控制的服务器上泄露。

受害者的密码重置令牌在攻击者控制的服务器上泄露,现在可以使用它来更改密码,从而接管受害者的整个帐户。

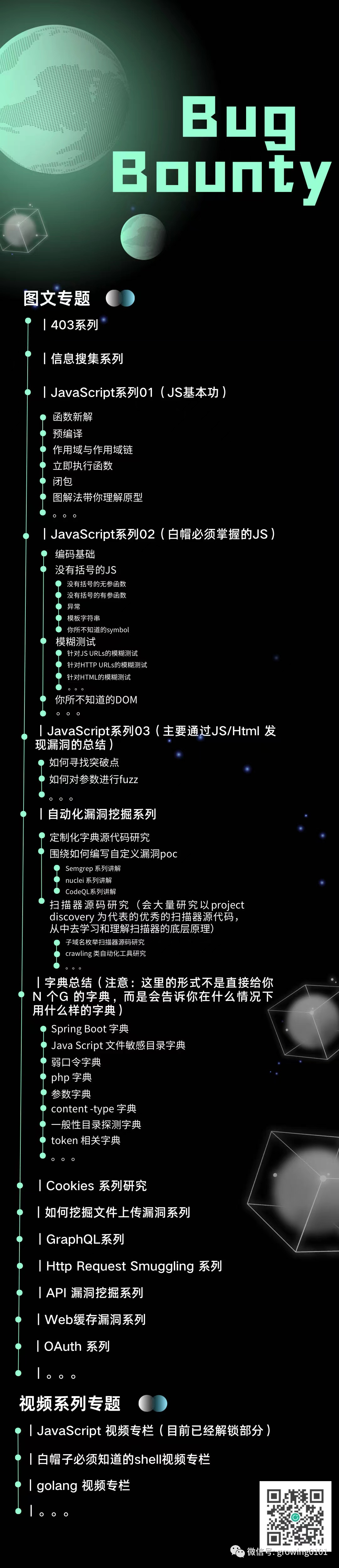

如果你是一个长期主义者,欢迎加入我的知识星球(优先查看这个链接,里面可能还有优惠券),我们一起往前走,每日都会更新,精细化运营,微信识别二维码付费即可加入,如不满意,72 小时内可在 App 内无条件自助退款

往期回顾

福利视频

笔者自己录制的一套php视频教程(适合0基础的),感兴趣的童鞋可以看看,基础视频总共约200多集,目前已经录制完毕,后续还有更多视频出品

https://space.bilibili.com/177546377/channel/seriesdetail?sid=2949374

技术交流

技术交流请加笔者微信:richardo1o1 (暗号:growing)

文章来源: https://mp.weixin.qq.com/s?__biz=MzIzMTIzNTM0MA==&mid=2247492532&idx=1&sn=d32d94015ba8e5052167c939630360db&chksm=e8a5e9d7dfd260c156a12fa755ec1c7716b8e012f91e280b9d88f8548bd9884076d82f0616a8&scene=58&subscene=0#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh