点击上方[蓝字],关注我们建议大家把公众号“Z2O安全攻防”设为星标,否则可能就看不到啦!因为公众号现在只对常读和星标的公众号才能展示大图推送。操作方法:点击右上角的【...】,然后点击【设为星标】即 2023-11-19 20:42:55 Author: Z2O安全攻防(查看原文) 阅读量:32 收藏

点击上方[蓝字],关注我们

本文仅用于技术讨论与学习,利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者及本公众号不为此承担任何责任。

也是好久没有刷洞了,上个月趁活动寥寥草草交了几个洞,不是很满意,并没有达到预期的目标,这个月准备冲个榜,然后就碰到了一个ueditor的上传漏洞,不了解这个洞的参考UEditor .net版本任意文件上传_Azjj-CSDN博客

为什么要记录一下呢,是因为之前在某次HW的时候也碰到过这个情况,但是很遗憾,没有利用成功,这次终于又碰到了,正好记录一下。

是这样的,一般的ueditor的上传漏洞都是从自己服务器上远程下载一个文件到自己服务器,但是有些服务器会有不出网的情况,就是访问不到要远程下载的文件,如下图:

漏洞本身是存在的,但是奈何目标服务器不出网。

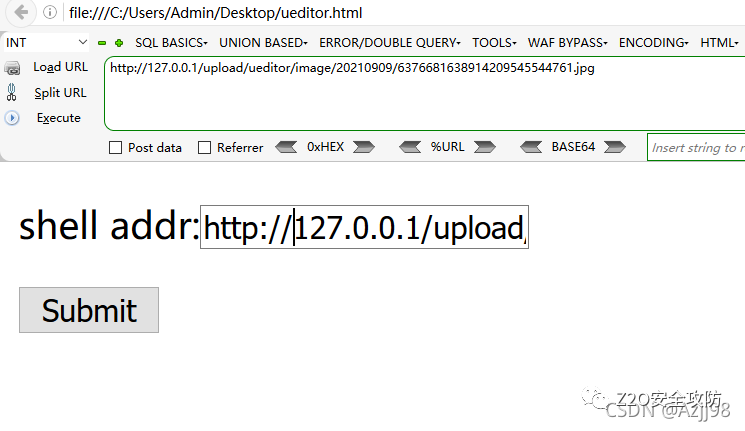

这里我们就可以通过ueditor编辑器正常上传一个图片马,然后 通过内网地址的127.0.0.1的内网地址去远程下载

利用内网地址 成功上传webshell到服务器

这里可能会出现一些别的情况,比如内网web服务的端口不是默认的80,这里就可以尝试爆破一下,1-65535总会有你愿意看到的画面

文章来源:https://blog.csdn.net/weixin_44578334/article/details/120209155

知识星球

致力于红蓝对抗,实战攻防,星球不定时更新内外网攻防渗透技巧,以及最新学习研究成果等。常态化更新最新安全动态。专题更新奇技淫巧小Tips及实战案例。

涉及方向包括Web渗透、免杀绕过、内网攻防、代码审计、应急响应、云安全。星球中已发布 510+ 安全资源,不定时分享未公开或者小范围公开的漏洞,针对网络安全成员的普遍水平,并为星友提供了教程、工具、POC&EXP以及各种学习笔记等等。(点我了解详情)

交流群

关注公众号回复“加群”,添加Z2OBot好友,自动拉你加入Z2O安全攻防交流群(微信群)分享更多好东西。(QQ群可直接扫码添加)

关注我们

关注福利:

回复“app" 获取 app渗透和app抓包教程

回复“渗透字典" 获取 针对一些字典重新划分处理,收集了几个密码管理字典生成器用来扩展更多字典的仓库。

回复“书籍" 获取 网络安全相关经典书籍电子版pdf

回复“资料" 获取 网络安全、渗透测试相关资料文档

点个【 在看 】,你最好看

如有侵权请联系:admin#unsafe.sh