团伙背景摩诃草,又名Patchwork、白象、Hangover、Dropping Elephant等,奇安信内部跟踪编号APT-Q-36。该组织被普遍认为具有南亚地区背景,其最早攻击活动可追溯到200 2023-11-28 10:27:59 Author: 奇安信威胁情报中心(查看原文) 阅读量:27 收藏

团伙背景

摩诃草,又名Patchwork、白象、Hangover、Dropping Elephant等,奇安信内部跟踪编号APT-Q-36。该组织被普遍认为具有南亚地区背景,其最早攻击活动可追溯到2009年11月,已持续活跃10余年。该组织主要针对亚洲地区的国家进行网络间谍活动,攻击目标包括政府、军事、电力、工业、科研教育、外交和经济等领域的组织机构。

事件概述

Spyder下载器中一些关键字符串不再以明文形式出现,而是经过异或加密处理,以避开静态检测,同时恶意软件与C2服务器的通信数据格式也做了调整; 植入的Remcos木马采用的都是当时能获取到的最新版;

通过Spyder样本的名称和配置信息,可以推测受害者包括巴基斯坦、孟加拉国、阿富汗等国的目标。

详细分析

MD5 | 创建时间 | 数字签名时间戳 | 类型 |

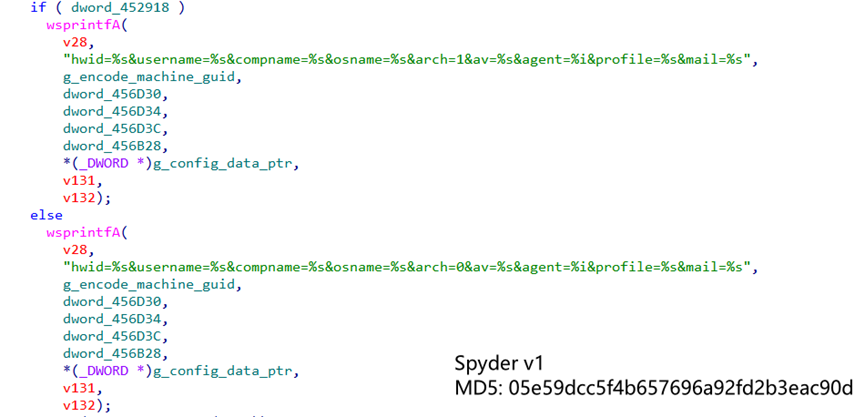

05e59dcc5f4b657696a92fd2b3eac90d | 2023-07-09 17:05:45 UTC | 2023-07-11 07:14:37 UTC | Spyder v1 |

2491942d8cd5807cd4615a07ad26a54a | 2023-08-11 13:57:16 UTC | 2023-08-14 09:59:22 UTC | Spyder v2 |

6699190f7f6574029432b2678e1f40ac | 2023-09-09 18:49:44 UTC | 2023-09-20 07:59:23 UTC | Spyder v3 |

bc743f1b24e8e585e889d77099ad0ac2 | 2023-10-09 08:26:21 UTC | 2023-10-11 06:42:28 UTC | Spyder v3 |

656b523031d9ffda7b8b1740542b653c | 2023-10-09 08:26:21 UTC | 2023-10-11 07:08:13 UTC | Spyder v3 |

57b805f4c496c5d25acbe45bfaf7ee11 | 2023-06-24 16:04:14 UTC | 2023-07-04 07:12:16 UTC | Remcos v4.8.0 Pro |

68f4f27219840b4ba86462241f740bbd | 2023-06-15 17:58:26 UTC | 2023-08-05 07:49:12 UTC | Remcos v4.9.0 Pro |

5eae3dee275dbca878d145817707597f | 2023-06-15 17:58:26 UTC | 2023-08-31 10:27:56 UTC | Remcos v4.9.1 Pro |

以上样本使用的数字签名有3个:

签名者名称 | 序列号 |

GREATIV

LIMITED | 3B D9 2C E9 98 70 95 F7

46 23 D7 C3 7E 8D 34 4E |

SYNTHETIC LABS LIMITED | 19 66 BC 76 BD A1 A7 08 33 47 92 DA 9A 33 6F 69 |

RUNSWITHSCISSORS

LTD | 42 4F 08 5F 42 16 FD 91

7A 4B 0B E9 69 82 A4 D9 |

Spyder的更新

1. version2

与版本1相比,版本2将一些明文字符串(比如API名称和收集主机信息的格式化字符串)进行了异或加密。

(2) 收集主机信息的格式化字符串

Spyder在回传收集的主机信息前,会与C2服务器进行第一次交互,如果响应数据为”1”,版本1进入休眠死循环,而版本2改为退出进程。

此外,版本2在POST请求的数据末尾添加”&ver=2”。下面是Spyder样本根据C2指令部署后续可执行文件时,版本1和版本2构造请求数据所用的格式化字符串。

Spyder v1 | Spyder v2 | |

获取C2指令 | hwid=%s&deploy=1 | hwid=%s&deploy=1&ver=2 |

获取下载文件信息 | hwid=%s&deploy=%d&bakmout=1 | hwid=%s&deploy=2&type=%d&ver=2 |

部署完成 | hwid=%s&deploy=0 | hwid=%s&deploy=3&type=%d&ver=2 |

2. version3

版本3最大的变动是以JSON字符串的形式表示与C2服务器交互的数据,并且在其中添加version为3的信息。

JSON字符串再经过base64编码,拼接在字符串”data=”后,作为POST请求的数据。

Remcos木马

在请求C2服务器的指令循环中,Spyder除了根据下发的指令部署后续可执行文件,还会在循环一开始从配置数据中的URL拉取一个可执行文件。

我们观察到有两个Spyder样本通过这种方式下载了Remcos木马。

Spyder MD5 | 05e59dcc5f4b657696a92fd2b3eac90d | 2491942d8cd5807cd4615a07ad26a54a |

下载URL | hxxp://mfaturk.com/backup/inc.php | hxxp://mfaturk.com/hing9/dmw.php |

Remcos MD5 | 68f4f27219840b4ba86462241f740bbd | 5eae3dee275dbca878d145817707597f |

两个Remcos木马加载的方式相同。首先重新在内存中映射kernel32.dll和ntdll.dll的.text段,解除防护软件对这两个模块中的函数的监控。

向”www[.]wingtiptoys.com”发送HTTP请求以混淆真实通信流量。

加载资源数据,进行RC4解密,得到Remcos木马的文件数据,然后内存加载执行。使用的解密密钥如下:

iXTYbfqt4v4xaFkXYrgP5gRNWEsttg1QKM6TNuP4hGG8T2TCcWSUtkNTgjA9LuFfKbiPjxajei8kFXeqgcS2O68bsZ

Remcos木马的C2配置信息如下:

以0x1E为分隔符,共有3组,不过后面两个域名目前没有对应的解析IP,所以实际上有效的只有morimocanab.com。

morimocanab.com:443

grand123099ggcarnivol.com:443

Omeri12oncloudd.com:443

总结

防护建议

若需运行,安装来历不明的应用,可先通过奇安信威胁情报文件深度分析平台(https://sandbox.ti.qianxin.com/sandbox/page)进行判别。目前已支持包括Windows、安卓平台在内的多种格式文件深度分析。

目前,基于奇安信威胁情报中心的威胁情报数据的全线产品,包括奇安信威胁情报平台(TIP)、天擎、天眼高级威胁检测系统、奇安信NGSOC、奇安信态势感知等,都已经支持对此类攻击的精确检测。

IOC

(Spyder)

05e59dcc5f4b657696a92fd2b3eac90d

2491942d8cd5807cd4615a07ad26a54a

6699190f7f6574029432b2678e1f40ac

bc743f1b24e8e585e889d77099ad0ac2

656b523031d9ffda7b8b1740542b653c

(Remcos)

57b805f4c496c5d25acbe45bfaf7ee11

68f4f27219840b4ba86462241f740bbd

5eae3dee275dbca878d145817707597f

C&C

mfaturk.com

firebasebackups.com

morimocanab.com:443

grand123099ggcarnivol.com:443

omeri12oncloudd.com:443

URL

hxxp://mfaturk.com/backup/manage.php

hxxp://mfaturk.com/backup/inc.php

hxxp://mfaturk.com/hing9/includes.php

hxxp://mfaturk.com/hing9/dmw.php

hxxp://mfaturk.com/hailo/stick.php

hxxp://mfaturk.com/hailo/dmw.php

hxxp://firebasebackups.com/hailo/load_img.php

hxxp://firebasebackups.com/hailo/pakart.php

参考链接

点击阅读原文至ALPHA 6.0

即刻助力威胁研判

如有侵权请联系:admin#unsafe.sh