漏洞通告 | 泛微 e-office10 远程代码执行漏洞

01 漏洞概况 泛微e-office系统是面向中小型组织的专业协同OA软件,致力于为企业用户提供专业OA办公系统、移动OA应用等协同OA整体解决方案。微步漏洞团队通过“X漏洞奖励计划”获取到泛微e-o 2023-11-28 17:22:53 Author: 微步在线研究响应中心(查看原文) 阅读量:66 收藏

01 漏洞概况 泛微e-office系统是面向中小型组织的专业协同OA软件,致力于为企业用户提供专业OA办公系统、移动OA应用等协同OA整体解决方案。微步漏洞团队通过“X漏洞奖励计划”获取到泛微e-o 2023-11-28 17:22:53 Author: 微步在线研究响应中心(查看原文) 阅读量:66 收藏

01 漏洞概况

微步漏洞团队通过“X漏洞奖励计划”获取到泛微e-office10远程代码执行漏洞。由于泛微e-office10前台存在SQL注入漏洞可以获取管理员账号和口令,配合后台文件包含即可导致远程代码执行。经分析,攻击者可利用该漏洞获取服务器敏感信息、执行任意代码,建议尽快修复。

02 漏洞处置优先级(VPT)

综合处置优先级:高

漏洞编号 | 微步编号 | XVE-2023-6334 |

漏洞评估 | 危害评级 | 高危 |

漏洞类型 | ||

公开程度 | PoC未公开 | |

利用条件 | ||

交互要求 | 0-click | |

威胁类型 | 远程 | |

利用情报 | 微步已捕获攻击行为 | 是 |

影响产品 | 产品名称 | |

受影响版本 | version < 10.0_20231107 | |

影响范围 | 千级 | |

有无修复补丁 | 有 |

03 漏洞复现

04 修复方案

1、官方修复方案:

官方已在最新版修复此问题,建议受影响的用户在服务器管理平台升级到10.0_20231107版本。2、临时修复方案:1.使用防护类设备对相关资产进行SQL注入、文件包含等攻击的防护;

2.在确认不影响业务的情况下可临时关闭im服务,或使用网络ACL策略限制im服务的公网访问。

05 微步在线产品侧支持情况

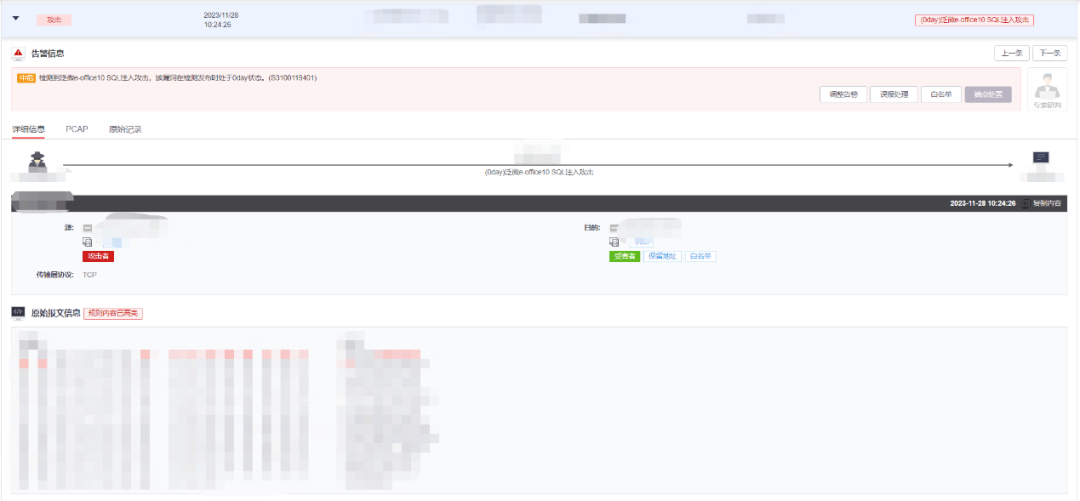

(1)微步在线威胁感知平台TDP已支持检测,规则ID为S3100119400、S3100119401、S3100119402、S3100119403。

![]()

(2)微步在线安全情报网关OneSIG已支持防护,规则ID为3100119400、3100119401、3100119402、3100119403。

![]()

(3)微步在线安全情报社区X已支持资产查询,规则为app=EOffice。

![]()

06 时间线

2023.11.07 厂商修复漏洞2023.11.28 微步发布报告

---End---

微步漏洞情报订阅服务

微步提供漏洞情报订阅服务,精准、高效助力企业漏洞运营 提供高价值漏洞情报,具备及时、准确、全面和可操作性,帮助企业高效应对漏洞应急与日常运营难题; 可实现对高威胁漏洞提前掌握,以最快的效率解决信息差问题,缩短漏洞运营MTTR; 提供漏洞完整的技术细节,更贴近用户漏洞处置的落地; 将漏洞与威胁事件库、APT组织和黑产团伙攻击大数据、网络空间测绘等结合,对漏洞的实际风险进行持续动态更新。

X 漏洞奖励计划

“X漏洞奖励计划”是微步X情报社区推出的一款针对未公开漏洞奖励计划,我们鼓励白帽子提交挖掘到的0day漏洞,并给予白帽子可观的奖励。我们期望通过该计划与白帽子共同努力,提升0day防御能力,守护数字世界安全。

03 漏洞复现

04 修复方案

1、官方修复方案:

官方已在最新版修复此问题,建议受影响的用户在服务器管理平台升级到10.0_20231107版本。2、临时修复方案:1.使用防护类设备对相关资产进行SQL注入、文件包含等攻击的防护;

2.在确认不影响业务的情况下可临时关闭im服务,或使用网络ACL策略限制im服务的公网访问。

05 微步在线产品侧支持情况

(1)微步在线威胁感知平台TDP已支持检测,规则ID为S3100119400、S3100119401、S3100119402、S3100119403。

![]()

(2)微步在线安全情报网关OneSIG已支持防护,规则ID为3100119400、3100119401、3100119402、3100119403。

![]()

(3)微步在线安全情报社区X已支持资产查询,规则为app=EOffice。

![]()

06 时间线

2023.11.07 厂商修复漏洞2023.11.28 微步发布报告

---End---

微步漏洞情报订阅服务

微步提供漏洞情报订阅服务,精准、高效助力企业漏洞运营 提供高价值漏洞情报,具备及时、准确、全面和可操作性,帮助企业高效应对漏洞应急与日常运营难题; 可实现对高威胁漏洞提前掌握,以最快的效率解决信息差问题,缩短漏洞运营MTTR; 提供漏洞完整的技术细节,更贴近用户漏洞处置的落地; 将漏洞与威胁事件库、APT组织和黑产团伙攻击大数据、网络空间测绘等结合,对漏洞的实际风险进行持续动态更新。

X 漏洞奖励计划

“X漏洞奖励计划”是微步X情报社区推出的一款针对未公开漏洞奖励计划,我们鼓励白帽子提交挖掘到的0day漏洞,并给予白帽子可观的奖励。我们期望通过该计划与白帽子共同努力,提升0day防御能力,守护数字世界安全。

03 漏洞复现

04 修复方案

1、官方修复方案:

官方已在最新版修复此问题,建议受影响的用户在服务器管理平台升级到10.0_20231107版本。2、临时修复方案:1.使用防护类设备对相关资产进行SQL注入、文件包含等攻击的防护;

2.在确认不影响业务的情况下可临时关闭im服务,或使用网络ACL策略限制im服务的公网访问。

04 修复方案

1、官方修复方案:

官方已在最新版修复此问题,建议受影响的用户在服务器管理平台升级到10.0_20231107版本。2、临时修复方案:1.使用防护类设备对相关资产进行SQL注入、文件包含等攻击的防护;

2.在确认不影响业务的情况下可临时关闭im服务,或使用网络ACL策略限制im服务的公网访问。

04 修复方案

1、官方修复方案:

官方已在最新版修复此问题,建议受影响的用户在服务器管理平台升级到10.0_20231107版本。

1.使用防护类设备对相关资产进行SQL注入、文件包含等攻击的防护;

2.在确认不影响业务的情况下可临时关闭im服务,或使用网络ACL策略限制im服务的公网访问。

05 微步在线产品侧支持情况

(1)微步在线威胁感知平台TDP已支持检测,规则ID为S3100119400、S3100119401、S3100119402、S3100119403。

![]()

(2)微步在线安全情报网关OneSIG已支持防护,规则ID为3100119400、3100119401、3100119402、3100119403。

![]()

(3)微步在线安全情报社区X已支持资产查询,规则为app=EOffice。

![]()

05 微步在线产品侧支持情况

(1)微步在线威胁感知平台TDP已支持检测,规则ID为S3100119400、S3100119401、S3100119402、S3100119403。

![]()

(2)微步在线安全情报网关OneSIG已支持防护,规则ID为3100119400、3100119401、3100119402、3100119403。

![]()

(3)微步在线安全情报社区X已支持资产查询,规则为app=EOffice。

![]()

05 微步在线产品侧支持情况

(1)微步在线威胁感知平台TDP已支持检测,规则ID为S3100119400、S3100119401、S3100119402、S3100119403。

(2)微步在线安全情报网关OneSIG已支持防护,规则ID为3100119400、3100119401、3100119402、3100119403。

(3)微步在线安全情报社区X已支持资产查询,规则为app=EOffice。

06 时间线

2023.11.07 厂商修复漏洞2023.11.28 微步发布报告

06 时间线

2023.11.07 厂商修复漏洞2023.11.28 微步发布报告

06 时间线

2023.11.28 微步发布报告

---End---

微步漏洞情报订阅服务

微步提供漏洞情报订阅服务,精准、高效助力企业漏洞运营 提供高价值漏洞情报,具备及时、准确、全面和可操作性,帮助企业高效应对漏洞应急与日常运营难题; 可实现对高威胁漏洞提前掌握,以最快的效率解决信息差问题,缩短漏洞运营MTTR; 提供漏洞完整的技术细节,更贴近用户漏洞处置的落地; 将漏洞与威胁事件库、APT组织和黑产团伙攻击大数据、网络空间测绘等结合,对漏洞的实际风险进行持续动态更新。

X 漏洞奖励计划

“X漏洞奖励计划”是微步X情报社区推出的一款针对未公开漏洞奖励计划,我们鼓励白帽子提交挖掘到的0day漏洞,并给予白帽子可观的奖励。我们期望通过该计划与白帽子共同努力,提升0day防御能力,守护数字世界安全。

---End---

微步漏洞情报订阅服务

微步提供漏洞情报订阅服务,精准、高效助力企业漏洞运营 提供高价值漏洞情报,具备及时、准确、全面和可操作性,帮助企业高效应对漏洞应急与日常运营难题; 可实现对高威胁漏洞提前掌握,以最快的效率解决信息差问题,缩短漏洞运营MTTR; 提供漏洞完整的技术细节,更贴近用户漏洞处置的落地; 将漏洞与威胁事件库、APT组织和黑产团伙攻击大数据、网络空间测绘等结合,对漏洞的实际风险进行持续动态更新。

X 漏洞奖励计划

“X漏洞奖励计划”是微步X情报社区推出的一款针对未公开漏洞奖励计划,我们鼓励白帽子提交挖掘到的0day漏洞,并给予白帽子可观的奖励。我们期望通过该计划与白帽子共同努力,提升0day防御能力,守护数字世界安全。

---End---

微步漏洞情报订阅服务

微步提供漏洞情报订阅服务,精准、高效助力企业漏洞运营 提供高价值漏洞情报,具备及时、准确、全面和可操作性,帮助企业高效应对漏洞应急与日常运营难题; 可实现对高威胁漏洞提前掌握,以最快的效率解决信息差问题,缩短漏洞运营MTTR; 提供漏洞完整的技术细节,更贴近用户漏洞处置的落地; 将漏洞与威胁事件库、APT组织和黑产团伙攻击大数据、网络空间测绘等结合,对漏洞的实际风险进行持续动态更新。

X 漏洞奖励计划

“X漏洞奖励计划”是微步X情报社区推出的一款针对未公开漏洞奖励计划,我们鼓励白帽子提交挖掘到的0day漏洞,并给予白帽子可观的奖励。我们期望通过该计划与白帽子共同努力,提升0day防御能力,守护数字世界安全。

---End---

微步漏洞情报订阅服务

微步提供漏洞情报订阅服务,精准、高效助力企业漏洞运营 提供高价值漏洞情报,具备及时、准确、全面和可操作性,帮助企业高效应对漏洞应急与日常运营难题; 可实现对高威胁漏洞提前掌握,以最快的效率解决信息差问题,缩短漏洞运营MTTR; 提供漏洞完整的技术细节,更贴近用户漏洞处置的落地; 将漏洞与威胁事件库、APT组织和黑产团伙攻击大数据、网络空间测绘等结合,对漏洞的实际风险进行持续动态更新。

X 漏洞奖励计划

“X漏洞奖励计划”是微步X情报社区推出的一款针对未公开漏洞奖励计划,我们鼓励白帽子提交挖掘到的0day漏洞,并给予白帽子可观的奖励。我们期望通过该计划与白帽子共同努力,提升0day防御能力,守护数字世界安全。

---End---

微步漏洞情报订阅服务

微步提供漏洞情报订阅服务,精准、高效助力企业漏洞运营 提供高价值漏洞情报,具备及时、准确、全面和可操作性,帮助企业高效应对漏洞应急与日常运营难题; 可实现对高威胁漏洞提前掌握,以最快的效率解决信息差问题,缩短漏洞运营MTTR; 提供漏洞完整的技术细节,更贴近用户漏洞处置的落地; 将漏洞与威胁事件库、APT组织和黑产团伙攻击大数据、网络空间测绘等结合,对漏洞的实际风险进行持续动态更新。

X 漏洞奖励计划

“X漏洞奖励计划”是微步X情报社区推出的一款针对未公开漏洞奖励计划,我们鼓励白帽子提交挖掘到的0day漏洞,并给予白帽子可观的奖励。我们期望通过该计划与白帽子共同努力,提升0day防御能力,守护数字世界安全。

---End---

---End---

---End---

微步漏洞情报订阅服务

提供高价值漏洞情报,具备及时、准确、全面和可操作性,帮助企业高效应对漏洞应急与日常运营难题; 可实现对高威胁漏洞提前掌握,以最快的效率解决信息差问题,缩短漏洞运营MTTR; 提供漏洞完整的技术细节,更贴近用户漏洞处置的落地; 将漏洞与威胁事件库、APT组织和黑产团伙攻击大数据、网络空间测绘等结合,对漏洞的实际风险进行持续动态更新。

X 漏洞奖励计划

“X漏洞奖励计划”是微步X情报社区推出的一款针对未公开漏洞奖励计划,我们鼓励白帽子提交挖掘到的0day漏洞,并给予白帽子可观的奖励。我们期望通过该计划与白帽子共同努力,提升0day防御能力,守护数字世界安全。

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5MTc3ODY4Mw==&mid=2247503932&idx=1&sn=4e0ed6f6d82f763a645bb6a78b39a6fc&chksm=cfcab328f8bd3a3eb333287ef4c1e75187266f399a0536cdca5eb253ba937ba067c27e39fea7&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh