read file error: read notes: is a directory 2023-12-10 12:1:17 Author: 嘶吼专业版(查看原文) 阅读量:27 收藏

“Rug Pull”是一种常见的加密骗局,往往发生于DeFi领域。DeFi,即“去中心化金融(Decentralized Finance)”,也被称为“开放式金融” ,是以比特币和以太币为代表的加密货币,区块链和智能合约结合的产物。DeFi有两大支柱,一是以比特币和以太币为代表的稳定币,二是实现交易、借贷和投资的智能合约。

Rug Pull骗局通常是指加密行业项目方突然放弃某一个项目或撤出流动性池子,卷走用户投资资金的诈骗行为,通俗的讲就是卷款跑路。

诈骗者在“Rug Pull”之前,会先创建一个加密项目,通过各种营销手段吸引加密用户投资,并在合适的时机突然卷走用户投资的资金,抛售加密资产,投资该项目的用户也将蒙受巨大损失。

Rug Pull事件回顾

FairWin (2019):FairWin 是在以太坊区块链上运作的庞氏骗局,它承诺通过名为 FairWin 智能合约的去中心化应用程序(dApp)获得高回报。然而,该项目的开发商最终卷走了投资者的资金,造成估计数百万美元的损失。

PlusToken(2019):PlusToken 是一种影响全球的加密货币庞氏骗局。它声称可以提供高收益的投资回报,并吸引了大量参与者。然而,在 2019 年中期,该计划的运营商消失了,带走了估计价值 20 亿美元的加密货币。

YAM Finance(2020):YAM Finance 是一个建立在以太坊区块链上的 DeFi 项目。它旨在创建一个去中心化的稳定币和流动性挖矿平台。然而,启动后不久,就发现了一个编码缺陷,导致该项目无法持续。YAM代币价值暴跌至零,导致投资者遭受重大损失。

Meerkat Finance(2021):Meerkat Finance 是币安智能链(BSC)上的去中心化流动性挖矿项目。它声称通过其金库提供高回报。然而,项目启动后48小时内,开发商就耗尽了该项目的资金,造成约3100万美元的损失。

最近,又有攻击者利用Rug Pull计划成功窃取了近100万美元。我们将在本文深入研究这个精心设计的加密骗局的细节,并了解它是如何诈骗的?

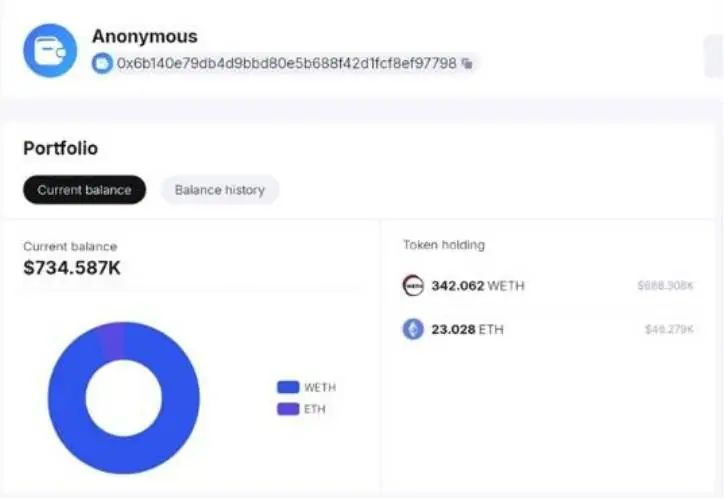

Check Point最近识别出了以下地址

这是诈骗钱包的余额,这个地址操作了40个不同的Rug,已经被盗了近100万美元。

诈骗(0x6b140e79db4d9bbd80e5b688f42d1fcf8ef97798)的策略是根据最新的炒作来创建代币,以引诱受害者购买他的代币,例如,代币名称GROK 2.0 (0xd4b726c5b5e6f63d16a2050ee3ac4a0f0f81f1d4),可能来源于一个知名的人工智能系统(X GROK),旨在吸引买家。几周前,受埃隆·马斯克 AI 项目启发的原始 Grok 代币的推动,根据DEXTools 的数据,交易量超过 600,000 美元。

这个精心设计的骗局是如何运作的,它是如何成功卷走大批量钱的?下面是详细分析。

创建假令牌:骗局始于创建欺骗性令牌,以令牌GROK 2.0为例,名字的选择通常反映了热门话题,以吸引毫无戒心的买家。

向流动性池中添加资金:为了制造合法性假象,诈骗向代币池中注入资金,创造了一个充满活力和活跃的代币的假象。

精心策划的交易活动:利用合约中的专门功能(0x521da65d),诈骗者执行模拟交易,使其看起来好像真正的买卖正在发生。然而,这只是诈骗精心策划的一个诡计。

增加交易量:另一个功能(0xf029e7cf)开始发挥作用,促进了WETH加密货币和GROK令牌之间的大规模交易。这种人为的通货膨胀创造了一种高需求和高价值的感觉,吸引投资者加入。

吸引买家:利用代币的吸引力,用户开始购买,没有意识到即将发生的欺骗。

卷钱:一旦代币充分吸引了投资者,诈骗就会执行最后一步——从代币池中撤出流动性,让代币购买者空手而归。

技术分析

诈骗者使用两种不同的智能合约进行交易并增加代币数量。他使用的第一个合约地址是0x2ef3216e95e2b7c8e378ae64534100e69598f955,其中包含模拟交易功能(0x521da65d)。

函数0 x521da65d

函数0x521da65d负责为诈骗出售和购买令牌,这个函数已经为这个令牌执行了226次。函数的行为取决于布尔值varg7,它决定了函数的运行路线,导致了两个独立的执行路线。

第一条路线(0x306b)是从WETH加密货币交换到GROK 2.0(购买),如下图所示:

第二条路由(0x2bac)表示从GROK 2.0到WETH(销售)的交换。

对于第二个智能合约,诈骗者使用地址0x4b2a0290e41623fbfeb5f6a0ea52dc261b65e29b进行操作,在那里他执行函数0xf029e7cf来人为地提高令牌的数量。

函数0 xf029e7cf

这个函数接收五个参数:

解码发送给此函数的以下数据,揭示以下参数:

Varg0是Uniswap路由器地址,诈骗将使用它来交换令牌。

Varg1是WETH加密货币地址,将用于与GROK令牌进行交换。

Varg2是GROK 2.0令牌地址。

Varg3是要交换的令牌的数量。

Varg4是交换这个令牌的次数。

深入研究该函数,我们发现诈骗者使用了来自Uniswap Router (varg0)的“swapExcatToekensSupportingFeeOnTransferTokens”函数,从WETH(varg1)到GROK(varg2)以及从GROK到WETH交换了9次(varg4),总金额为420,000美元,这增加了令牌的数量并吸引交易者和机器人购买它。

swap循环可以在下面的截图中看到:

在骗局的最后阶段,诈骗在吸引了足够数量的买家和令牌价格上涨后,从令牌的流动性池中提取了资金。事实证明,他们有81次从他们的欺骗性代币中去除流动性。

总结

随着加密领域的不断发展,保持警惕和了解情况对投资者来说至关重要。最近的Rug Pull事件提醒我们,有必要提高安全意识。通过了解诈骗所采用的策略,我们可以共同努力创造一个更安全、更可靠的加密环境。

如何避免Rug Pull事件的发生:

1.在投入资金之前认真研究任何分析投资机会。了解团队成员、他们的背景以及他们之前的项目。投资者应该对未公开信息的项目抱有质疑态度,要通过项目官网、社交媒体账户、社区热度质量以及白皮书等信息。

2.评估项目团队的可信度和合法性。寻找与该项目相关的开发人员的信息和知名度。

3.评估项目的社区参与度。团队积极、透明的沟通至关重要,如果缺乏参与或团队回避回答重要问题,请务必谨慎。

4.正规且高质量的项目都会由信誉良好的第三方机构进行代码审计,外部审计对于去中心化的加密项目格外重要,如果一个项目始终没有进行代码外部审计,这个项目就有很多潜在性的风险。投资者应该多方验证项目外部审计结果,并只认可权威第三方出具的代码审计报告,代码中没有发现任何恶意的项目才值得考虑投资与否。

5.验证项目的流动性是否锁定,流动性锁定减少了撤资的可能性。识别大部分“Rug Pull”骗局最简单也十分有效的方式是检查流动性池是否被锁定,流动性池锁定的项目安全性较高,有权威第三方参与的锁定流动性池的项目安全性更高,而流动性池未锁定的项目极为危险,因为项目方可以轻而易举地窃取流动性池子里的所有加密货币。

投资者还应检查流动性池被锁定的比例,锁定的比例和项目安全性成正比,一般而言,锁定的比例应该在80%到100%之间,此外,锁定的时间也是很重要的指标,流动性池应当受基于时间函数的限制,这意味着没有人可以在时间限制范围内移动池子里的加密货币。

6.不要把所有鸡蛋放在一个篮子里。将投资分散到多个项目和资产类别。

7.卖盘控制。卖盘控制是通过恶意代码实现的,这种方式较为隐秘,投资者可以通过小额购买代币然后出售的方式来进行测试,如果无法出售,该项目就可判定为骗局。

8.异常暴涨。一个新的项目代币在没有重大利好情况下,突然异动暴涨,往往就是利用散户普遍的“追涨杀跌”心态吸引散户入局,而代币价格拉高之后就是大量抛售,也就是常说的“割韭菜”。

投资者可以通过区块浏览器来检查代币持有者的数量,数量过少的代币价格容易被操纵,骗局的可能性极大。

9.可疑的高收益。“Rug Pull”骗局很多时候就是庞氏骗局,这类骗局就是通过极具诱人的高收益来诱骗投资者,进而欺诈投资者投入的本金,也可以说,收益越高,风险就越大,投资者应该始终保持清醒的头脑,进而做出明智的判断。

参考及来源:https://research.checkpoint.com/2023/check-point-research-unraveling-the-rug-pull-a-million-dollar-scam-with-a-fake-token-factory/

如有侵权请联系:admin#unsafe.sh