在DataCon2023的最终榜单中,我们看到了一些熟悉的战队名字,其中最引人注目的莫过于武汉大学N0nE429战队。这支队伍在去年的比赛中一举夺得DataCon2022涉网犯罪分析赛道冠军,今年N0nE429战队再现冠军之姿,以绝对优势拿下软件安全赛道冠军,再次荣登“DataCon英雄榜”。

![]()

DataCon2023软件安全赛道最终榜单

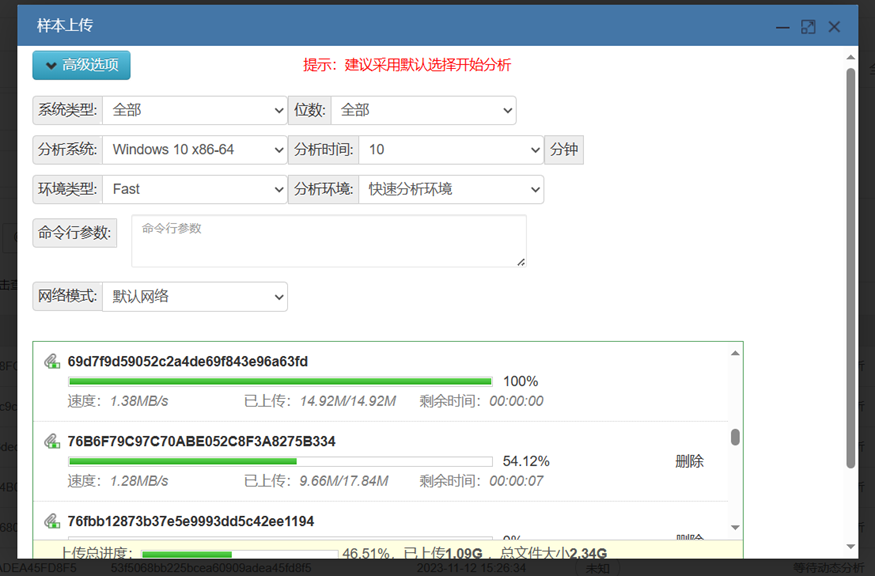

N0nE429战队来自武汉大学,师从傅建明教授。战队由scorpion,Jiryu,otterv,jacknoire和薜荔5人组成,成员均来自武汉大学国家网络安全学院,主要研究方向为恶意代码检测与软件逆向。N0nE429战队曾多次参加数据安全和CTF竞赛,比赛经验丰富,战队曾获DataCon2022大数据安全分析竞赛涉网犯罪分析赛道冠军,成员JackNoire曾获全国大学生信息安全竞赛作品赛一等奖。N0nE429战队队长scorpion向DataCon介绍了这次参赛成员的基本情况,“我和Jiryu、jacknoire是第二次参加DataCon的比赛,otterv和薜荔都是第一次参加,也是第一次接触这种比赛形式。队伍组建之初取名时想到了none这个单词,然后转化成了N0nE,429则代表实验室,这个名字一直用到了现在。”本届比赛软件安全赛道共设两道题目,包括基础样本配置提取和困难样本配置提取,均需参赛选手编写配置提取脚本,从给定样本中提取恶意样本配置信息。赛题颇具难度和挑战,N0nE429战队在摸索中逐渐找到了解题方法,也通过不断探索使本队成绩在为期十天的赛程中一直遥遥领先。“我们在赛前做了相关的准备工作,比如阅读恶意样本分析相关文章,了解unicorn、IDA等相关工具。在比赛中,面对复杂的样本,如AgentTesla和Sliver在沙箱中得到的内存Dump不完整,只能从中提取到个位数的配置信息。于是便考虑先静态逆向分析样本,但是由于样本存在多层混淆加密等手段,导致逆向分析比较困难,并且考虑自己解混淆等不现实,所以还是依靠于动态沙箱分析。后来使用fast模式运行,并适当延长分析时间,最后重新分析样本,并从相对简单样本中总结规律。”![]() N0nE429战队通过天穹沙箱分析系统分析样本N0nE429战队scorpion表示,在比赛中团队成员之间首先进行大致分工,第一题完成差不多后再一起攻破第二题。“这是我们战队的基本做题方法,同时也会在群里及时交流沟通进度和问题,用github同步代码等。本次之所以冲击软件安全赛道,也是因为本赛道与我们之前研究方向的相关度高,也更擅长一些。通过这次比赛,我们认识到要想取得好成绩,平时应该多积累二进制分析的相关经验,并学习相关分析工具的基本用法。遇到问题时,还应积极与出题人沟通,这样可能会更有效率。”初赛中,N0nE429战队以99.16的分数排名第一。在随后的答辩中,N0nE429战队的表现也同样令人为之称赞,拿到了满分的成绩。软件安全赛道评委表示,“N0nE429战队在答辩过程中清晰直观地展示了样本分析过程和配置提取脚本编写思路,在比赛时间相当紧张的情况下,N0nE429战队还给出了两个不同的针对AgentTesla家族配置提取的方法,让我们非常惊喜和意外。”

N0nE429战队通过天穹沙箱分析系统分析样本N0nE429战队scorpion表示,在比赛中团队成员之间首先进行大致分工,第一题完成差不多后再一起攻破第二题。“这是我们战队的基本做题方法,同时也会在群里及时交流沟通进度和问题,用github同步代码等。本次之所以冲击软件安全赛道,也是因为本赛道与我们之前研究方向的相关度高,也更擅长一些。通过这次比赛,我们认识到要想取得好成绩,平时应该多积累二进制分析的相关经验,并学习相关分析工具的基本用法。遇到问题时,还应积极与出题人沟通,这样可能会更有效率。”初赛中,N0nE429战队以99.16的分数排名第一。在随后的答辩中,N0nE429战队的表现也同样令人为之称赞,拿到了满分的成绩。软件安全赛道评委表示,“N0nE429战队在答辩过程中清晰直观地展示了样本分析过程和配置提取脚本编写思路,在比赛时间相当紧张的情况下,N0nE429战队还给出了两个不同的针对AgentTesla家族配置提取的方法,让我们非常惊喜和意外。”

连续参与两届DataCon比赛,均取得了出色的成绩。对于DataCon竞赛,N0nE429战队有着自己的理解。Scorpion表示,“DataCon侧重考察参赛选手的专业技能与安全实操能力,与CTF比赛相比更具体、实际、新颖,有更多的样本,更讲究效率和方式方法。像是这次赛题中的真实恶意家族样本的数据集,有实时反馈与排行榜,兼具趣味性与挑战性,让我们在比赛过程中不断学习到新的知识和内容,如golang和.net相关的逆向分析。同时DataCon更加考察选手们的信息检索和学习能力,很多知识需要现学现用。也充分检验了团队合作与沟通能力,赛题难度不一,需要合理规划与合作。”

![]()

![]()

文章来源: https://mp.weixin.qq.com/s?__biz=MzU5Njg1NzMyNw==&mid=2247487873&idx=1&sn=6ac870c95fa59b98b47c2f8de0328717&chksm=fe5d0901c92a80170f8d608849ba6d5031678c71e45224a40cc63189de02c148fbcb3c6bc8d0&scene=58&subscene=0#rd

如有侵权请联系:admin#unsafe.sh