瑞星EDR人工智能技术还原“Mimic”勒索软件攻击全过程

日期:2023年12月15日 阅:58

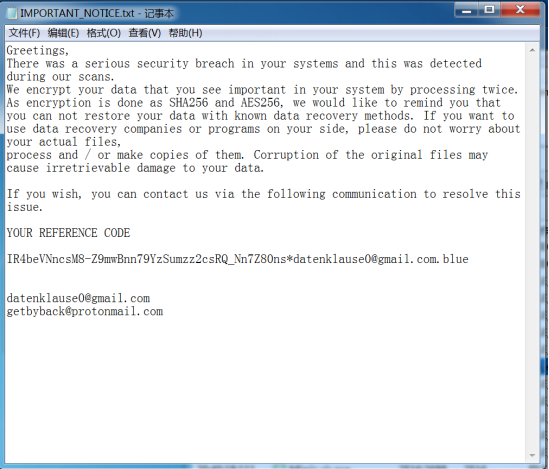

近日,瑞星威胁情报中心捕获到一个名为“Mimic”的新型勒索软件,它不仅利用了合法的Everything搜索工具来提高加密效率,还使用了conti勒索软件的源代码,极大保证了加密成功机率。同时,“Mimic”勒索还具有关闭防火墙、防止用户关闭或重启计算机、清空所有磁盘回收站等诸多恶意功能。

目前,瑞星终端威胁检测与响应系统(EDR)已可对该勒索的攻击全过程进行溯源和梳理,基于瑞星公司的RGPT人工智能技术,可让用户使用自然语言和可视化图谱查询并了解到完整的攻击链。

特点一:利用合法搜索工具提高加密效率

“Mimic”勒索软件最早被发现于2022年6月,它有一个显著的特点,就是利用了合法文件搜索工具Everything的API,来快速搜索想要加密的目标文件,这样可以最大限度地减少资源利用,提高加密的效率。

特点二:修改并使用其他勒索工具

“Mimic”勒索软件还有一个特点,就是改进并使用了已经泄露的Conti勒索软件源代码,在其基础上增加了访问共享与端口扫描等功能,这样不仅提高了勒索软件开发效率,同时保证了加密的成功几率和稳定性。

特点三:具有多种恶意功能

“Mimic”勒索软件为了更好地加密文件,还有很多其他恶意操作行为,如:完全隐藏搜索框和图标;调用其他工具关闭防火墙;为了加快文件搜索速度,防止遗漏关键数据而劫持任务管理器;防止用户关闭或重启计算机;清空所有磁盘的回收站,防止受害者从回收站恢复文件等等。

瑞星EDR展示攻击全过程:

瑞星EDR产品已能够将“Mimic”勒索软件的关系网进行可视化展示,其强大的威胁调查功能可以从任意节点对该勒索进行溯源梳理,并定位关键行为。同时再结合瑞星EDR中特有的RGPT技术,以自然语言向用户详细介绍和分析了“Mimic”勒索软件的整个攻击流程,全方位还原完整攻击链。

防范建议:

由于勒索软件带来的危害较大,因此瑞星安全专家建议:

1. 部署EDR、NDR产品。

利用威胁情报追溯威胁行为轨迹,进行威胁行为分析,定位威胁源和目的,追溯攻击的手段和路径,从源头解决网络威胁,最大范围内发现被攻击的节点,以便更快响应和处理。

2. 安装有效的杀毒软件,拦截查杀恶意文档和木马病毒。

杀毒软件可拦截恶意文档和木马病毒,如果用户不小心下载了恶意文件,杀毒软件可拦截查杀,阻止病毒运行,保护用户的终端安全。瑞星旗下产品已可查杀“Mimic”勒索软件,广大用户可安装使用。

来源:瑞星

如有侵权请联系:admin#unsafe.sh