免责声明请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。工具来自网络,安全性自测。工具介绍:Bur 2023-12-18 12:7:46 Author: WIN哥学安全(查看原文) 阅读量:20 收藏

免责声明

请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。工具来自网络,安全性自测。

工具介绍:

以下是Burp Suite的主要功能和模块:

代理(Proxy):充当中间人,拦截和修改Web应用程序的请求和响应。可以用于修改请求参数、注入攻击、修改响应内容等。目标(Target):用于指定目标应用程序的URL,并进行自动发现和映射。可以帮助识别应用程序的目录结构、参数和功能点。

扫描(Scanner):用于自动化地扫描目标应用程序,发现常见的漏洞,如跨站脚本(XSS)、SQL注入、命令执行等。可以生成扫描报告和漏洞列表。

重放(Repeater):用于重放请求和修改参数,帮助测试和调试应用程序。可以对请求进行手动修改,并查看修改后的响应。

隧道(Intruder):用于进行暴力破解、字典攻击和参数爆破等。可以自定义攻击载荷和目标参数,并进行批量攻击。

扩展(Extender):提供了API和扩展接口,允许用户编写自定义插件和脚本来扩展Burp Suite的功能。可以编写自动化任务、自定义漏洞检测和攻击脚本等。

协作(Collaborator):用于与团队成员共享信息和协作,支持追踪漏洞修复进度和讨论安全问题。

破解过程:

下载(公众号后台发送“Burp”)后解压

保证已经安装了JAVA SDK 17以上的环境,若没有安装可以在下载的文件“java jdk 17”中点击安装环境。

破解:打开“.vbs”文件运行burp激活程序后点击右上角的run或者手动打开burp,电脑上已经破解过的可以直接使用。

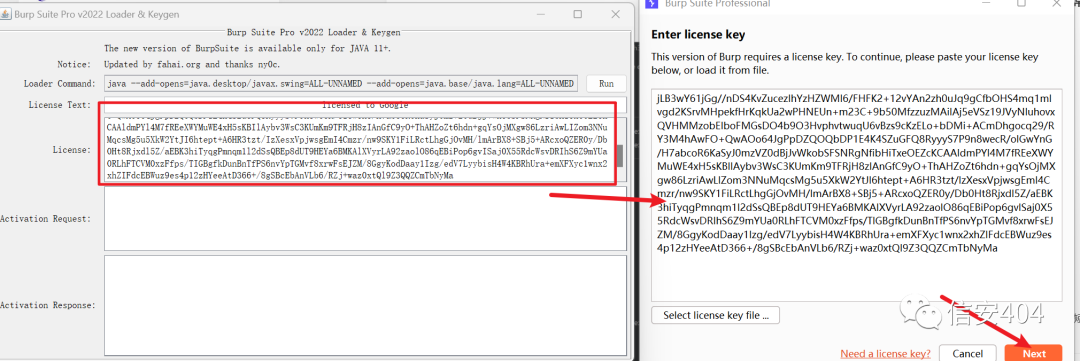

将破解器中的License中的内容复制到启动界面中

然后点击Next

点击Manual activation之后点击右侧界面中第二步中的

Copy request 复制到破解器中的Activation Request ,下面会生成Activation Response 复制后点击右侧第三步空白处的粘贴 response中,点击Next

就会提示完成了激活了。

查看授权信息如下:

版本内容

此版本引入了用于手动测试GraphQL API、BChecks 语法突出显示和损坏的访问控制扫描检查的新功能。手动 GraphQL 测试工具

此版本引入了新工具,使在 Burp Suite 中使用 GraphQL API 变得更简单、更高效。查看和编辑 GraphQL 请求

当 Burp 检测到来自目标的 GraphQL 请求时,它会向该请求的消息编辑器添加一个GraphQL选项卡。此选项卡将 GraphQL 查询与请求的其余部分分开,并以一种可以轻松查看和编辑查询结构及其关联变量的方式对其进行格式化。生成内省查询

我们添加了一些功能,只需单击几下即可生成和发送内省查询。此外,您还可以将内省查询的结果保存到站点地图,从而让您清楚地了解 GraphQL API 中的攻击面和潜在漏洞。BChecks 语法高亮

我们已向 BChecks 编辑器添加了语法突出显示。编辑器现在会自动为您的关键字、文字、函数和变量着色,从而更轻松地阅读和编辑 BCheck 定义。新扫描检查:访问控制损坏

我们添加了一项实验性的新扫描检查,以检查损坏的访问控制漏洞。

点击下方公众号卡片后回复“Burp”

已经安装好JAVA环境的可以不用下载SDK

如有侵权请联系:admin#unsafe.sh