导语:NKAbuse恶意软件滥用NKN技术,可发起DDoS攻击。

研究人员发现一款基于Go的多平台恶意软件——NKAbuse,这是首个发现的滥用新网络技术(NKN)进行数据交换的恶意软件。

NKN

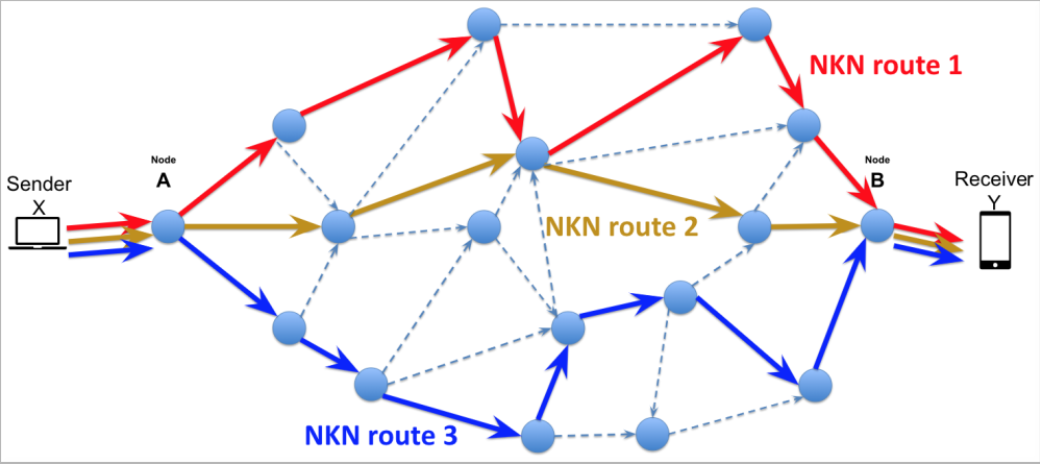

NKN(新网络技术)是一种使用区块链技术管理资源和维护安全以及透明模型的去中心化点对点网络协议。NKN的作用之一是优化数据传输速率和网络延迟,具体步骤是通过计算高效的数据包传递路径来实现的。与Tor网络类似,个人用户可以通过运行节点加入NKN网络。目前,NKN网络有大约60710个节点,大量阶段的参与可以增强网络的鲁棒性、去中心化、以及处理大量数据的能力。

图 NKN的数据流动

NKAbuse恶意软件

NKAbuse是一款基于Go的多平台恶意软件,这是首个滥用新网络技术(NKN)进行数据交换的恶意软件,主要攻击位于墨西哥、哥伦比亚和越南的Linux主机。其中一个NKAbuse感染的案例利用了Apache Struts漏洞(CVE-2017-5638)来攻击金融机构。虽然大多数攻击的目标是Linux计算机,但恶意软件也可以入侵物联网设备,并支持MIPS、ARM和386架构。

DDoS攻击

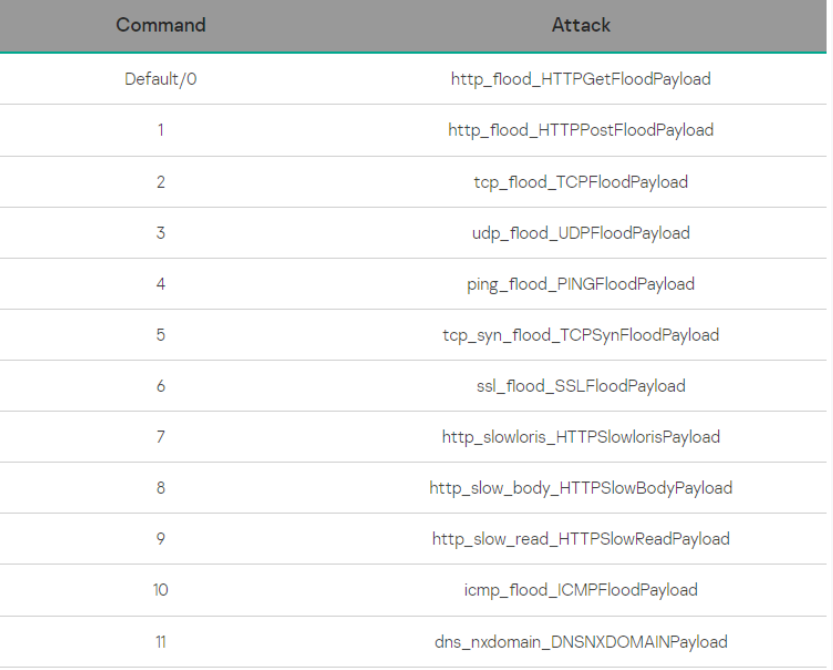

NKAbuse录用NKN公链协议来实现大量的洪泛攻击,并在Linux系统中植入后门。具体来说,恶意软件客户端与僵尸主机通过NKN来发送和接收数据。C2发送的payload命令包括针对特定目标的HTTP、TCP、UDP、PING、ICMP、SSL洪泛攻击等。

图 DDoS攻击命令

所有这些payload之前也被用于僵尸网络,因此当与NKN相结合后,恶意软件就可以等待管理主机发起混合攻击。

RAT

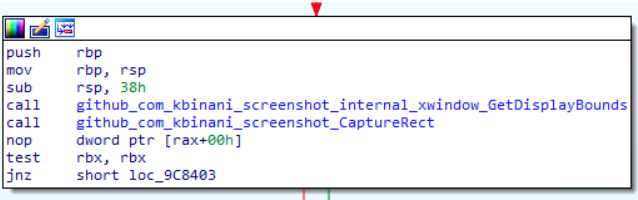

除了DDoS能力外,NKAbuse还可以在被入侵的系统中作为远程访问木马(RAT),允许其运营者进行命令执行、数据窃取和截屏等操作。

图 NKAbuse的截屏功能

NKAbuse滥用NKN发起的DDoS攻击很难溯源到特定的基础设施,并且不会被大多数安全工具标记因为来源于一个新的协议。而使用区块链技术可以确保可用性,复杂的攻击源头使得这一威胁变得很难应对。

更多参见:https://securelist.com/unveiling-nkabuse/111512/

文章翻译自:https://www.bleepingcomputer.com/news/security/new-nkabuse-malware-abuses-nkn-blockchain-for-stealthy-comms/如若转载,请注明原文地址