Google ha rilasciato aggiornamenti di sicurezza per il suo browser web Chrome al fine di risolvere una grave vulnerabilità zero-day per la quale è già disponibile un exploit in rete che, secondo quanto riferito, è stato sfruttato in attacchi attivi.

Si tratta dell’ottavo zero-day documentato quest’anno e, secondo il bollettino di sicurezza del CSIRT Italia, la stima di impatto è grave/rosso (77,94/100).

Qualora venisse sfruttata, la vulnerabilità potrebbe consentire a un utente malintenzionato remoto di causare crash del programma, eseguire codice arbitrario sui sistemi target o causare l’indisponibilità del servizio (DoS, Denial of Service).

Le versioni di Chrome affette da questa nuova vulnerabilità zero-day sono:

- quelle precedenti alla 120.0.6099.129 per Mac e Linux

- quelle precedenti alla 120.0.6099.129/130 per Windows

Nuova vulnerabilità zero-day in Chrome: dettagli

La vulnerabilità in questione, identificata con il codice CVE-2023-7024, è stata descritta come un bug di heap buffer overflow ad alta gravità nel componente WebRTC (Web Real-Time Communication) di Chrome.

Gestione dei container di software: come renderli eseguibili ovunque, in sicurezza

Considerando che WebRTC è un progetto open source supportato anche da Mozilla Firefox e Apple Safari, non è ancora chiaro se la vulnerabilità possa avere ripercussioni anche su browser diversi da Chrome e quelli basati su Chromium.

Al momento, Google non ha rilasciato ulteriori dettagli sulla falla di sicurezza: una scelta comunicativa comprensibile che consente a quanti più utenti possibile di aggiornare il proprio browser e prevenire, così, ulteriori abusi.

Il fatto che la scoperta e la segnalazione del bug, avvenuta il 19 dicembre 2023, siano state accreditate a Clément Lecigne e Vlad Stolyarov del Google’s Threat Analysis Group (TAG), lascia però supporre (come già in passato) un possibile sfruttamento da parte di fornitori di software di sorveglianza commerciale per attacchi di tipo spyware.

Come aggiornare Chrome

La nuova vulnerabilità zero-day CVE-2023-7024 è stata risolta in Google Chrome 120.0.6099.129/130, che risulta essere già in distribuzione in tutto il mondo per gli utenti Windows, Mac e Linux nel canale Stable Desktop.

Come impostazione predefinita, il browser web controlla automaticamente la presenza di nuovi aggiornamenti e li installa dopo il riavvio successivo del programma.

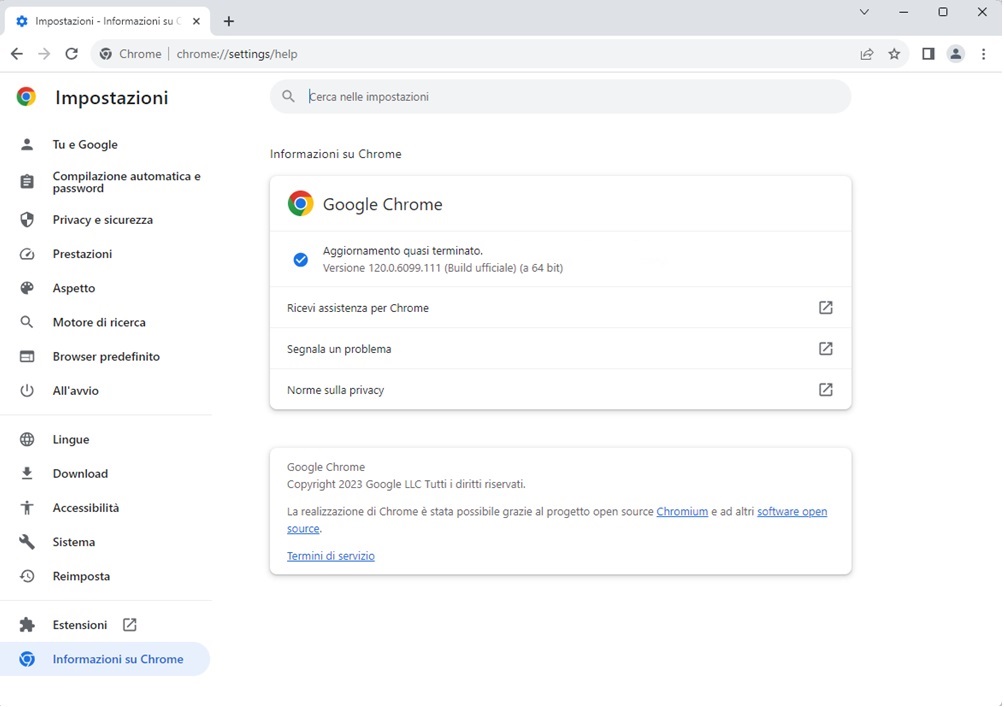

Per verificare la disponibilità dell’aggiornamento e installare subito la patch, è sufficiente avviare Chrome, cliccare sul pulsante con i tre puntini in alto a destra per accedere al menu Personalizza e controlla Google Chrome e spostarsi nella sezione Guida/Informazioni su Google Chrome.

![]()

Terminato il download dell’aggiornamento, è sufficiente cliccare sul pulsante Riavvia per applicare la patch.

![]()

Al successivo riavvio del browser, è sufficiente accedere nuovamente allo stesso menu per verificare la corretta installazione del nuovo aggiornamento.

@RIPRODUZIONE RISERVATA