2024-1-3 15:36:34 Author: mp.weixin.qq.com(查看原文) 阅读量:7 收藏

日本游戏开发商 Ateam 称,自 2017 年 3 月以来,公司错误地将Google Drive 云存储账户设置为“任何有链接的人都可以查看”,这个简单的配置错误或已导致近 100 万人在6年多的时间里面临敏感信息泄露的风险。

这家日本公司是一家手机游戏公司,旗下拥有 Ateam Entertainment,该公司在 Google Play 上拥有多款游戏,如 War of Legions、Dark Summoner、Hatsune Miku – Tap Wonder,以及 Memory Clear |Game Boost Master 和 Good Night's Sleep Alarm。

2023年12月初,Ateam 通知其客户、员工和业务合作伙伴,它错误地将 Google Drive 云存储账户设置为“任何有链接的人都可以查看”,而这个错误早在2017 年 3 月就发生了。

这个配置不安全的 Google Drive账户中包含了 1369 个文件,包括 Ateam 客户、Ateam 业务合作伙伴、前任和现任员工,甚至实习生和申请公司职位的人员的个人信息。

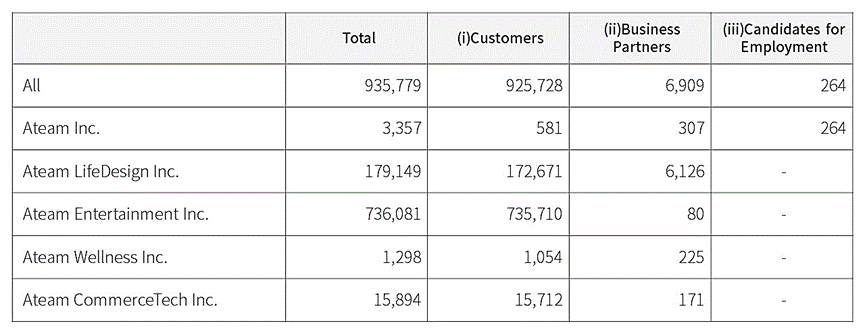

Ateam 已确认 935779 人的数据被泄露,其中 98.9% 是客户。具体到Ateam Entertainment,已经有735710人被曝光。

曝露个体分析(Ateam)

此错误配置曝露的数据因每个人与公司的关系类型而异,可能包括以下内容:

全名

电子邮件地址

电话号码

客户管理号码

终端(设备)标识号

该公司表示,目前没有找到威胁行为者窃取曝露信息的具体证据,但人们还是应该对未经请求的可疑通信保持警惕。

将 Google 云盘设置为“任何知道链接的人都可以查看”,则只有具有确切网址的人才能查看该云盘,该网址通常保留给处理非敏感数据的工作人员。

如果员工或其他拥有该链接的人失误公开了它,它可能会被搜索引擎索引并被广泛访问。

虽然任何人都不太可能自行发现曝露的 Google 云端硬盘网址,但此通知表明,公司需要妥善保护其云服务,以防止数据被错误地曝露。

对于威胁参与者和研究人员来说,查找暴露的云服务(例如数据库和存储桶)并下载其中包含的数据是很常见的。

虽然研究人员通常会负责任地披露暴露的数据,但如果威胁行为者发现它,可能会导致更大的问题,因为他们使用它来勒索公司或将其出售给其他黑客以用于他们自己的攻击。

2017 年,安全研究员 Chris Vickery 发现配置错误的 Amazon S3 存储桶暴露了包含全球用户发布的 18 亿条社交和论坛帖子的数据库。

十天后,同一位研究人员发现了另一个配置错误的 S3 存储桶,该存储桶暴露了似乎是来自 INSCOM 的机密信息。

虽然这些违规行为被负责任地披露,但其他云服务错误配置导致数据被泄露或在黑客论坛上出售。

配置错误的 Amazon S3 存储桶已成为一个很大的问题,以至于研究人员已经发布了扫描暴露存储桶的工具。

美国网络安全和基础设施安全局 (CISA) 还为公司发布了关于如何正确保护云服务的指南。

如有侵权请联系:admin#unsafe.sh