攻击面管理的发展趋势

最近几年随着攻防对抗技术的不断升级,网络安全防御方案也逐渐衍生出攻击面管理(Attack Surface Management,简称ASM)、扩展检测与响应(Extended Detection And Response,简称XDR)、入侵与攻击模拟(Breach and Attack Simulation,简称BAS)和欺骗防御(Deception Defense)等重要的安全运营技术。

最初了解到ASM攻击面管理这个概念的词汇,还是在Goby的官网标题上。

Goby - Attack surface mappinghttps://gobies.org/

作为一个安全牛马来讲,笔者一直把goby作为分类为WEB PWN IN A的渗透工具,但是没有深入了解ASM的概念。

最近长亭推出了SaaS 化的云图极速版攻击面管理工具,通过知识PY交易获得了一个月的长亭ASM专业版使用权,接下来就简单讲讲ASM理论和长亭云图的一些使用记录吧。

企业版与极速版区别:企业版相比极速版功能更多,支持更多方式发现资产,支持私有化部署,可以扫描代码泄露、网盘文件泄露、文库泄露等安全风险。

攻击面管理介绍

攻击面管理是攻防实战和对抗的一种主动防御的思想与理念,是从攻击者的角度对企业数字资产进行安全性管理的方法之一。核心流程包括资产发现、分类和优先级排序、修复以及监控。

1、资产发现:自动持续扫描并识别面向互联网的硬件、软件和云资产,这些资产可能会被用作攻击组织的切入点。

2、资产分类、分析和优先级排序:一旦识别出资产,就会对其进行分类和漏洞分析,并按“可攻击性”进行优先级排序

3、资产修复:根据优先级排序,对可攻击性较高的资产进行修复

4、资产监控:持续监控修复后的资产,确保其安全状态

攻击面管理强调从攻击者的视角出发,通过持续发现、监测和修复的方式,消除企业在互联网上的外部威胁。

从以上定义中可以发现,攻击面管理的实现主要就是实现:资产发现、资产分类、漏洞检测、持续监控四个方面的功能。

结合对目前多个企业对攻击面管理服务的实现方案和红队攻防角度来讲,笔者认为其实ASM就是把攻击队进行渗透过程中的通用流程(如:信息搜集、漏洞扫描)进行自动化、持续化实现。

即,从技术角度上而言,笔者认为 ASM其实就是实现持续化、自动化的资产发现、漏洞扫描过程的自动化安全漏洞扫描器。

但相对于自动化安全漏洞扫描器,攻击面管理更加注重持续发现资产和持续扫描漏洞,以资产和漏洞的总体可见性为基础,确保安全团队始终拥有漏洞资产的完整且最新的清单,并更快地应对给组织带来最大风险的漏洞和威胁。

攻击面管理关注是企业暴露面和资产变动,不仅仅是漏洞扫描,而是更全面的安全管理方法。

ASM的Saas实现

在攻防实战中,外部公开网络资产往往是企业的首要脆弱点,因此对于渗透测试人员和安全服务人员来说,关注外部攻击面管理至关重要。为了确保企业资产的安全性,需要采取一系列措施来管理和优化外部攻击面。

作为企业,如果企业自身需要实现ASM运营,不仅需要存在专门的安全产品开发人员负责实现ASM应用,还需要存在专门的安全人员持续关注最新的网络产品漏洞、并实现漏洞库持续升级。

从使用方向、建设时间、持续维护等多个角度而言,Saas服务在外部ASM产品中有较大优势,因此就有云图这样的类型Saas服务的产生。

长亭云图介绍和使用

长亭云图极速版是专为中小企业提供SaaS化的攻击面管理工具,界面简洁,操作简单,基本没有使用门槛。

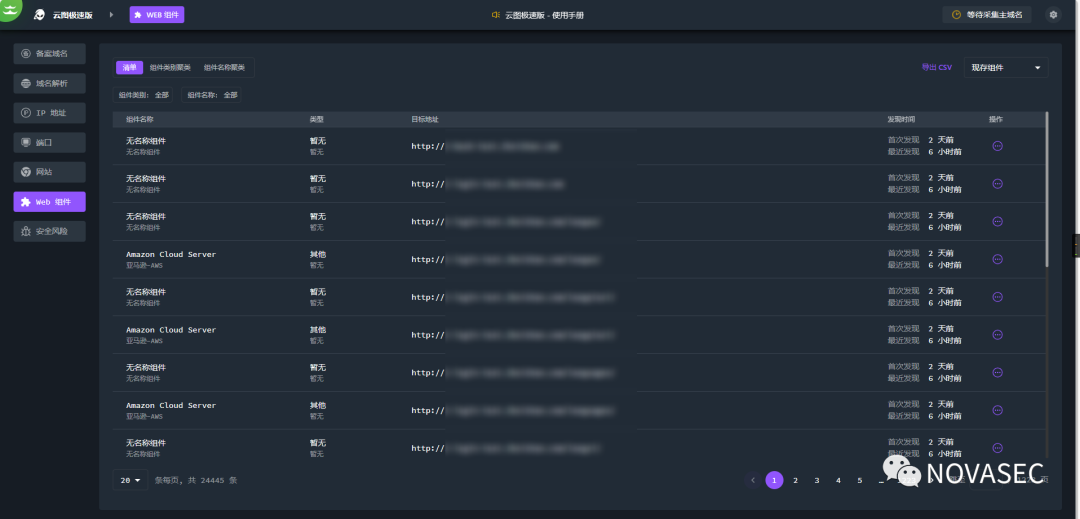

通过分析云图的扫描过程,发现云图的功能实现主要分为三个大部分:

1、资产发现 根据扫描对象发现域名、IP 等信息

1.1 采集主域名1.2 采集子域名1.3 采集 IP 地址

2、暴露面识别 对已发现的资产进行端口和 Web 指纹探测

2.1 探测端口开放性2.2 识别端口指纹2.3 识别网站2.4 识别 Web 组件

3、风险扫描 支持高危漏洞、弱口令等 30 余种风险扫描

长亭云图扫描成果

资产信息总结

漏洞信息总结

攻击面管理总览

Web备份文件扫描漏洞

对于本次扫描出的几种常规漏洞,其中备份文件扫描实现了基于路径的动态备份文件扫描,这点细节比较值得称赞。

云图ASM使用总结

云图扫描任务全面,资产发现较全,漏洞扫描结果合理,且修复了一些漏洞的重复报告,总体给予较好的使用评价。

相对于传统漏扫,ASM具有更高的准确性,输出的安全风险更真实可利用。

对于中小企业,云图极速版在价格和使用友好性上有一定优势,省去了周期性漏扫的精力。

缺点是授权验证步骤比较繁琐,必须由企业进行申请,比较适用于甲方攻击面管理场景和乙方授权攻击面管理场景中。

攻击面管理的缺陷

攻击面管理作为一种企业安全运营技术,更多的是在甲方视角进行使用,能够持续化监控企业资产情况,并且能够快速发现资产中常见的、通用的高威胁脆弱性问题。

但从技术实现角度上来讲,在红队攻防时ASM也存在明显的优势,能够用于快速发现企业的脆弱资产。

ASM缺点是对于深入应用系统的逻辑漏洞、后台漏洞、非框架类型漏洞、非公开常规漏洞基本上是不适用的。

瑕不掩瑜,总的来说,攻击面管理是一种有效的网络安全策略,能够帮助组织及时发现和处理潜在的安全威胁,从而提高网络安全风险抵抗力。

如有侵权请联系:admin#unsafe.sh