实战 | 记一次艰难的渗透提权

文章来源:先知社区(羊羊)原文地址:https://xz.aliyun.com/t/110860x01 起进入登陆界面然后直接弱密码admin/admin,成功进入后台然后开始到处寻找可利用的点,于是 2024-1-4 00:1:50 Author: 橘猫学安全(查看原文) 阅读量:59 收藏

文章来源:先知社区(羊羊)原文地址:https://xz.aliyun.com/t/110860x01 起进入登陆界面然后直接弱密码admin/admin,成功进入后台然后开始到处寻找可利用的点,于是 2024-1-4 00:1:50 Author: 橘猫学安全(查看原文) 阅读量:59 收藏

文章来源:先知社区(羊羊)

原文地址:https://xz.aliyun.com/t/11086

0x01 起

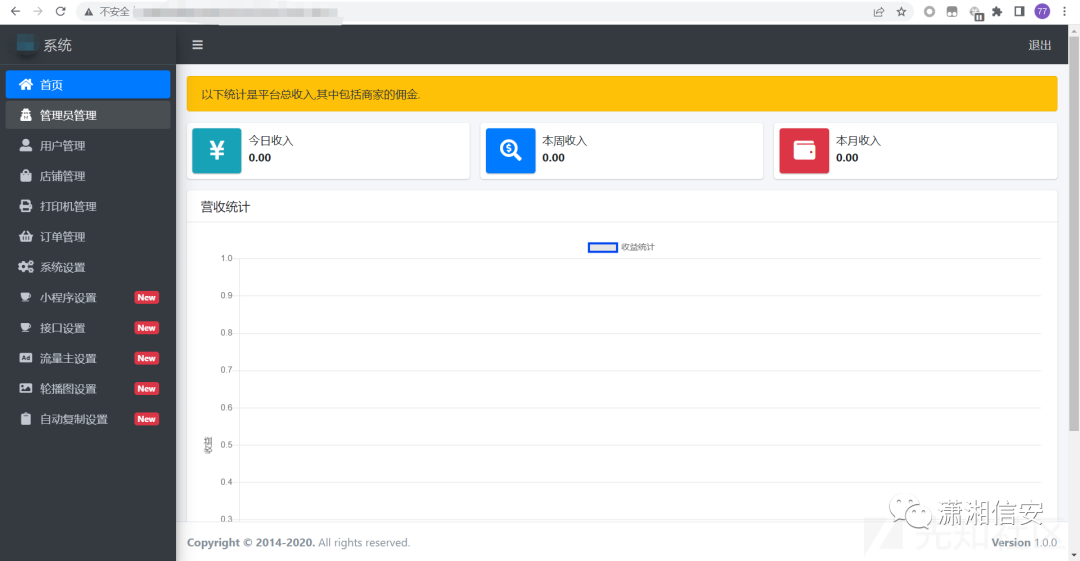

进入登陆界面

0x02 承

然后连接哥斯拉,成功连接

0x03 转

先反弹shell,用的是msfvenom生成的一个elf文件,放在目标服务器,然后运行,自动反弹shell

0x04 另辟蹊径

因为我是个懒人,所以首先想都没想就用的msf,但是,既然msf不成功,那我们必须用其他的方法了,首先我想到的就是suid提权。

首先用哥斯拉查看一下内核版本

内核版本为3.10.0

然后开始尝试suid提权,使用find / -perm -u=s -type f 2>/dev/null命令,可以找到系统上运行的所有suid可执行文件,那个命令记不住就直接上网搜。

那个提权漏洞影响的版本如下

gcc编译后运行,cat /etc/passwd却没有发现增加提权后的用户,猜测是打了补丁

接着回到polkit提权,找到了poc,编译后执行

https://github.com/ck00004/CVE-2021-4034可以看到我们成功了,成功提权至root权限

找到宝塔面板的配置数据存放路径,将default.db复制到web路径,保证可以被我们访问到,将其下载下来。使用navicat打开即可获取到宝塔面板密码hash,但是由于加了盐,cmd5没有解密出。

0x05 结语

这次艰难的提权运用到的知识点有

1).简单的文件上传漏洞,一句话木马的编写以及修改文件后缀。还需注意保存上传的路径!2).哥斯拉工具的使用。3).使用msfconsole反弹shell,使用的是msfvenom。4).使用msf的suggester,并且尝试提权。5).suid提权,不记得命令就搜。6).CVE-2021-4034,以及脏牛提权脚本。7).将要下载的文件复制到web路径,要确保我们能够下载下来。

热文推荐

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5OTY2NjUxMw==&mid=2247510986&idx=2&sn=4a9d65d7d4245457d1fb80642960de2d&chksm=c14239b1b2afd28924668de9efd50fe673a2697ca024611446b03bc6eca6de9eb758bd33152c&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh