瑞星捕获一起针对我国军工行业的APT攻击事件

日期:2024年01月10日 阅:88

近日,瑞星威胁情报中心捕获到“蔓灵花”APT组织针对我国军工行业发起的APT攻击事件。通过分析发现,攻击者试图通过鱼叉式钓鱼攻击来投递wmRAT后门程序,以达到窃取我国军事机密的目的。在此,瑞星公司提醒相关政府部门及企业应提高警惕,加强防范。

APT组织介绍:

“蔓灵花”组织又称为“BITTER”,是一支具有南亚背景的APT组织,疑似来自印度。它至少自2013年起就开始对目标发动网络攻击,攻击目标包含中国、巴基斯坦等国家,涉及行业有政府、军事、能源等,其主要的攻击意图是为了窃取敏感资料。

瑞星发现,此次事件中的攻击武器为“蔓灵花”组织开发的wmRAT后门程序,以此可以判定本次攻击的始作俑者为“蔓灵花”组织。

攻击过程:

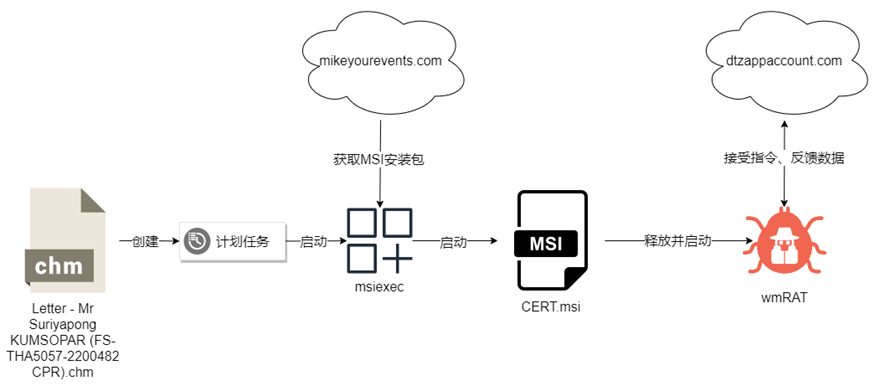

在此次攻击中,“蔓灵花”组织向我国军工行业投递带有恶意程序的钓鱼邮件,该邮件附件内含有恶意的CHM文件,一旦有受害者点击这个CHM文件,就会在本地创建计划任务。该计划任务会设定每隔15到20分钟与攻击者远程服务器通信一次,继而下载MSI文件,向受害者电脑内植入wmRAT后门程序。 “蔓灵花”组织可以利用wmRAT后门对目标进行长期的控制,窃取并回传机密数据和隐私信息,同时还可以借此投放其他恶意程序,实施其他攻击行为。

攻击武器:

wmRAT后门程序作为“蔓灵花”组织的标志性武器,于2022年被首次披露,披露时远控指令只有16个,并且有一半的指令无实际功能,这表明“蔓灵花”组织正在积极开发该后门程序。wmRAT后门设计巧妙,不仅可以规避静态查杀,还可以规避沙箱的行为检测。此次攻击中的wmRAT后门具备了截取屏幕图像、上传文件数据、获取指定URL页面内容、遍历磁盘、下载文件等恶意功能,因此具有很强的威胁性。

防范建议:

由于此次“蔓灵花”组织专门针对我国军工行业发起攻击,试图盗取国家机密信息并安装间谍软件,严重威胁到了国家安全,因此相关政府部门及企业应加大防范力度,做到以下几点:

1. 不打开可疑文件。

不打开未知来源的可疑的文件和邮件,防止社会工程学和钓鱼攻击。

2. 部署EDR、NDR产品。

利用威胁情报追溯威胁行为轨迹,进行威胁行为分析,定位威胁源和目的,追溯攻击的手段和路径,从源头解决网络威胁,最大范围内发现被攻击的节点,以便更快响应和处理。

3. 安装有效的杀毒软件,拦截查杀恶意文档和恶意程序。

杀毒软件可拦截恶意文档和恶意程序,如果用户不小心下载了恶意文件,杀毒软件可拦截查杀,阻止病毒运行,保护用户的终端安全。

4. 及时修补系统补丁和重要软件的补丁。

许多恶意软件经常使用已知的系统漏洞、软件漏洞来进行传播,及时安装补丁将有效减少漏洞攻击带来的影响。

文章来源:瑞星

如有侵权请联系:admin#unsafe.sh