实战 | 公益SRC上分技巧

前言漏洞挖掘有时候换几个思路,事半功倍下面讲解一些很简单,但是实用的思路案例一、若依系统配置不当讲解了这么多系统,兜兜转转又回到了若依其实最早的若依系统,在js中已经将账号密码自动填充,我们一访问就可 2024-1-12 23:25:39 Author: 渗透安全团队(查看原文) 阅读量:35 收藏

前言漏洞挖掘有时候换几个思路,事半功倍下面讲解一些很简单,但是实用的思路案例一、若依系统配置不当讲解了这么多系统,兜兜转转又回到了若依其实最早的若依系统,在js中已经将账号密码自动填充,我们一访问就可 2024-1-12 23:25:39 Author: 渗透安全团队(查看原文) 阅读量:35 收藏

前言

漏洞挖掘有时候换几个思路,事半功倍

下面讲解一些很简单,但是实用的思路

案例一、若依系统配置不当

讲解了这么多系统,兜兜转转又回到了若依

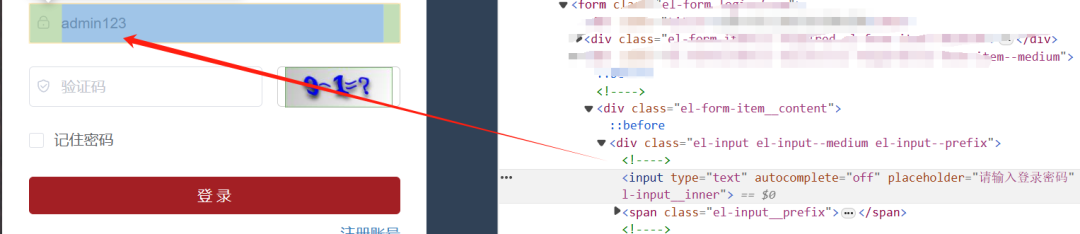

其实最早的若依系统,在js中已经将账号密码自动填充,我们一访问就可以直接登录。

例如我们找到某个若依

前端文件如下

<input type="password" autocomplete="off" placeholder="请输入登录密码" class="el-input__inner">

我们将type="password"改成type="text"

那么我们为什么不直接搜索一些前端填充好的站点呢?

例如 鹰图 body=admin123

可以发现第一个就是若依的站点

案例二、基于若依的延申

我们可以找一些其他的,特殊的密码自动填充关键词

在特殊一点可以找aksk

如下是某edu站点的aksk【AccessKey、SecretKey】泄露

可通过泄露的ak、sk接管OSS存储桶或云

★

欢 迎 加 入 星 球 !

代码审计+免杀+渗透学习资源+各种资料文档+各种工具+付费会员

进成员内部群

星球的最近主题和星球内部工具一些展示

加入安全交流群

关 注 有 礼

还在等什么?赶紧点击下方名片关注学习吧!

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=MzkxNDAyNTY2NA==&mid=2247513926&idx=1&sn=334f68a7028a220ed559d13e2183995e&chksm=c016e85aa3bd2911fe0794b83d5d1141c09184d01f8ab9a49ab14926ae75254e26d7c62e3dd4&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh