实战纪实 | 从接口信息泄露到RCE

read file error: read notes: is a directory 2024-1-16 23:55:36 Author: 渗透安全团队(查看原文) 阅读量:48 收藏

read file error: read notes: is a directory 2024-1-16 23:55:36 Author: 渗透安全团队(查看原文) 阅读量:48 收藏

打点

开局一个登录框

信息收集

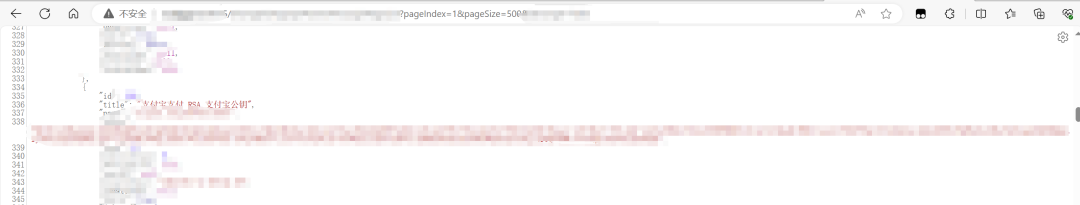

发现了一处接口泄露了部分信息

不过只有支付宝密钥的信息无法扩大危害,此时尝试寻找了一下其他同类型系统同样的接口,查看一下是否泄露的信息相同

因为如果相同就说明是静态的,没有价值

横向收集

此时访问其他系统,发现里面有不一样的东西,包含了数据库的账号以及密码

说明不是静态的

利用尝试

此时回到之前的系统,扫了一下端口,发现确实开放了数据库端口

利用工具Sylas:https://github.com/Ryze-T/Sylas/releases/tag/beta

填入ip,数据库等信息,直接RCE

★

欢 迎 加 入 星 球 !

代码审计+免杀+渗透学习资源+各种资料文档+各种工具+付费会员

进成员内部群

星球的最近主题和星球内部工具一些展示

加入安全交流群

关 注 有 礼

还在等什么?赶紧点击下方名片关注学习吧!

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=MzkxNDAyNTY2NA==&mid=2247514052&idx=2&sn=64522d614f449241020949b825163059&chksm=c0b3e20d1a7805ba6542a59ce74077f88d6e597e98290b4efabe22ce5676b57b083975e3f88a&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh