0x01 前言

提示:当个反面案例看就好,实际上拿下的方式远没有下文说的那么麻烦,只怪自己太心急…

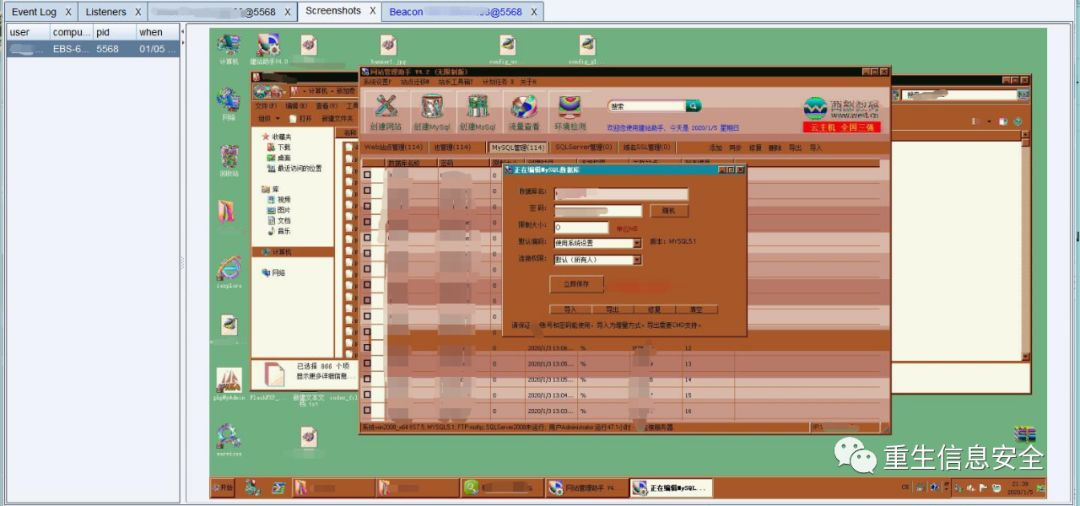

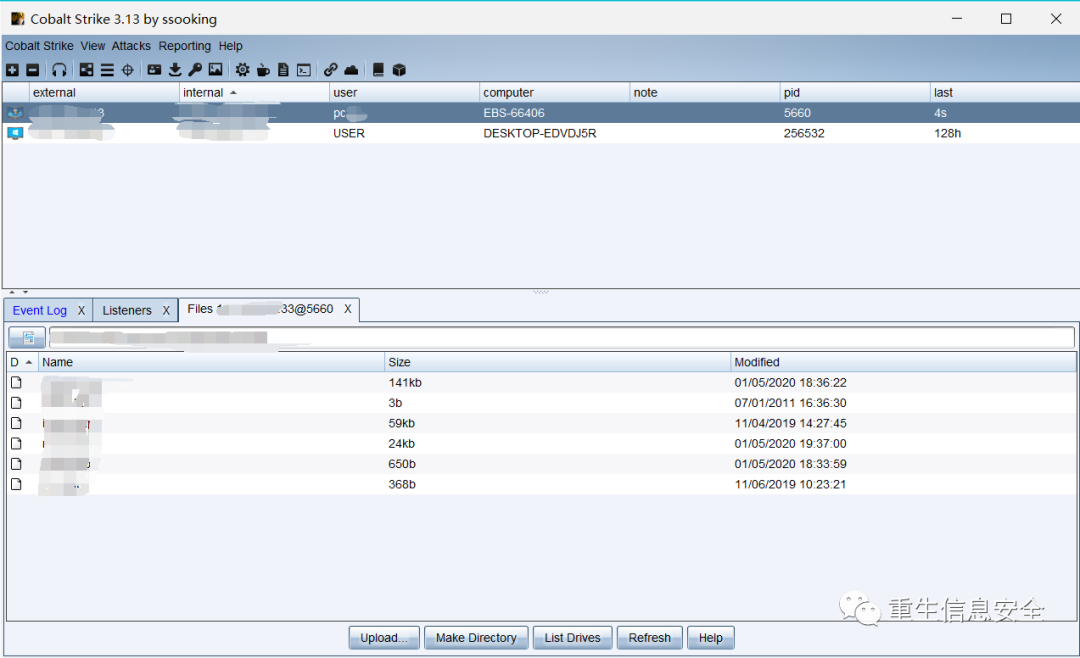

本来是之前BC项目搞下来的一个推广站,当时只拿到了Shell

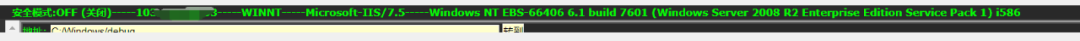

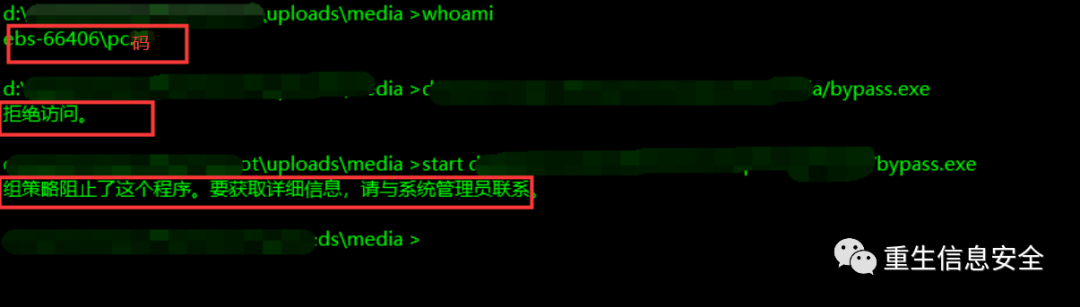

权限是一个普通用户,想提权进一步收集服务器上的信息时,发现运行各种东西都是权限拒绝,提示组策略阻止了这个程序,当时因为还有的别的事情,就没继续研究了(项目已获得有关部门授权,用户名比较敏感,后面全程打码)。

0x02 Bypass Applocker

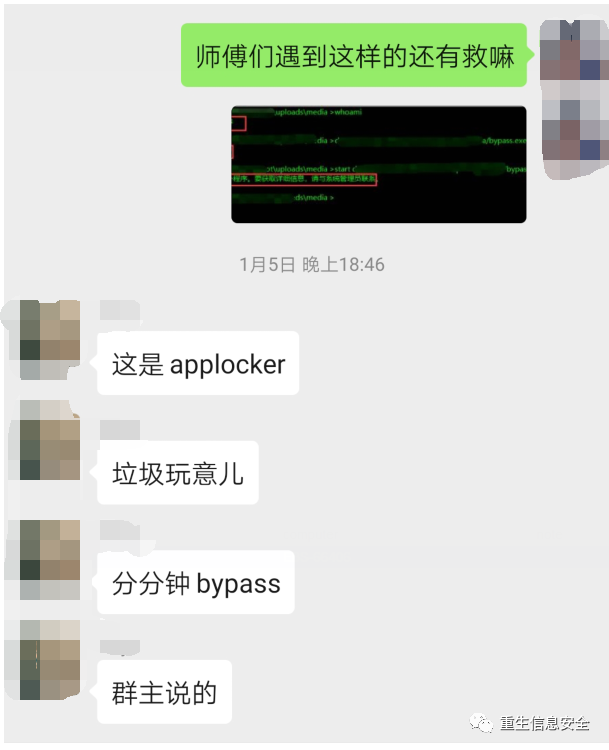

最近突然想起来了,就继续搞一下,问了下群里的师傅

知道是什么东西以后就好说了,耐心找一找总会有收获的,附上Applocker介绍:

https://baike.baidu.com/item/Applocker/2300852?fr=aladdin然后就找到3g师傅的一篇文章:

https://3gstudent.github.io/3gstudent.github.io/Use-msxsl-to-bypass-AppLocker/具体怎么利用就自行看文章吧,看完文章后续的大概思路差不多就清晰了

0x03 上线到提权

我想的是bypass applocker让目标服务器执行我的马子上线后在进行后续的提权,然而Shell下执行

net user、tasklist /SVC等等都没得回显,不然可以通过进程对比判断下杀软(自己写的小轮子,目前可匹配进程已经增加到960+了:http://get-av.se7ensec.cn/)

既然不知道,那我就拼一拼人品,赌一下主机里没有杀软,通过上面3g师傅文章的第三种方式运行了我的马子,然后就成功上线了,忽略下面那个机器…

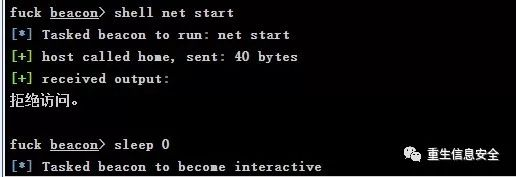

CS上线以后再运行某些命令,比如下面这个,还有tasklist /SCV发现还是会拒绝访问

然后又尝试了下CS内置的查看系统进程命令 ”ps“,成功列出了系统进程,看了下确实是没有杀软的

/* 忘了截图 */

运行 “

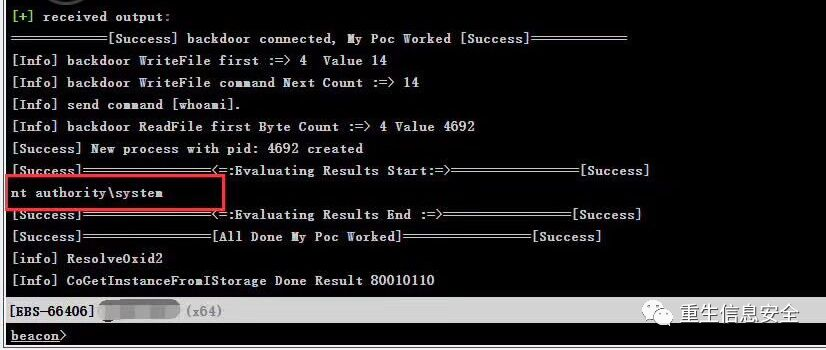

shell systeminfo” 发现系统和补丁信息居然可以看到了,然而系统根本没打几个补丁,运气有点好,看了下用户权限,符合Juicy Potato的要求,可以直接尝试下烂土豆提权:

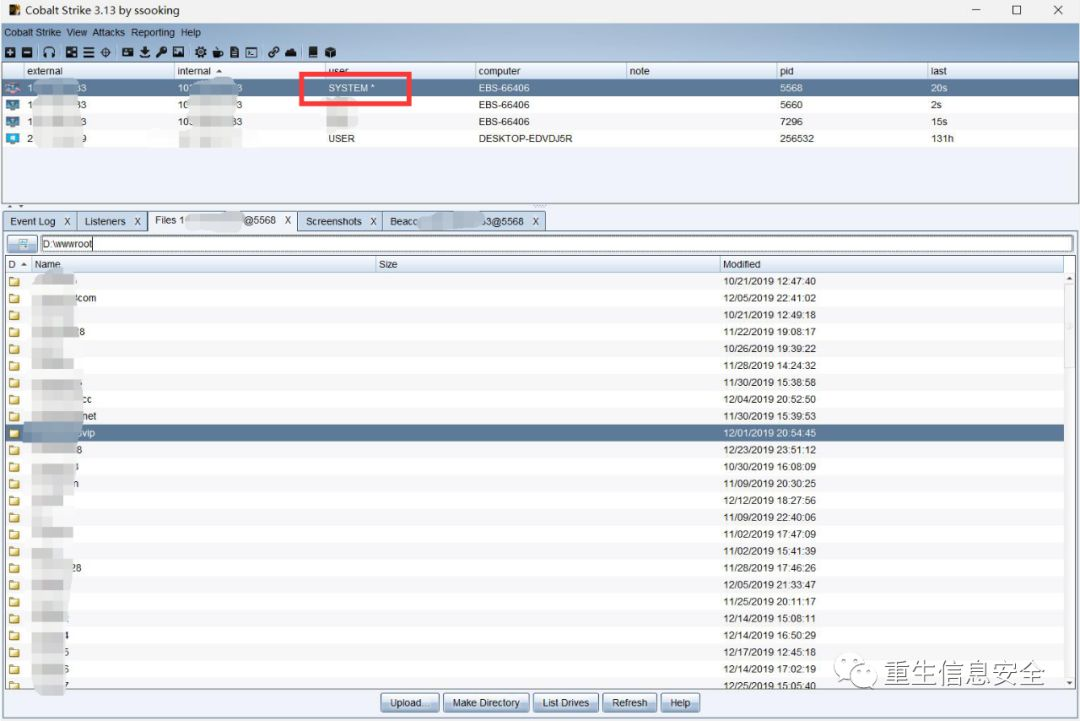

https://www.4hou.com/posts/vZoL经过测试发现上线以后(实际上本来就有执行权限,当时没有想到不对劲,事后总结文章时才意识到不太对,详见文末),C:\Users\Public\下有了执行权限,用Juicy Potato带个whoami参数执行下,成功返回了system

再直接用它执行下马子,等几秒就会过来一个System的会话了,翻了翻目录发现还是个站群

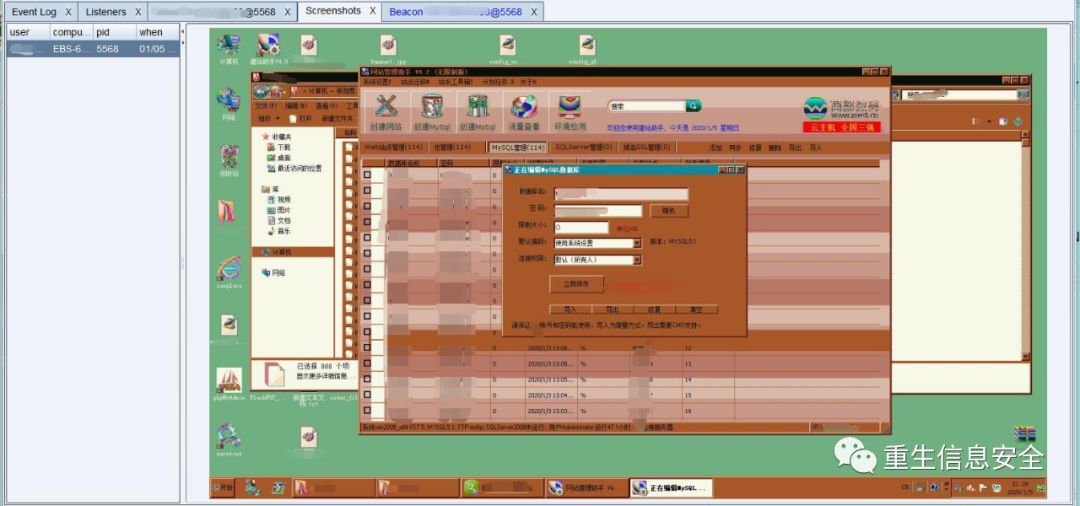

Administrator权限截个屏看下,怪不得那么多,原来人家都是批量建站的:

0x04 总结

碰巧这次运气好没有遇到杀软,不然肯定会是一路坎坷,也会更有挑战性

最失败的是这次自己没有提前全面了解Applocker的一些功能介绍:

https://www.anquanke.com/post/id/159892,心急的搜到了bypass方法就开始用,其实这次遇到的只是文件路径的限制,C:\Users\Public\就可以执行程序,早一点发现的话也不会那么费劲,不过能完整了解到Applocker的机制,也算是一个收获吧

如有侵权请联系:admin#unsafe.sh