概述

Kimsuky疑似是位于朝鲜半岛地区的威胁组织,国外研究人员发现了该组织针对韩国军事智库的大规模网络间谍活动,并引用恶意代码中词语“Kimsuky”对其命名。Kimsuky APT组织作为一个十分活跃的APT组织,其针对南韩的活动次数也愈来愈多,主要针对韩国政府机构、世宗研究所、韩国外交部门、韩国国防分析研究所(KIDA)、韩国统一部、北朝鲜相关研究领域,同时该组织不断的使用hwp文件、Lnk文件、可执行文件,恶意宏文档的方式对目标进行相应的攻击。该组织与有相同背景的Lazarus组织和Konni组织有一定的相似之处,且与ScarCruft(Group123)组织存在部分基础设施重叠的现象。

在本次事件中,攻击者向目标发送伪装成PDF的恶意LNK文件用于下载后续载荷,该文件名称“트레이딩 스파르타코스 강의안-100불남(2차)”翻译为“交易斯巴达克斯讲稿-100美元(第二期)”,疑似攻击目标为数字货币/金融领域相关人士。

在同时期我们还观察到其它的可疑文件如下表,该系列文件涉及政府、外交、媒体、数字货币金融等方向。

hash | 名称 | 翻译 |

dce864eabfbd6445682a4671a2fee1a9 | KBS사례비지급서식(윤영관 장관님).docx.lnk | KBS酬金支付表(尹永宽部长) |

3e3013fe03f7416b8d1e96591f8e5839 | 11c.hwpx.lnk | / |

32519b46b55792084240f850e0c94298 | 20231215_하우투트레이드 강사 100불남자 AS강의안내자료.hwp.lnk | 20231215_如何交易导师100美元人AS讲座指南.hwp.lnk |

9fa12b629ca431ebc3aa56da2d7a784a | 231025 (통일부 통일정책실)윤석열 정부의 대북 정책 관련 1.5트랙 전문가 간담회(비공개) 기획안.lnk | 231025(统一部统一政策室)尹锡烈政府朝鲜政策计划相关1.5轨专家会议(私人).lnk |

样本分析

本次事件中投递的恶意LNK文件之一详细信息描述如下表。

描述 | 详细信息 |

名称 | 트레이딩 스파르타코스 강의안-100불남(2차)________________________________________________________________.pdf.lnk |

文件大小 | 1104286 bytes |

文件类型 | lnk |

文件功能 | Downloader |

编译时间 | / |

开发平台及语言 | Windows/lnk |

是否加壳 | / |

VT首次上传时间 | / |

pdb | / |

md5 | fcdcc6c56ae43f7a78413cc5204e9314 |

Sha256 | befa4094eb7ceb31be76ec98b11353b296b57476fe1b69db916e02bc8efce7d7 |

该lnk文件通过powershell命令下载执行后续载荷,其使用多个空格作为命令头部,当用户查看Lnk文件时并不会出现可疑命令字符,以此减少用户发现恶意行为的风险。

该lnk命令首先通过dropbox下载第二阶段载荷“ps.bin”并执行。

在该被注释的脚本语句中,我们观察到其似乎曾使用过“clientx64.bin”的远程控制组件。

通过关联分析,找到了疑似与该注释相关的同批攻击活动样本“http://122.155.191.33/temp/clientx64.bin”,最后确认“clientx64.bin”为“xeno-rat”开源远控,其开源地址为“https://github.com/moom825/xeno-rat”,但该组件最后似乎并未在实际攻击活动中使用。

在本次事件中,“ps.bin”载荷下载后续载荷“r_enc.bin”并调用执行。

其内存加载的r_enc.bin文件提取后的文件经过分析为Tutclient远控组件,其详细信息如下表。

描述 | 详细信息 |

名称 | r_enc.bin |

文件大小 | 57344 bytes |

文件类型 | exe |

文件功能 | rat |

编译时间 | 2023:10:05 19:30:35+08:00 |

开发平台及语言 | windows/.net |

是否加壳 | / |

VT首次上传时间 | / |

pdb | E:\horse\work\virus\source\rat\c#\trurat\0206_backup\C-Sharp-R.A.T-Client-master\C-Sharp-R.A.T-Client-master\TutClient\obj\Debug\TutClient.pdb |

md5 | 0040f03faf5bbdc555f2039a4e33a82b |

Sha256 | 617a4a83e7fb10a4a9ef993cdfe4d83946f0d71d50c8cbd418513d9d40e7df74 |

其调用了Tutclient远控组件的“makeProbe1”方法解密传入的base64数据并将其写入“%APPDATA%\\Microsoft\\Windows\\Templates\\version103.vbs”,删除任务计划“upDate_chrome”并执行该vbs文件。

其释放的version103.vbs从dropbox下载另一阶段载荷“info_sc.txt”文件并执行。

“info_sc.txt”文件首先会从“https://hyojadong.kr/js/slick/doc/1.pdf”下载pdf诱饵文件并释放于“%temp%\트레이딩_스파르타코스_강의안_100불남_2차.pdf”

释放的诱饵文件如下,涉及数字货币交易方法指导。

接着其检查当前操作系统是否为windows10以上,当不是win10以上时通过Reserve将恶意执行语句(调用IE浏览器打开恶意链接“http://gbionet.com/ /inc/basl/up1/list.php?query=6”获取下一阶段载荷)保存于“%appdata% \\Microsoft\\Windows\\Themes\w{second}{hour}{day}{month}”格式的文件中,并创建任务计划执行该恶意文件。

释放的类似文件如下图,当前该浏览器链接无法打开不能获取下一阶段内容。

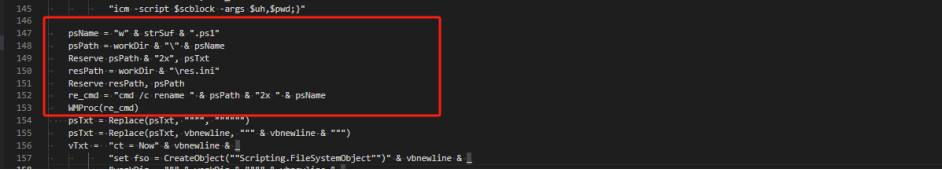

当系统在win10及以上时,其首先会创建多个ps文件及ini文件,用于后续保存载荷。

释放的类似文件如下图。

接着从dropbox下载后续载荷“info_ps.bin”

创建任务计划“Security Script”执行恶意载荷。

下载的后续载荷“info_ps.bin”为powershell脚本,其主要功能为收集当前机器的基础信息、部分目录文件信息等。

将收集的信息通过API上传到dropbox云端。

溯源归因

在已披露的多个攻击活动中,在本次事件中我们同样关联到了该组织的多个样本。

在资产关联时,发现多个相似URL资产,部分信息如下表。

url |

http://vwellpain.com/js/sub/up/down1/r_enc.bin |

http://ek.com/js/sub/aos/dull/down1/r_enc.bin |

http://ek.com/js/sub/aos/dull/down1/show.php |

http://kyungdaek.com/js/sub/aos/dull/down1/r_enc.bin |

http://kyungdaek.com/js/sub/aos/dull/down1/lib.php |

http://kyungdaek.com/js/sub/aos/dull/down1/123.hwp |

http://kyungdaek.com/js/sub/aos/dull/down1/list.php |

http://meatalk.com/pg/adm/tdr/upi/down0/r_enc.bin |

http://meatalk.com/pg/adm/tdr/upi/down0/show.php |

http://meatalk.com/pg/adm/tdr/upi/down0/lib.php |

http://meatalk.com/pg/adm/tdr/upi/down0/list.php |

http://siloamclinic.com/js/slick/up/down1/r_enc.bin |

http://siloamclinic.com/js/slick/up/down0/show.php |

http://siloamclinic.com/js/slick/up/down0/lib.php |

http://siloamclinic.com/js/slick/up/down0/list.php |

http://122.155.191.33/temp/down1/123.hwp |

http://122.155.191.33/temp/clientx64.bin |

通过对比本次事件中的相关url结构,其url结构符合kimsuky组织自2020年以来的使用的恶意url结构,并且在本次事件中观察到其使用了Tutclient远程控制组件中的某个功能执行载荷,并且在历史的一些攻击活动中曾披露过Kimsuky组织使用过该组件。但在本次活动中存在使用dropbox API通信的特征,该特征常被Group123(ScarCruft)组织使用。从披露的多个活动中已知Group123组织与Kimsuky组织在基础设施、恶意载荷特征等方面存在一定程度的重叠,最后结合URL结构、执行的组件等综合判定,我们认为本次活动由Kimsuky组织发起。

总结

Kimsuky组织最近常使用lnk文件作为初始攻击向量,载荷执行阶段较多,主要使用系统自带的vbs、powershell等无文件命令完成任务。除此之外本次事件发现其开始采用使用云服务进行通信减少了被发现的风险,由于云API通信也常被Group123组织使用,不排除本次为相关基础设施共用,另外其还使用了TuTClient、Xeno RAT等远控组件。从该组织使用的载荷以及技术总体来看,其在样本制作、免杀等方面并没有体现出较高的技术水平,此外安全厂商应加强该类无文件攻击的检测能力。

深信服高级威胁团队专注全球高级威胁事件的跟踪与分析,拥有一套完善的自动化分析溯源系统以及外部威胁监控系统,能够快速精准的对APT组织使用的攻击样本进行自动化分析和关联,同时积累并完善了几十个APT以及网络犯罪威胁组织的详细画像,并成功帮助客户应急响应处置过多个APT及网络犯罪威胁组织攻击事件,未来随着安全对抗的不断升级,威胁组织会研究和使用更多新型的TTP,深信服高级威胁团队会持续监控,并对全球发现的新型安全事件进行深入分析与研究。

IOC

IOC类型 | 详细信息 |

Ip:port | 122.155.191.33:80 |

domain | meatalk.com |

domain | gbionet.com |

domain | kyungdaek.com |

domain | siloamclinic.com |

domain | vwellpain.com |

url | http://gbionet.com/ /inc/basl/up1/list.php |

url | http://vwellpain.com/js/sub/up/down1/r_enc.bin |

url | http://ek.com/js/sub/aos/dull/down1/r_enc.bin |

url | http://kyungdaek.com/js/sub/aos/dull/down1/r_enc.bin |

url | http://meatalk.com/pg/adm/tdr/upi/down0/r_enc.bin |

url | http://www.ek.com/js/sub/aos/dull/down1/r_enc.bin |

url | http://siloamclinic.com/js/slick/up/down1/r_enc.bin |

url | http://vwellpain.com/js/sub/up/down1/r_enc.bin |

url | http://ek.com/js/sub/aos/dull/down1/show.php |

url | http://kyungdaek.com/js/sub/aos/dull/down1/lib.php |

url | http://kyungdaek.com/js/sub/aos/dull/down1/123.hwp |

url | http://kyungdaek.com/js/sub/aos/dull/down1/list.php |

url | http://meatalk.com/pg/adm/tdr/upi/down0/show.php |

url | http://meatalk.com/pg/adm/tdr/upi/down0/lib.php |

url | http://meatalk.com/pg/adm/tdr/upi/down0/list.php |

url | http://siloamclinic.com/js/slick/up/down0/show.php |

url | http://siloamclinic.com/js/slick/up/down0/lib.php |

url | http://siloamclinic.com/js/slick/up/down0/list.php |

url | http://122.155.191.33/temp/down1/123.hwp |

url | http://122.155.191.33/temp/clientx64.bin |

hash | 46a5d54c264152ce915792af31c75824a558af7d7340d78b34e146d8c6249e79 |

hash | befa4094eb7ceb31be76ec98b11353b296b57476fe1b69db916e02bc8efce7d7 |

hash | 617a4a83e7fb10a4a9ef993cdfe4d83946f0d71d50c8cbd418513d9d40e7df74 |

hash | a53caf4805a1b9c0b7fca4e2e3e21fb070bd0807a5e8cfb75c60c38c3c6bab05 |

hash | 0a5151c9878b592a202c07e7c02ed46bbd4135341b3d416600a03da529976b54 |

hash | a30f649b85bbec3809dbb6f485c518178236319ebf3b8ba9ec07d6dcb2ac289b |

hash | 53cd8c8f3f12fe38b20a21c2357cab311773f4d6c717393e081dd8e1898fd0d9 |

hash | 286e7a4cff62d3312db91bd00c0d98c37154c1e2c0c4a3ac1b439e4905004087 |

hash | 0a5151c9878b592a202c07e7c02ed46bbd4135341b3d416600a03da529976b54 |

hash | 89cad9a57985cc0ab3b7403a943ad0aa7b167dc7a3c38557417fedea67a77b87 |

hash | 1426269940ef6036941ccfbf68b0b65259bc72918f30481465a11d8b97250f07 |

hash | e1f7cb002b25f60f71d551df45eef5f8f05194ce181795ccb799176443e08d51 |

hash | 8ad91023d327366fa85bc9a03adb38c23f406b309cfc8e4f7256ed075be3d48d |

参考链接

https://mp.weixin.qq.com/s/13bQDJCfnTBFVMUbhKgllw

https://mp.weixin.qq.com/s/2AnQICw1lII3j-IcKcUThw

https://mp.weixin.qq.com/s/uYV4x-46dkKpX76uzqyTmg

https://mp.weixin.qq.com/s/_eA1QTAieI-b-KSn7MF04Q

https://any.run/report/06a96540907451d1a9fafba4b6d8be487947c886e64a3b376b9f24f7ab0eb0e0/afce1d52-7a21-46a2-871f-9c4d1082ce4d

https://download.ahnlab.com/global/brochure/ATIP_2023_May_Threat-Trend-Report-on-Kimsuky-Group.pdf

https://asec.ahnlab.com/ko/47147/

https://asec.ahnlab.com/en/28320/

如有侵权请联系:admin#unsafe.sh