16/02/2024

riepilogo

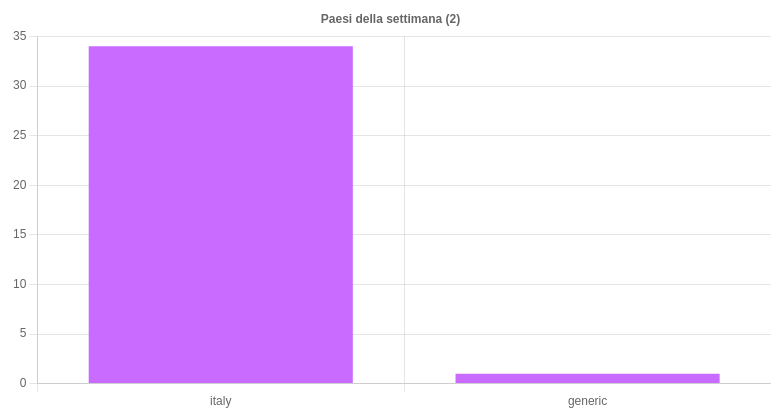

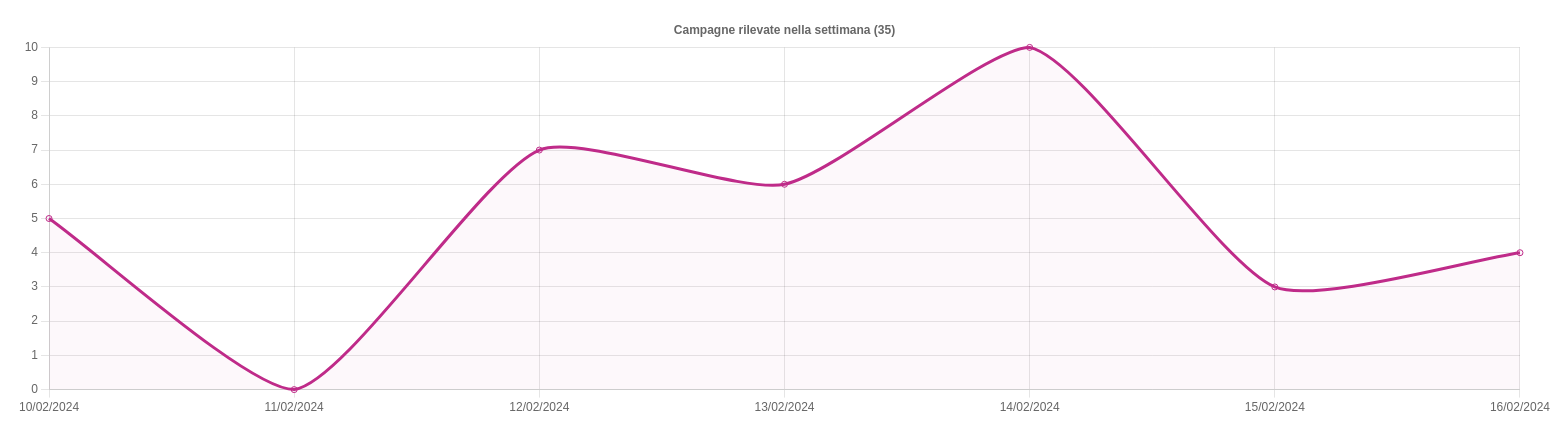

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento un totale di 35 campagne malevole, di cui 34 con obiettivi italiani ed una generica che ha comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 276 indicatori di compromissione (IOC) individuati.

Riportiamo in seguito il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

Andamento della settimana

I temi più rilevanti della settimana

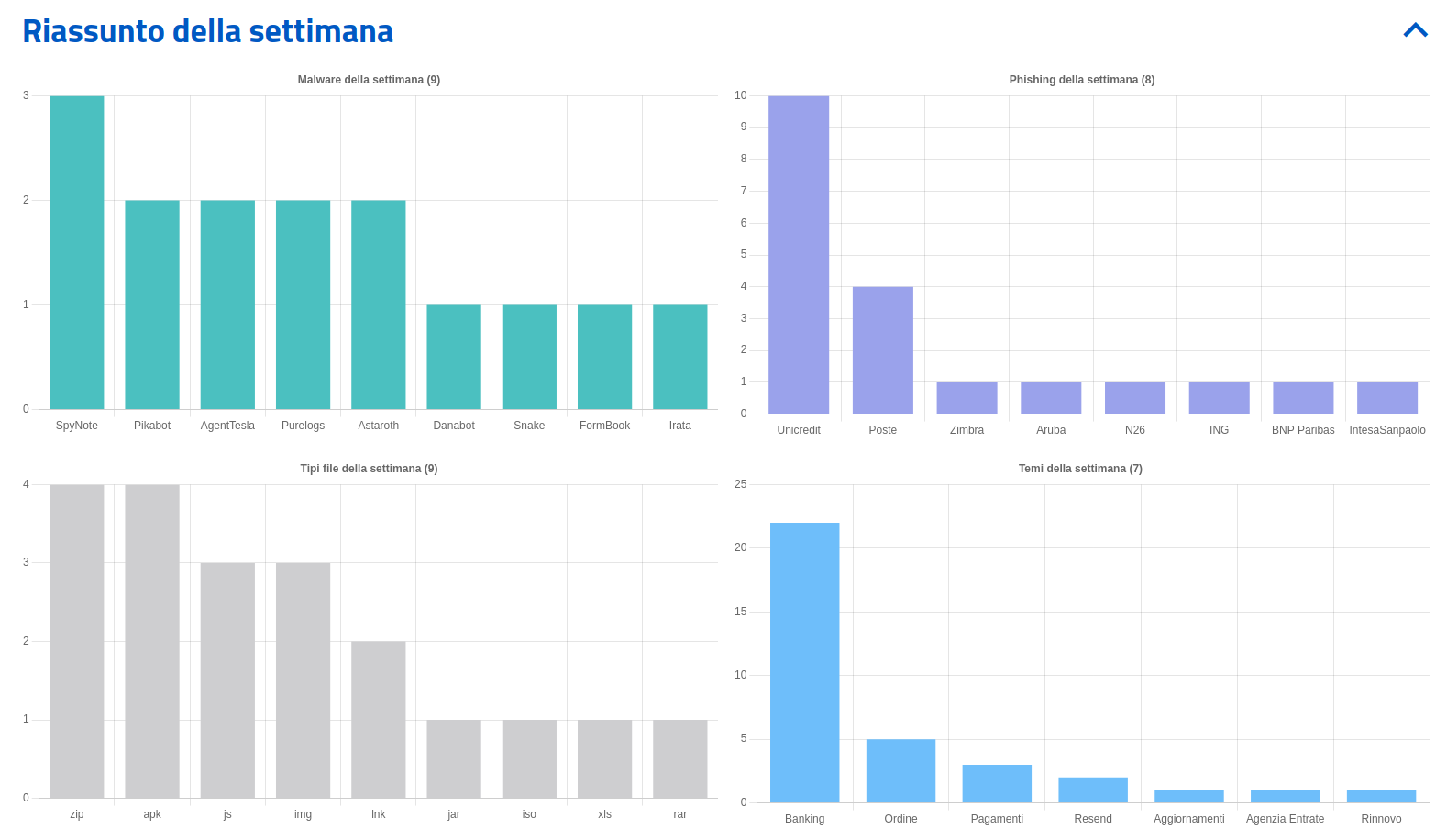

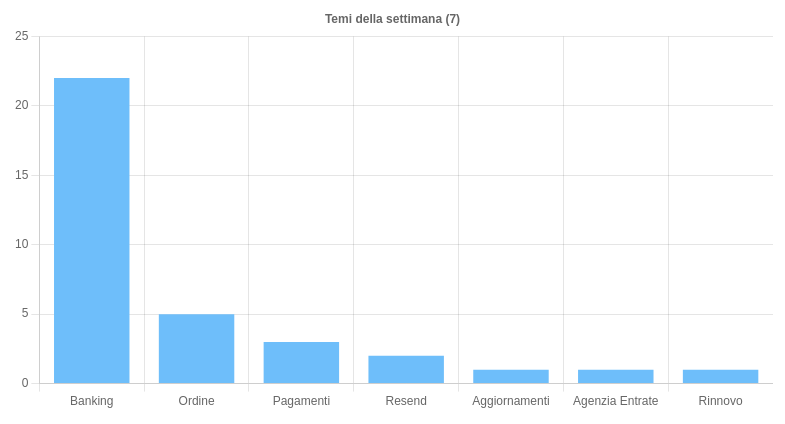

Sono 7 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

- Banking – tema utilizzato per le campagne di phishing e smishing rivolte principalmente a clienti di istituti bancari di matrice italiana, per una campagna Remcos e per le campagne volte a compromettere i dispositivi Android con i malware IRATA e SpyNote.

- Ordine – argomento utilizzato per le campagne malware Purelogs, Snake Keylogger e AgentTesla.

- Pagamenti – tema sfruttato per le campagne malware Astatoh e Formbook.

Il resto dei temi sono stati sfruttati per veicolare campagne di malware e di phishing di vario tipo.

Di particolare interesse questa settimana:

- 🇮🇹 Il gruppo TA544 cambia ancora strategia sfruttando il malware Danabot e tema Agenzia Entrate

- 🇮🇹 Campagna Pikabot italiana tramite file XLS

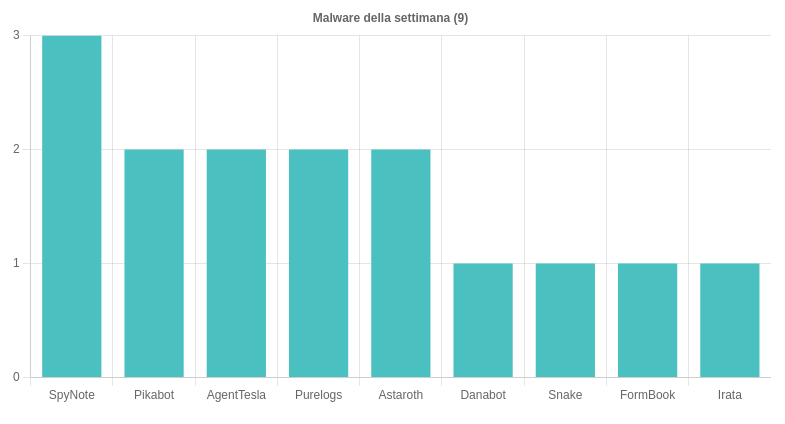

Malware della settimana

Sono state osservate nello scenario italiano 9 famiglie di malware. Nello specifico, di particolare rilievo questa settimana, troviamo le seguenti campagne:

- SpyNote – Contrastate tre campagne di smishing a tema “Banking“ volte ad installare il malware SpyNote sui dispositivi android delle vittime italiane.

- Pikabot – Rilevate due campagne italiane a tema “Resend“ di cui una veicolata tramite email con allegati ZIP contenenti JS malevolo ed una tramite file XLS con pulsante che aziona wscript.exe a scaricare un JS via SMB. I dettagli e gli IoC di quest’ultima sono stati resi pubblici sul canale Telegram.

- AgentTesla – Individuate due campagne italiane a tema “Ordine“ veicolate tramite email con allegati IMG.

- Purelogs – Osservate due campagne italiane a tema “Ordine“ diffuse tramite email con allegati RAR e IMG.

- Astaroth – Individuate due campagne italiane a tema “Pagamenti“ veicolate tramite email con allegati ZIP contenenti LNK che eseguono un JS.

- Danabot – Contrastata una campagna italiana a tema “Agenzia Entrate” veicolata tramite email con link a file JS. I dettagli della campagna sono stati pubblicati in un apposita news.

- Snake – Rilevata una campagna italiana a tema “Ordine” veicolata tramite email con allegati ISO.

- Formbook – Osservata una campagna generica a tema “Pagamenti” veicolata tramite email con allegati ZIP.

- Irata – Contrastata una campagna italiana a tema “Banking“ volta a diffondere Irata, tramite SMS con link al download di un APK malevolo, con lo scopo di compromettere i dispositivi Android.

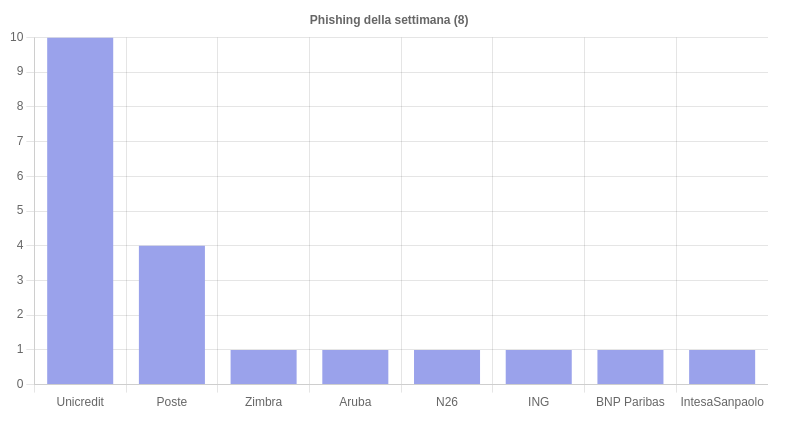

Phishing della settimana

Sono 8 i brand della settimana coinvolti nelle campagne di phishing e smishing che interessano principalmente il settore bancario italiano.

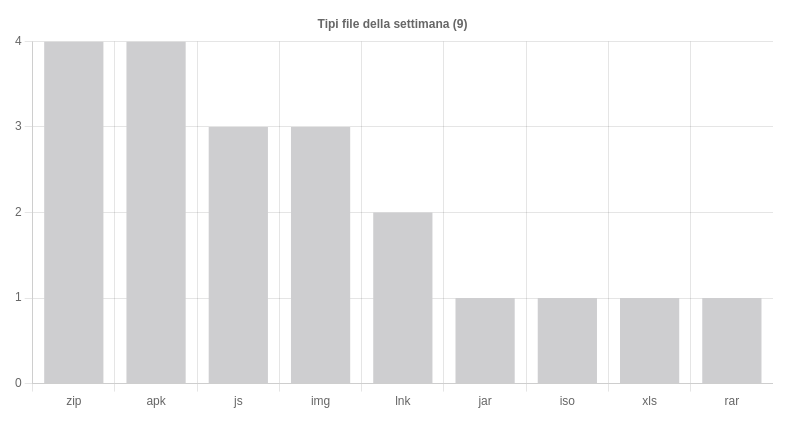

Formati di file principalmente utilizzati per veicolare i malware

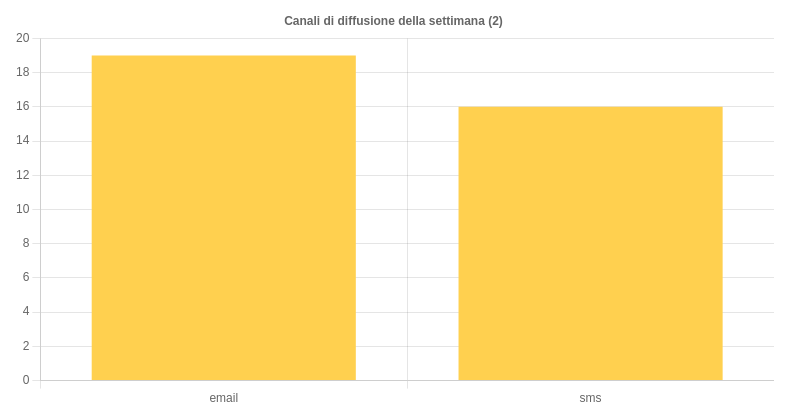

Canali di diffusione

Campagne mirate e generiche