0x01 前言叙述

此次挖洞经历熟悉的配方,但是每次都是到最后一步就渗透上去了,特别难受,简单捡了几个中高危漏洞,厂商来自某IDC服务商及汽车经销,后续漏洞已提交

先查一下SEO,免得官方不收(起码也学到东西了)

* 本文涉及到相关漏洞已报送厂商并修复,本文仅限技术讨论和研究,严禁用于非法用途,否则产生后果自行承担

0x02 漏洞复现

1. IDC服务商之旁站漏洞

经过打点主站,可能是我技术太菜了,没发现啥漏洞,功能点,只能转移旁站看看,好在看到旁站已经很久没有更新了,是一个bbs论坛,通过扫描,惊喜的发现是wordpress搭建的

使用wpscan工具进行扫描wordpress版本及存在的插件或漏洞

经过扫描看到版本为5.4.2,并且存在33个可能性漏洞(误报率),经过使用工具进行漏扫,发现存在XSS及CSRF攻击

XSS攻击复现

有报告给出百分百存在的,给出的poc为

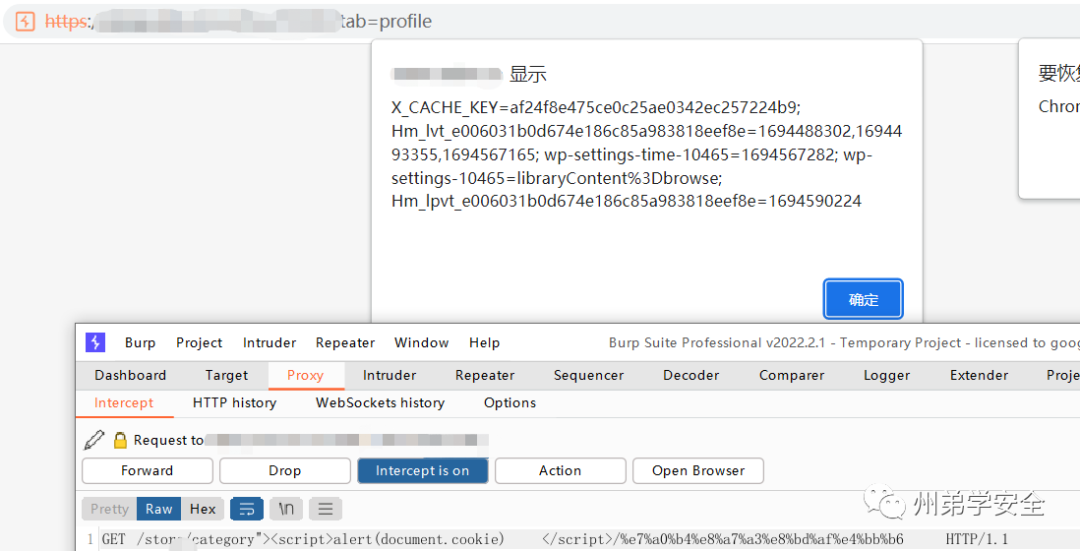

GET /store/category"><script>0s4p(9272)</script>/%e7%a0%b4%e8%a7%a3%e8%bd%af%e4%bb%b6 HTTP/1.1Referer: xxx.comCookie: X_CACHE_KEY=07e1fc75dde439852ed5b91649637bc7; um_check_nonce=c38350e94f; wordpress_test_cookie=WP+Cookie+check; PHPSESSID=8ua7q74m9e4mub5s629n6bqpol; um_logged_in_redirect_https%253A%252F%252Fwww.sxbv.cn%252Foauth%252Fweixin; weixin_state=6fa6deb195461c88cfa393b3144e92d5; unlock_down_time=1694493332; qq_state=d05c64a4405348e11213b90673a9781e; wordpress_logged_in_320e7fc6b510b07bb0c91c5c30360e5a=pHqghUme%7C1695703995%7CA14QRiqosjNJiulfrb6JEhXIzju3lQOVFYesH4bHQhN%7Ccc4e47cd087e62d7734d8572bec7ca6bd77b0a35e6bd4da62300bf997f29868aAccept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8Accept-Encoding: gzip,deflate,brUser-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/109.0.0.0 Safari/537.36Host: xxx.comConnection: Keep-alive

简单修改一下后,测试成功弹窗出cookie

SQL注入漏洞

注册后打点网站功能,在搜索点等处没有看到SQL注入,但是在开通会员处拿到SQL注入

直接使用sqlmap跑一下,得到注入方式

后续渗透失败过程

继续对网站各种功能处打点,包括命令执行,文件包含,上传等,可惜平台很长时间没维护了,上传点都没了,无法进行发帖

在上传头像时,要求图片格式,修改扩展名及MIME后上传,报错了,看来是解析问题,但是给出了绝对路径

尝试使用os-shell进行getshell上线,结果一直失败,不知道是WAF拦截还是权限不足

后面尝试继续找上传点,因为存在素材库,尝试在素材库上传上传shell,结果仍然失败,前端上传会立马校验图片类型格式,然后进行上传,即使修改了二次上传包文件数据,还是会以首次文件类型命令

google了一下是因为某插件对文件类型的限制,尝试上传图片马后进行连接

2. 某汽车经销商官网存在SQL注入

经销商不是很火,百度权重为0,简单打点一下,基本上都是静态页面,子域名就一个

在直接访问以下链接后会报错,使用fuzz工具探测发现存在id参数

http://xxx.cn/index-xxx-index.html使用工具进行跑出sql注入类型

在根据扫描中,找到了一些泄露文件,在泄露文件中看到了绝对路径,尝试使用os-shell也失败了(尊严受挫)

0x03 总结

总而言之,每次挖洞都是一次又一次的进步,接触到不同的环境,拿到的每次奖励,都像小时候拿到奖状一样,漏洞不大,平台不大,但是每次学习希望能让技术更上一层楼

如果你是一个长期主义者,欢迎加入我的知识星球,我们一起往前走,每日都会更新,精细化运营,微信识别二维码付费即可加入,如不满意,72 小时内可在 App 内无条件自助退款

前面有同学问我有没优惠券,这里发放100张100元的优惠券,用完今年不再发放

往期回顾

如有侵权请联系:admin#unsafe.sh