2024年2月20日,美国、法国、英国等国执法机构联手对头号勒索软件组织LockBit展开了大规模清剿,这个代号“克罗诺斯行动”(OperationCronos)的执法活动取得了以下成果:

逮捕:两名LockBit运营者在波兰和乌克兰被捕。

扣押:执法部门扣押了超过200个加密钱包,这些钱包可能包含受害者支付的勒索金。

解密:执法部门从查获的LockBit服务器中获取了超过1,000个解密密钥,并使用这些密钥开发了一个免费的解密工具,供受害者恢复加密文件。

接管:查获了LockBit的服务器和基础设施,接管了其数据泄露站点用于发布解密工具和悬赏通知。

起诉:法国和美国司法当局针对其他LockBit威胁行为者发出了三份国际逮捕令和五项起诉书。

协调:此次全球行动由“克罗诺斯行动”(Operation Cronos)协调,该行动由英国国家犯罪局(NCA)领导,并在欧洲由欧洲刑警组织和欧洲司法局协调。

据悉,多国执法部门的调查始于2022年4月,应法国当局的要求在欧洲司法局启动。欧洲刑警组织(Europol)在一份声明中表示:“为期数月的行动最终成功捣毁了LockBit组织犯罪活动所依赖的主要平台和其他关键基础设施。”

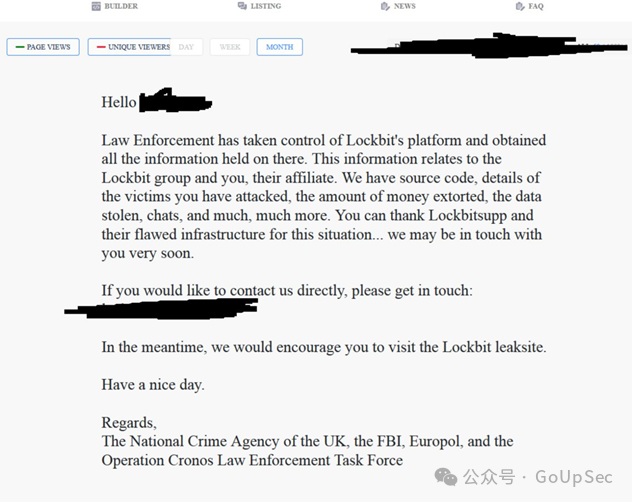

据安全研究机构vxground报道,执法机构已经控制了LockBit的管理平台,并获取了联盟组织的信息,包括源代码、攻击受害者详细信息、勒索金额、被盗数据、聊天记录等;目前LockBit联盟组织成员登录平台面板时,将会看到执法机构要求其自首的通知:

此外,执法部门宣布查获了34台LockBit服务器,这些服务器位于荷兰、德国、芬兰、法国、瑞士、澳大利亚、美国和英国。欧洲刑警组织表示,这些服务器现在由执法部门控制,共计超过1.4万个恶意账户已被识别并被执法部门下令移除。这些恶意帐户被LockBit成员用来托管攻击中使用的工具和软件,并存储从公司窃取的数据。

根据vx-underground的推文,绝大多数LockBit的暗网站点(约22个)都已被执法机构接管,并用于发布执法通告(下图):

作为克罗诺斯行动的一部分,执法部门从被扣押的LockBit服务器中获取了1000多个解密密钥。基于这些解密密钥,日本警方、英国国家犯罪局(NCA)和联邦调查局(FBI)在欧洲刑警组织的支持下开发了LockBit 3.0勒索软件解密工具。受害者现在可以通过“NoMoreRansom”门户(https://www.nomoreransom.org/en/index.html)获得此免费解密器。

LockBit的暗网数据泄露站点也被执法者接管并用于发布解密工具和执法动态(上图)。

LockBit启动事件调查和应急响应措施

欧洲刑警组织表示,他们已经收集了有关LockBit组织犯罪行动的“大量”数据,这些数据将用于针对该组织领导人及其开发者和联盟组织的持续行动,旨在将LockBit犯罪组织一网打尽,斩草除根。

但现在断言LockBit勒索软件组织将被彻底剿灭还为时过早,因为历史上大型僵尸网络和勒索软件组织成功反围剿,死灰复燃卷土重来的案例有很多,包括LockBit3.0自身已经是第二次“复活”。

在本周二发送给联盟组织的事件通报电子邮件中(下图),LockBit运营者表现得非常镇静和专业,声称在发现数据泄露后立刻联合网络安全专家启动了事件调查和应急响应措施。

LockBit还在邮件中敦促附属机构加强安全措施,防止类似数据泄露事故再次发生。LockBit建议附属机构采取以下缓解和加固措施:

重置LockBit账户密码。

启用MFA多因素认证。

监控账户,留意账户状态和信用报告中的异常活动。

网络勒索团伙LockBit大案盘点

根据FBI统计数据,自2020年以来全美共发生约1700起与LockBit相关的勒索案件,受害人累计向LockBit支付约9100万美元赎金。

波音销售网站瘫痪,大量敏感数据被窃;

中国工银美国子公司美国国债交易无法清算;

英国皇家邮政的国际邮件投递全部中断;

台积电供应商硬件初始设定资料遭泄漏;

日本名古屋港货柜运输作业中断48小时;

美国俄州政府警局法院办公室数据被锁;

美国加州财政部门75GB机密数据遭泄漏;

葡萄牙里斯本港网站崩溃,内部信息泄漏;

加拿大蒙特利尔电力服务委员会数据泄漏;

ION Trading全球衍生品自动化处理中断;

部分信息来源:GoUpSec

如有侵权请联系:admin#unsafe.sh