Dall’ultimo report di Netskope Threat Labs emerge che i gruppi ransomware stanno colpendo in maniera massiccia il settore finanziario, attraverso i sistemi cloud che si trasformano in parte integrante della catena di attacco.

“La crescente adozione di applicazioni cloud – commenta Pierluigi Paganini, analista di cyber security e CEO Cybhorus – accomuna molti settori, ivi compreso quello finanziario”.

Ecco lo schema di attacco e come mitigare il rischio.

Settore finanziario bersaglio dei gruppi ransomware: ecco la catena di attacco

Netskope ha messo sotto la lente la crescente adozione di applicazioni cloud nel campo dei servizi finanziari nell’ultimo anno. Nel report emerge un allarmante abuso ai fini dell’elusione dei controlli di cyber security negli attacchi malware e ransomware.

Migrazione in cloud dell’ERP: le best practice

“I gruppi ransomware, così come gli attori nation-state, consapevoli di questo trend (la crescente adozione cloud, ndr), stanno specializzando le proprie operazioni – precisa Paganini -. Ecco, quindi, che proprio i sistemi cloud diventano parte integrante della catena di attacco di questi attori, per esempio distribuendo malware mediante popolari piattaforme cloud per eludere le difese“.

Infatti, l’utente medio nel campo dei servizi finanziari conta una media di interazioni con 23 applicazioni cloud al mese, un numero maggiore a tutti gli altri settori. Addirittura l’1% degli utenti più attivi interagisce con 93 app al mese.

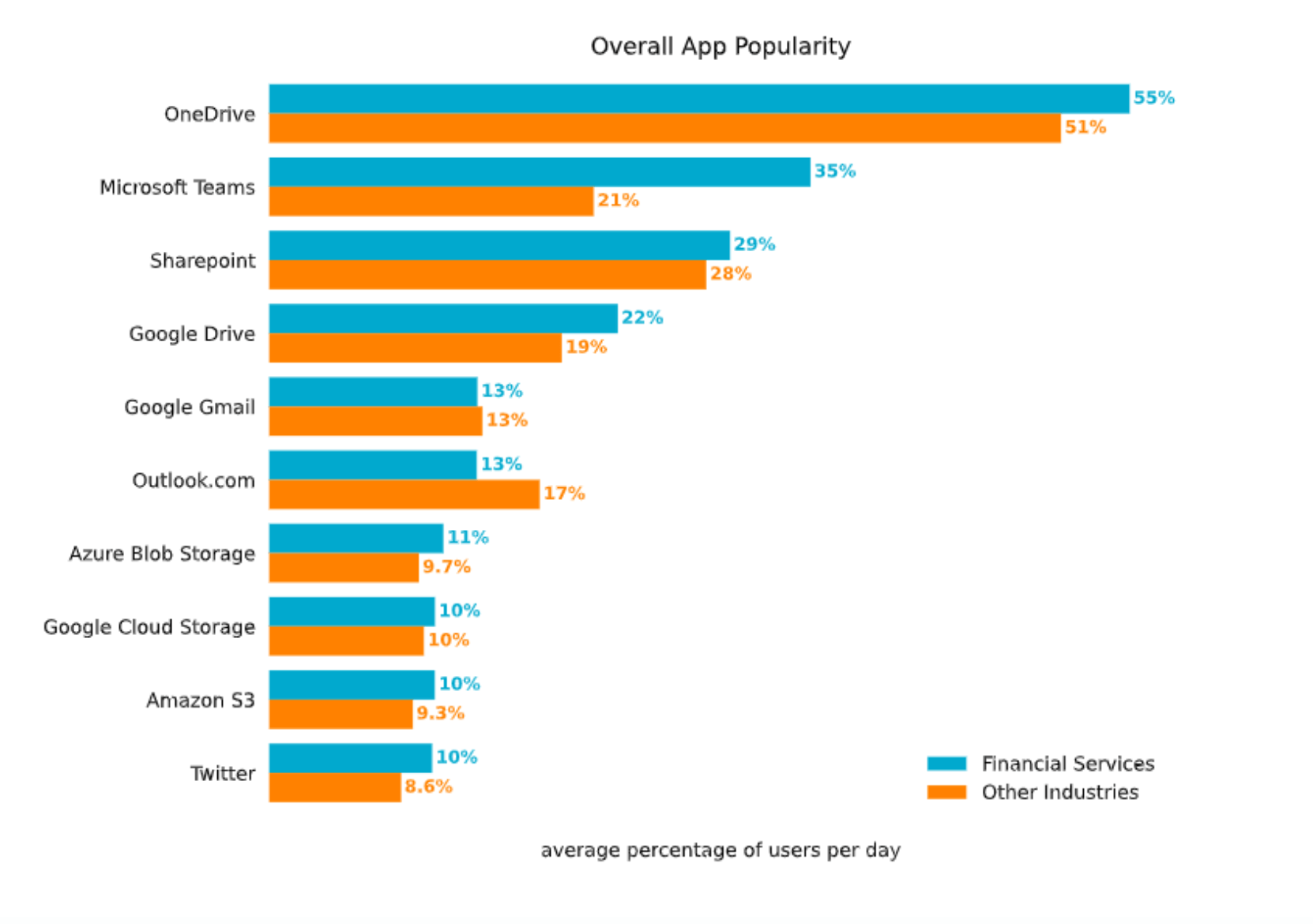

Le applicazioni cloud di Microsoft, inoltre, sono le più popolari nel settore finanziario. Microsoft OneDrive, Teams e Sharepoint sono tra le applicazioni più gettonate. Microsoft Teams, in particolare, domina nel settore finanziario rispetto ad altri comparti, dove invece spicca Microsoft OneDrive.

Il meccanismo di attacco

Dallo scorso settembre, OneDrive, Github e SharePoint sono le tre applicazioni più diffuse per scaricare malware nell’ambito dei servizi finanziari. Gli utenti del campo Finance, infatti, effettuano download di malware da GitHub e Microsoft SharePoint più spesso rispetto agli utenti di altri settori.

“Il settore finanziario rappresenta da sempre un bersaglio privilegiato di gruppi ransomware – conferma Paganini – è lecito attendersi che la maggiore adozione di sistemi cloud possa fornire nuove opportunità per gli attaccanti ampliando di fatto la superficie di attacco di molte organizzazioni“.

Sharepoint domina nella finanza rispetto ad altri settori, grazie a Microsoft Teams che sfrutta Sharepoint per condividere file.

I trojan fungono da meccanismo di attacco principale per invitare gli utenti del settore finanziario ad effettuare il download di altri payload di malware. Nel dettaglio, la banda ransomware Clopp ha spadroneggiato nella seconda metà del 2023, utilizzando la vulnerabilità CVE-2023-34362 MOVEit.

Anche LockBit, di recente bloccato dalle forze dell’ordine, è una famiglia di ransomware che ha colpito soprattutto il settore finanziario.

“I gruppi ransomware si concentrano sullo sfruttamento delle vulnerabilità su larga scala”, conferma Paolo Passeri, Cyber Intelligence Principal di Netskope.

LockBit, il ransomware as a service colpito al cuore: i dettagli dell’Operazione Cronos

Come mitigare il rischio

Le migliori armi di difesa rimangono consapevolezza e postura di sicurezza. Mantenere aggiornati sistema operativo, software e app è una priorità, per sanare le falle. Infatti, “vulnerabilità nei servizi cloud – mette in guardia Paganini – aprono alla possibilità di attacchi su larga scala e ad insidiosi attacchi alla supply chain”.

Inoltre, non bisogna scaricare tutte le app esistenti, ma solo quelle strettamente necessarie. E il download delle applicazioni deve avvenire dai marketplace e store ufficiali, mai attraverso link dubbi o sospetti.

Infine, in base alle “evidenze emerse dal rapporto e delle tendenze osservate negli ultimi anni – conclude Paganini – è cruciale per ogni organizzazione valutare attentamente il livello di esposizione della loro infrastruttura, soprattutto alla luce dell’adozione di servizi cloud”.

“Ogni organizzazione dovrebbe prendersi il tempo necessario per valutare e proteggere la propria infrastruttura “, sapendo che “semplici errori operativi possono esporre a minacce significative”, conferma Paolo Passeri.

@RIPRODUZIONE RISERVATA