不慎在 GitHub 存储库里暴露机密数据是个很普遍的事情,以至于现在有大量的黑灰产团伙利用爬虫批量扫描项目,看看能不能检测到一些机密信息。

例如此前梅赛德斯奔驰的开发者就不慎将多种密钥发布到 GitHub 存储库里,其中还有牵涉到 AWS 的安全密钥,这可能会让大量数据泄露。

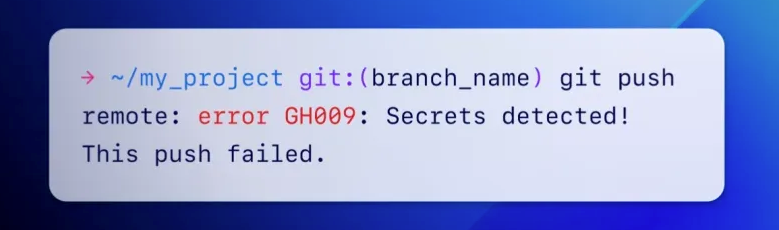

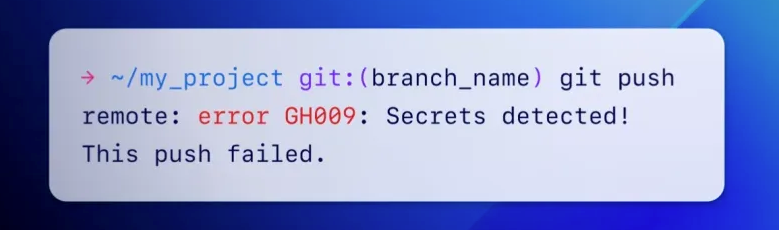

为了解决这类问题,2022 年 4 月份时 GitHub 在经过测试后推出了一种安全保护机制,但开发者 Push 代码时,GitHub 会进行预检测,如果识别到可能存在敏感的内容,则会报错提醒开发者修改。

到 2023 年 5 月,所有存储库都可以使用此功能,但这不是默认开启的,直到从本周开始,GitHub 宣布为所有存储库默认启用 Push 保护功能。

GitHub 表示,从本周开始为所有用户推出 Push 保护,这意味着当公共存储库中的任何推送被检测到受支持的机密时,开发者都可以选择从 Push 中删除该机密,或者开发者认为这不是机密内容,那么也可以绕过安全机制继续提交。

这些更改预计要 1~2 周才会覆盖到所有开发者,但开发者也可以主动在代码安全和分析设置中开启此功能。

另外作为可选选项,GitHub 也允许开发者禁用此功能,尽管不推荐关闭,但如果开发者有需要的话,还是可以在设置中彻底关闭该功能。

版权声明:感谢您的阅读,除非文中已注明来源网站名称或链接,否则均为蓝点网原创内容。转载时请务必注明:来源于蓝点网、标注作者及本文完整链接,谢谢理解。