本周的某一天,夜班闲着没事干,就在漏洞盒子提漏洞玩(具体细节,不详细说明)

2.然后随便点进去一个模块,发现网站页面域名发生了跳转,直觉告诉我,这波操作一定存在问题。果然,在页面的最底端,发现了某家公司的名字,这应该就是开发商。

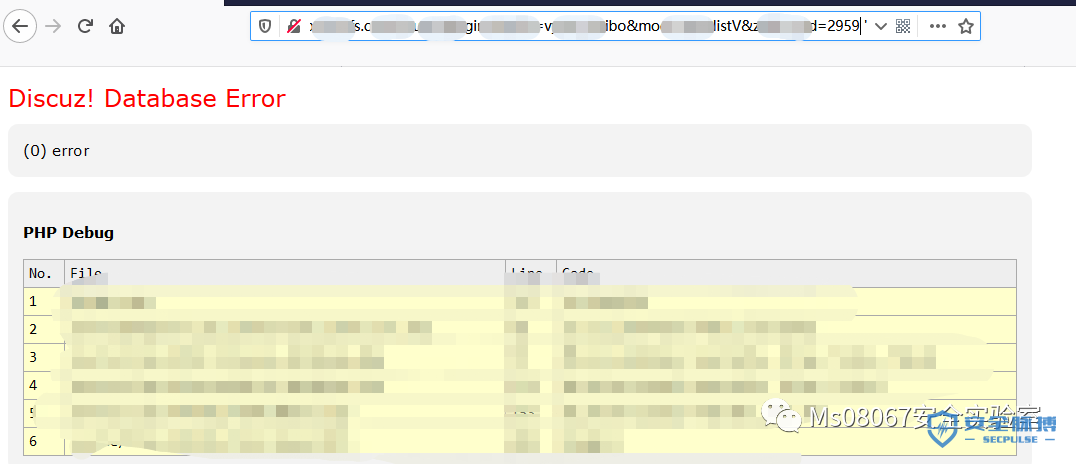

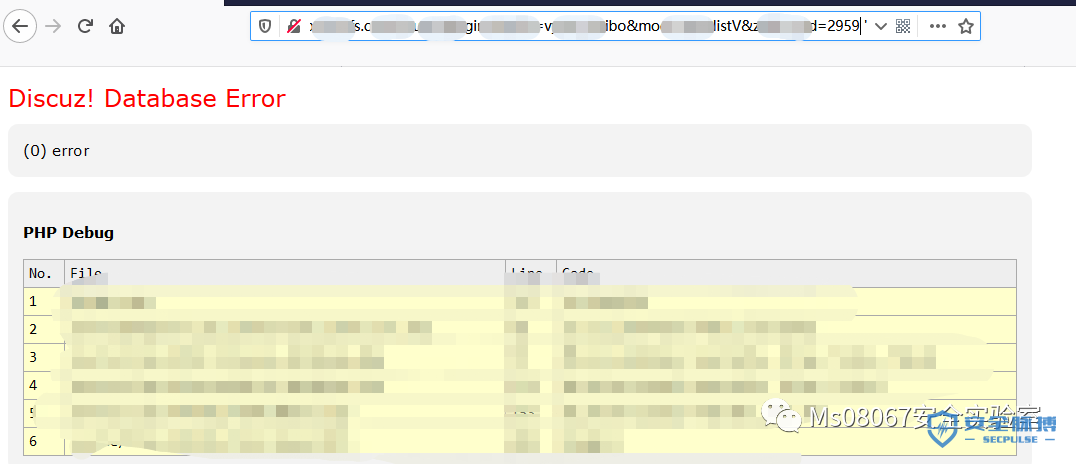

3.找到了潜在的开发商,第一反应就是,是不是存在通用漏洞,就先用goole语法试着搜了一下,果然,找到了20条相似的链接,对找到的结果进行测试。发现,这些网站基本上长得都差不多,而且,最重要的是,注入点都是一样的,索性直接就跑了一波SQLMap,收集了5个网站的注入点以及数据库表信息,准备提交CNVD。

4.因为提交CNVD,需要提供厂商信息,所以就先在百度搜了一下这个公司,是深圳的一个公司,所属行业为软件和信息技术服务业

5.到官网看了一下,发现存在注入的产品是他家的一个相亲产品,找到相关产品信息,就可以去CNVD上提交漏洞了

6.一定要记得,把漏洞所属类型,改为通用型漏洞,我第一次忘记改了,还好被CNVD的老师发现并驳回了,才有从头再来的机会

7.审核成功后,就会归档,一般通用型漏洞审核的都比较慢,但是给的积分会比较高,如果漏洞级别高的话,归档之后会颁发原创漏洞证明(我这个不知道会不会给,还得看最后的评估结果)。

本文作者:Ms08067安全实验室

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/123267.html

文章来源: https://www.secpulse.com/archives/123267.html

如有侵权请联系:admin#unsafe.sh