2024-3-8 00:15:27 Author: www.securityinfo.it(查看原文) 阅读量:7 收藏

Mar 07, 2024 Attacchi, Malware, News, Phishing, RSS

Un gruppo di hacker russi sta distribuendo trojan agli utenti Android e Windows sfruttando siti web che si fingono meet Skype, Google Meet e Zoom; a dirlo è una nuova dei ricercatori del ThreatLabz di Zscaler, i quali hanno individuato almeno tre remote access trojan (RAT) legati alle campagne: SpyNote, un RAT per Android, e NjRAT e DCRat per Windows.

Gli attaccanti hanno creato decine di siti web falsi con URL che ricordano quelli legittimi delle tre principali piattaforme di meeting video. Nel caso di utenti Windows, collegandosi a questi siti web e scaricando le presunte applicazioni, le vittime scaricano in realtà uno script BAT malevolo che, una volta aperto, effettua il download del RAT che comunica col server C2 degli attaccanti. Analogamente, gli utenti Android vengono ingannati a scaricare un finto installer che si rivela poi un trojan.

Credits: Zscaler

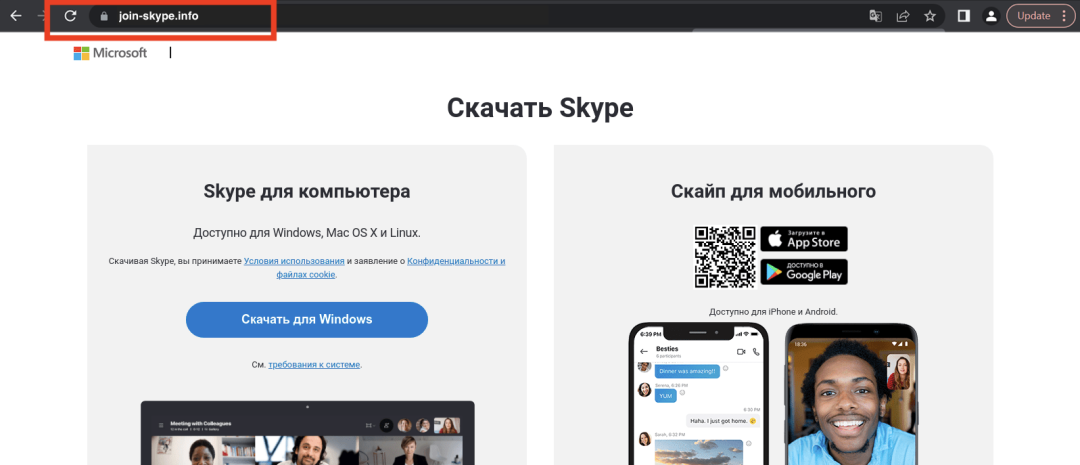

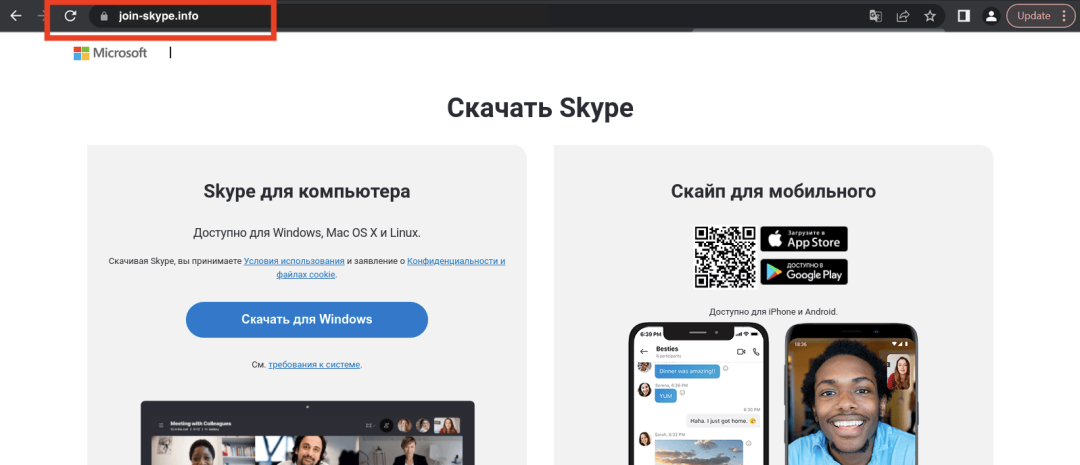

I ricercatori hanno individuato inizialmente un sito fake di Skype sotto il dominio join-skype.info, creato a inizio dicembre. Il sito invitava gli utenti a scaricare l’eseguibile per installare l’applicazione. In Windows il file veniva salvato come Skype8.exe, mentre il pulsante Google Play scaricava un file chiamato Skype.apk. Cliccando sul pulsante dell’Apple Store si veniva invece rimandati all’applicazione di messaggistica legittima.

A fine dicembre il team di Zscaler ha individuato un sito web dal funzionamento analogo che si fingeva un meet Google Meet, mentre i siti web di Zoom sono apparsi solo a fine gennaio. Oltre al DCRat per Windows, questi siti web contenevano anche un’open directory che conteneva altri due file eseguibili per Windows chiamati driver.exe e meet.exe, entrambi NjRAT che probabilmente gli attaccanti usano in altre campagne.

I trojan analizzati sono in grado di sottrarre informazioni confidenziali, registrare i tasti premuti e anche rubare file.

Il consiglio, come sempre in questi casi, è di fare molta attenzione alla legittimità dei siti web da cui si sta scaricando un’l’applicazione, verificando che il dominio sia quello corretto; inoltre, è fondamentale dotarsi di soluzioni di sicurezza che proteggano dalle ultime varianti di malware.

Altro in questa categoria

如有侵权请联系:admin#unsafe.sh