![]()

一年一度的个人所得税综合所得年度汇算清缴正在如火如荼的进行中,然而与此同时,银狐木马家族也悄然行动了起来,“绞尽脑汁”地利用各式各样的钓鱼手段,企图从不同的受害者中非法牟利,这其中财务岗位的相关人员成为备受“关照”的重点人群。

近期,360数字安全集团基于360安全云监测到每天都有大量的用户遭到银狐木马发起的钓鱼攻击。目前,银狐木马发起钓鱼攻击的途径主要有三种:通过即时通信软件发起攻击。这种途径受害者众多,且只要有一人中招,基本上此人所在的群组,以至于整个公司组织都会遭到钓鱼攻击;

通过钓鱼页面发起攻击。这种方式基本上是通过构建专门的页面,有针对性的向财务岗位相关人员发起的定向攻击;

通过钓鱼邮件发起攻击。此类方法针对性相对较弱,更类似于一种“撒网捕鱼”的形式。

从360数字安全集团近期监测的攻击态势中,可以非常直观的发现银狐木马在近一个多月时间内的活跃度有着显著的提升:

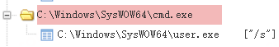

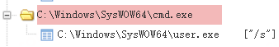

上述三种通过不同途径进行的钓鱼攻击,其具体攻击方式及手法也各不相同。通过即时通信软件发动钓鱼攻击的情况分为两种方式——直接发送木马程序或通过消息发送钓鱼链接。在直接发送木马程序的攻击中,攻击者会通过即时通信软件将木马程序伪装成正常程序或文件传输给受害者,并诱导其点击运行。其常用的文件名大多是类似“税-务-稽-查-名-单”、“(国家税务总局)纳税企业申请退税补贴标准”、“2024税务总局关于企业和个人所得税政策”等财税相关的资料名称,文件格式则通常有EXE可执行程序、CHM文档、MSI安装包、VB Script脚本等。有时,攻击者会将MSI安装包再次打入压缩包中发送至财务人员的通信群中。利用这种方式导致大量财务人员中招。如若攻击得手,其则会将刚刚拿到控制权的电脑中的即时通信软件作为跳板再度群发钓鱼木马,以此模式让木马蔓延,不断扩大木马的传播范围。此类攻击还可能导致受害者所在公司的办公电脑几乎全部中招,无论是对公司还是个人都造成了巨大的危害与损失。为了规避一些安全软件的查杀,其还使用了在Windows平台下较为罕见的bzip2压缩格式(以.bz2为后缀)进行打包,并辅以压缩i密码来规避安全扫描。图3. 360安全大脑询问解码密码以便进行安全扫描除了直接发送木马程序以外,攻击者还可能直接通过信息内容发送一个钓鱼链接,让用户下载一个下载者木马。而该下载者木马一旦被执行,则又会去下载一款第三方的远控软件控制受害者机器。例如下面的这个受害者机器上,就是被下载了第三只眼远控程序。该工具可以远程控制所在机器并可能会盗取用户的资料以及进行其他更多的非法操作。该方法是通过精心构造的钓鱼页面诱骗受害者主动访问、下载并最终执行其页面中所带有的木马程序。近期,360监控到以“税务稽查”、“个税退款”等为主要内容的钓鱼页面均有显著增加。此类钓鱼页面的主题中通常含有“增值税电子普通发票”、“电脑下载查询名单”、“2024季度税务稽查报告”等与财税有着密切关系的内容,用以迷惑用户。例如下面这个案例中,受害者便是从钓鱼页面中下载了远控木马到本地执行。而该远控木马会控制受害用户的机器并进行非法操作。典型的钓鱼页面如下图:此外,为了与安全软件的检测机制进行对抗,部分木马还会使用Blob URL的形式进行下载。与通过即时通信软件进行攻击的情况类似,通过钓鱼邮件形式发起的攻击同样存在通过邮件内容发送木马下载链接或是直接发送木马程序附件两种形式。在360接到的反馈案例中,就有少量受害者是遭到了来自钓鱼邮箱的攻击,而具体的攻击方法就是将木马程序伪装成发票文件并以附件形式同邮件一并发送给受害用户。用户因其一时疏忽直接打开了附件中的“发票”进行查看,最终导致其机器中了远控木马。由于此类攻击的情况与即时通信软件钓鱼信息攻击的情形颇为相似,加之在本轮攻击中使用该方法发起的相对较少,此处便不再赘述。无论是使用何种方式进入受害用户的设备中,攻击者最终都会释放银狐木马进行攻击。针对目前捕获到的木马样本进行分析发现,近期银狐木马的免杀与技术路线变更依然频繁。其背后的开发者明显是试图通过这种不断的变化来绕过安全软件防御。下面,我们通过其中一个典型的木马样本为例,对其代码及功能进行进一步解析。hxxps://nechina.net/916.zip而下载到的压缩包中包含有一个名为“916.chm”的文件,该chm会通过内嵌的JS脚本访问远端恶意网址,并加载其服务器上的load.xsl文件。而这个load.xsl文件的内容,是一段经由Base64算法编码后的数据。将其内容解码后会显示需要下载一个“config.txt”文件,而该文件内容则是要再次给出下一步要跳转到的链接地址。图10. config.txt指定的下一步跳转链接

文件中所指示需要下载的三个文件中,zfnxs.exe会自解压其内部压缩的恶意程序并执行。进而加载ffmpg.dll文件对foo.png文件中的恶意内容进行解析和执行。最终所得到的内容是基于经典远控木马Gh0st改造而来的远程控制代码,该功能代码拥有Gh0st远控所具备的全部功能。这些功能包括但不限于:键盘记录、文件浏览、命令执行、浏览器信息窃取等。此外,该木马还会在用户机器上释放“第三眼远控工具”以获取更多的控制功能。鉴于近期的银狐木马攻击事件,建议广大政企机构应分别从人员、制度、技术三方面提高警惕:1.不仅要重视对财税人员的信息安全培训,加强财税人员的信息安全意识和识别能力;2.完善财税等重要岗位的责任制度,将信息安全的相关能力和事故影响纳入到考核指标及问责体系当中;3.应尽快构建起应对高级威胁的防御体系,对财税设备与各类服务器设备、一般办公设备、其他类型重要设备均进行安全隔离和专项防护,最大限度的保障各类设备组群的相对独立性及安全性。360基于多年攻防实战经验和能力推出360安全云,云化数据、探针、专家、平台和大模型能力开放给广大客户,并以安全云为核心打造360安全防护解决方案,构建了有效预防、持续监测、高效处置的木马病毒防御体系。作为这套方案的重要组成,360终端安全管理系统集成防病毒、漏洞与补丁管理、Win7盾甲、终端管控、桌面优化、软件管理、安全U盘及移动存储管理等功能于一体,可及时完成对各类木马病毒的查杀与拦截。想要了解更多详情

欢迎拨打咨询电话

400-0309-360

| ● ISC2023周鸿祎发布战略级产品360安全云,首提安全即服务 | |

|

| ● 周鸿祎委员履职第七年 三份提案聚焦AI和安全两件大事 | |

|

| ● 360集团与通州区人民政府签署战略合作协议,助力打造“数字通州” | |

|

| ● 甲级!360入选CNCERT国家级网络安全应急服务支撑单位 | |

|

文章来源: https://mp.weixin.qq.com/s?__biz=MzA4MTg0MDQ4Nw==&mid=2247570106&idx=1&sn=6d0832837a74594af09996c81e5fb2ef&chksm=9f8d42b2a8facba49edc366c977bec68d101302877243c467199eb110a4c935761276f148e22&scene=58&subscene=0#rd

如有侵权请联系:admin#unsafe.sh