一

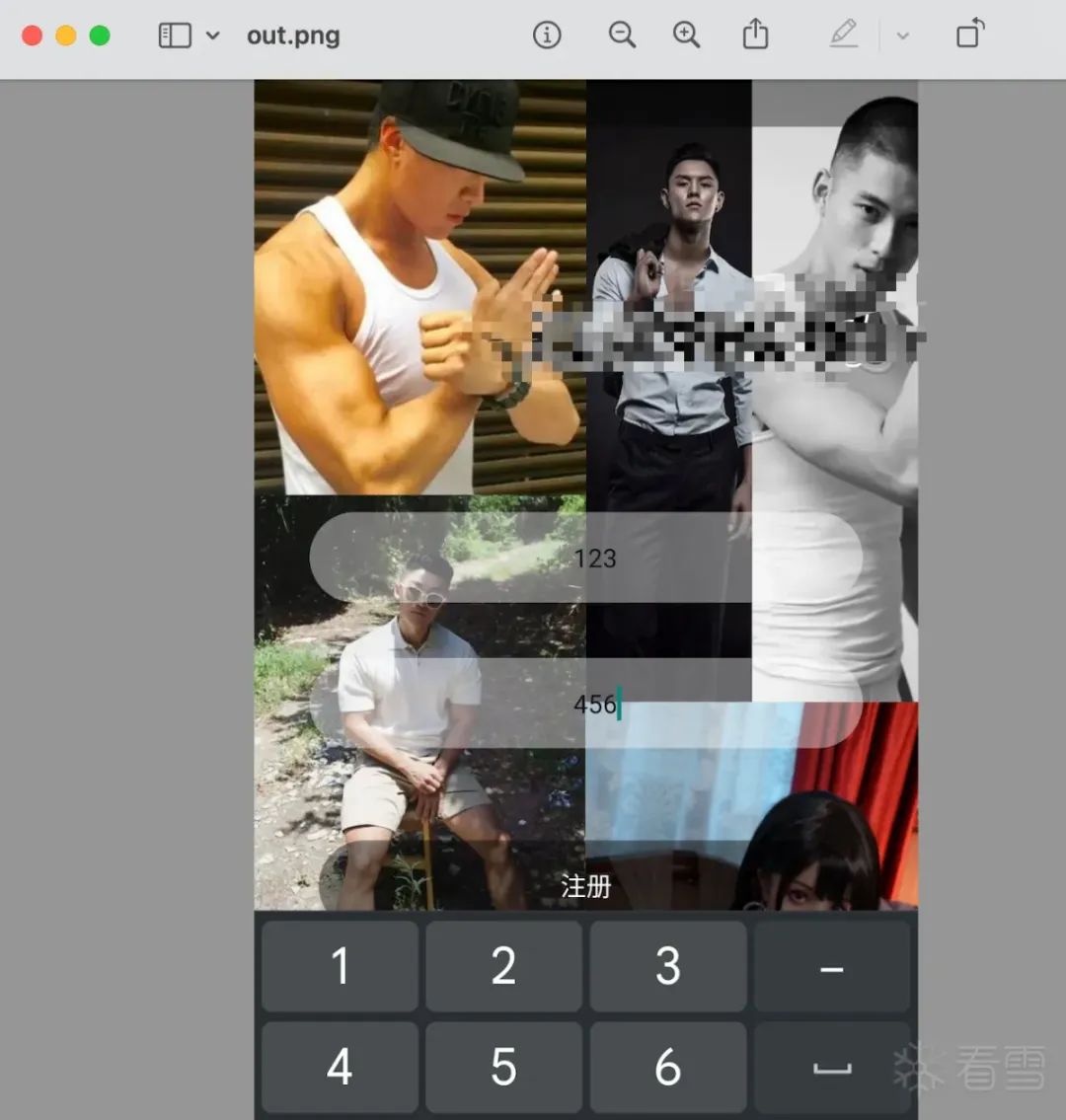

应用初探

#在线云沙箱分析

二

逆向分析

然后分析toLogin。

双机进入类可以看到相关的接口地址:

其中调用的函数包括获取短信内容,获取联系人信息,获取图片:

三

抓包分析

点击注册后,程序会发送目标Reg接口发送用户填写的手机号、验证码、当前时间、当前时间加盐后的hash值、手机型号。

利用Repeat模块连续发了几次包之后,发现自己的IP被ban了,再次访问总是500。

四

主动调用

首先通过创建一个新的类去调用:

let LoginActivity = Java.use("com.qinyue.vmain.activity.LoginActivity");

var obj = LoginActivity.$new();

console.log("getContacts()")

obj.getContacts();

LoginActivity["getContactsSms"].implementation = function () {

console.log(`LoginActivity.getContactsSms is called`);

this["getContactsSms"]();

}

Java.choose("com.qinyue.vmain.activity.LoginActivity",{ //要hook的类

onMatch:function(instance){

console.log("onMatch ");

let ret=instance.getContacts(); //要hook的方法

instance.getContactsSms();

instance.getPhoto();

},

onComplete:function(){

console.log("result: " );}

});

五

流量分析

六

总结

看雪ID:Just_Cracker

https://bbs.kanxue.com/user-home-946278.htm

# 往期推荐

2、.NET 恶意软件 101:分析 .NET 可执行文件结构

球分享

球点赞

球在看

点击阅读原文查看更多

文章来源: https://mp.weixin.qq.com/s?__biz=MjM5NTc2MDYxMw==&mid=2458550023&idx=1&sn=3169e51503b31171af3495215f533642&chksm=b18d4f8d86fac69b4c8498e23727995cd0889d1fee6db1195e8d8d93917f86fe664595ef6887&scene=58&subscene=0#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh