名为Coronavirus的安卓RAT木马正在爆发

星期三, 三月 4, 2020

恶意软件作者已经开始滥用最近的冠状病毒恐慌作为传播其恶意创作的手段,正如我们较早的博客之一所强调的那样。SonicWall Capture Labs威胁研究团队最近观察到了该策略在Android生态系统中的使用以及以远程访问木马(RAT)的形式使用。

根据Virustotal和Koodous的上传日期(2020年2月上旬),发现了一个名为Coronavirus的Android apk,此示例似乎是相当新的。

在安装和执行之后,此样本请求受害者重新输入设备上的PIN码/图形手势解锁并窃取它,同时反复请求辅助功能:

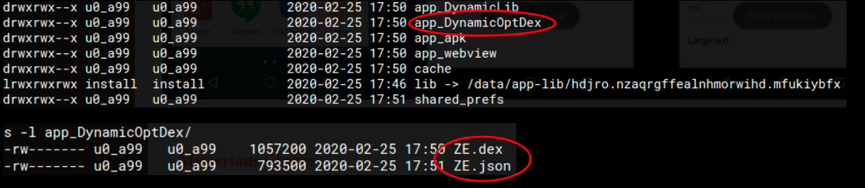

在查看代码结构时,很明显在此示例中使用了某种形式的打包/编码。类名称看起来是随机的,但它们本身具有结构,大多数类名称的长度相似,并且在名称上也具有相同的随机性。在检查Manifest.xml文件时,列出的大多数活动在反编译代码中均不可用,这表明“真实的”类文件将在运行时解密。这种机制使自动化工具难以分析代码并做出结论。

在设备上安装了应用程序的/ data /文件夹包含几个有趣的文件:

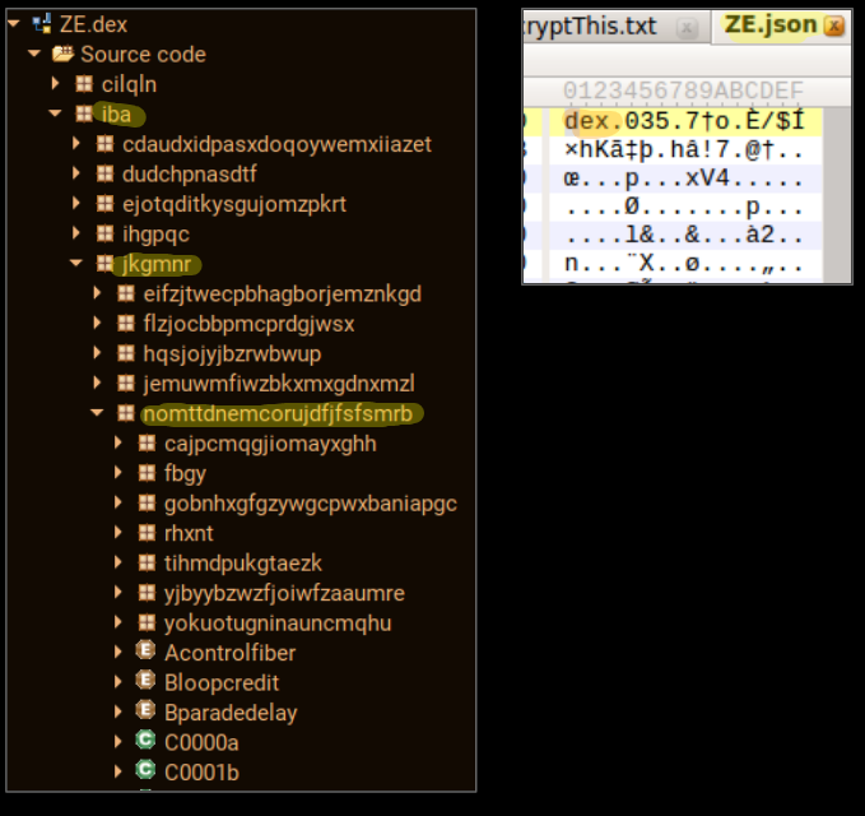

ZE.json实际上是一个.dex文件,将其重命名并在dex类查看器中打开,最后向我们展示了Manifest.xml文件中缺少的类文件:

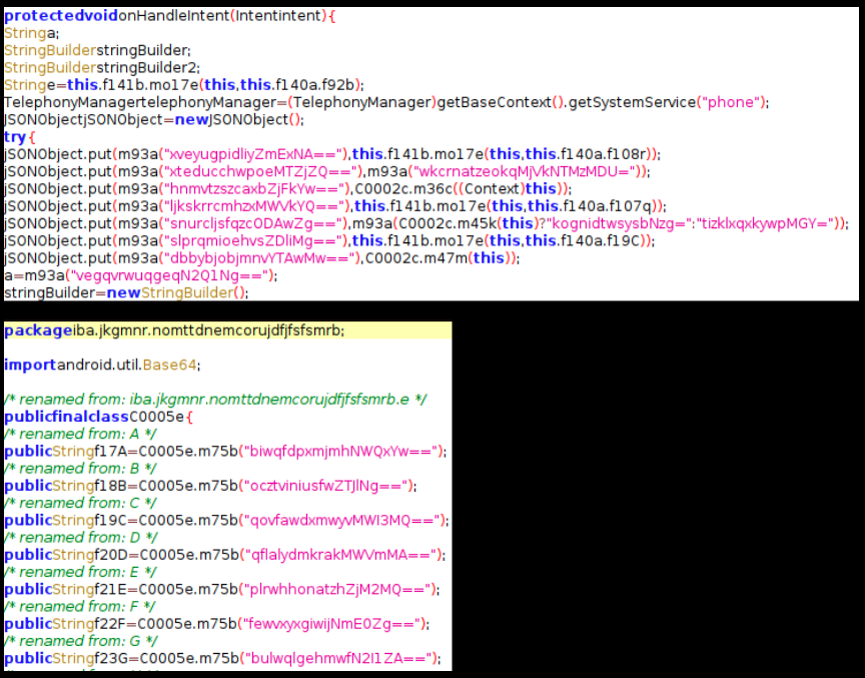

该.dex文件包含许多垃圾分类-不包含有用代码的类-但是我们看不到包含清晰代码的类文件。但是,我们面临另一个挑战,这些类中的许多字符串都经过编码,没有任何意义:

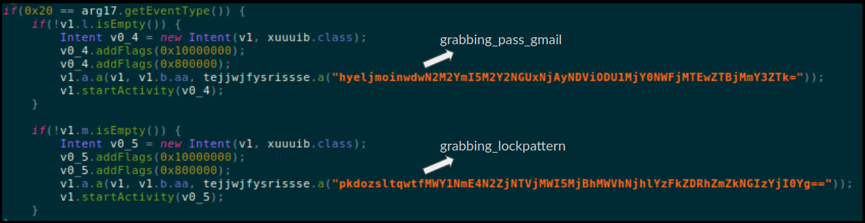

使用代码中存在的解密逻辑(下面突出显示),我们能够解密这些字符串并了解该恶意软件的实际功能:

该恶意软件侦听攻击者发出的以下命令并执行相应的功能:

- rat_cmd

- rat_disconnect

- open_folder

- upload_file

- get_apps

- connect_teamviewer

- open_teamviewer

- device_unlock

我们观察到了基于代码中存在的跟踪的其他功能:

- grabing_pass_gmail

- grambbing_lockpattern

- logs_keylogger

- logs_contacts

- logs_saved_sms

- package_name_defultsmsmenager

- check_protect

- run_disable_protect

- time_run_bypass_protect

- remove_app

- time_run_injects

- time_run_cc

- admin

攻击者可以使用其中一些命令来远程控制设备,从而使该恶意软件成为RAT(远程访问木马)。

在我们的分析过程中,我们观察到恶意软件与hxxp://otispride.site和hxxp://kryll.ug进行通信,如下所示:

根据上述网络数据包中使用的参数 -info_device- 我们可以确定正在传输有关受感染设备的信息。我们在下面列出的代码中找到了更多此类参数:

- d_attacker_two

- d_attacker

- is_attacker

- info_device

- new_device

- saved_data_attacker

- saved_data_device

- pause_attacker

- saved_accessibility_events

- upgrade_patch

- connecting

- saved_all_sms

- saved_contacts

- saved_applications

- rat_connect

- rat_cmd

该恶意软件通过多种方式在设备上实现持久性:

Android的电池优化功能使应用程序处于暂停状态以节省电池电量,但是由于此恶意软件是RAT,因此它在不断侦听攻击者的传入命令时效果最佳。安装后,此恶意软件要求用户忽略此应用程序的电池优化,从而阻止此应用程序进入低功耗/睡眠状态。稍后,当我们尝试从应用程序撤消此权限时,它会使用一个基本的防删除技巧,即在我们撤消该权限之前,快速按下后退按钮:

当我们尝试撤销无障碍服务权限时,恶意程序使用了相同的技巧:

我们试图从设备上卸载应用程序时,发现其使用了下面的防删除技巧:

我们可以在代码中看到使用此技巧阻止从设备中删除TeamViewer应用程序的痕迹。但是,此组件对我们不起作用,我们可以按照通常的方式轻松删除TeamViewer。

我们最近遇到了一篇帖子,其中强调了Android恶意软件的类似特征。检查帖子中提到的样本– SHA cce3f896a0143deea326d803d27cda0faed292a3 –发现该样本和我们分析的冠状病毒样本均属于同一家族。

SonicWall Capture Labs通过以下特征提供针对这些威胁的防护:

AndroidOS.Spyware.RT(木马)

AndroidOS.Spyware.DE(木马)

危害指标(IoC):

b8328a55e1c340c1b4c7ca622ad79649

ba6f86b43c9d0a34cfaac67f933146d6

原文链接:https://securitynews.sonicwall.com/xmlpost/coronavirus-themed-android-rat-on-the-prowl/

如有侵权请联系:admin#unsafe.sh