病毒概述

根据域名,释放文件路径,远控模块判断是银狐病毒。

MSI文件

ee.exe

shellcode

获取计算机名称,创建互斥体。

调用CreateToolhelp32Snapshot(),Process32First()和Process32Next()函数遍历进程,判断是否存在360tray.exe,360sd.exe,360safe.exe进程。如果存在结束进程。

调用CreateToolhelp32Snapshot(),Process32First()和Process32Next()函数遍历进程,判断是否存在msmpeng.exe,mpcopyaccelerator.exe,securityhealthsystray.exe进程,这些是windows defender相关进程。通过这个shellexecuteA调用,会启动 PowerShell 并执行指定的命令,完成对Windows Defender的排除路径的设置。排除的路径包括'C:\ProgramData'和'C:\Users\Public'。参数-Force表示强制执行,即使有警告或确认提示也会被忽略。

从读取的内容中解密出以下url。

调用InternetOpen,InternetOpenUrlA,InternetReadFile从Hxxps://oss3333.oss-cn-shanghai.aliyuncs.com/DMR_120.jpg读取数据到申请的内存中异或解密得到pe文件。

写入到下图所示文件中。

CiscoSparkLauncher.dll

ffff.pol

调用IsUserAnAdmin函数判断当前用户是否具有管理员权限。如果具有管理员权限则设置UAC不弹出任何提示框,以管理员权限自动运行程序。

从起始位置偏移1a0处得到uiekjxw.net。

从起始位置偏移4e1a4处得到iuearx.net。

从起始位置偏移1b0处得到端口7063。

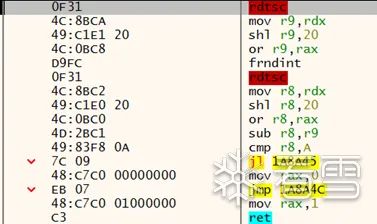

在内存中展开修复后获取导出函数Edge地址跳转执行。

ffff.lop

C2指令

yara

rule silverfox_msi{strings:$msi_data0001 = "WshShell.Run "cmd.exe /c copy /b C:\ww.txt+C:\ProgramData\1+C:\bb.txt C:\ee.exe",0,True"$msi_data0002 = "WshShell.Run "cmd.exe /c cmd.exe /c C:\ee.exe",0,False"condition:all of ($msi_data*)}rule silverfox_exe{strings:$xor_decode ={ 49 FF CF 49 FF C7 E8 2E 8E 00 00 EB 00 F1 4C D7 35 E3 E0 08 C7 18 62 87 DB F8 47 41 30 00 44 30 24 08 44 02 24 08 E2 F6 }condition:$xor_decode}rule silverfox_xml{strings:$str_mutex ="{A30BD1B1-CB43-4604-86F5-56594AEE26A3}"$str_uac_reg = "SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System"$str_uac = "ConsentPromptBehaviorAdmin"$str_360_1 = "360tray.exe"$str_360_2 ="360safe.exe"$str_360_3 ="360sd.exe"$str_360_4 ="Q360SafeMonClass"condition:all of ($str_*)}rule silverfox_rat{strings://43.139.21.74$hex_ip ={34 33 2E 31 33 39 2E 32 31 2E 37 34 }//uiekjxw.net$hex_hostname ={75 69 65 6B 6A 78 77 2E 6E 65 74 }condition:all of ($hex_*)}

snort

IOC

f72eb87712e06a2d4ad2b9d605cb820d

07caac743541436f6a19ea53e5c67a44

06e16647fd5dbcc967be66240e33fc7b

77f5941e94bbc74b7cd544cf84551325

06e16647fd5dbcc967be66240e33fc7b

Hxxps://oss3333.oss-cn-shanghai.aliyuncs.com/c.dat

Hxxps://oss3333.oss-cn-shanghai.aliyuncs.com/DMR_120.jpg

Hxxps://oss3333.oss-cn-shanghai.aliyuncs.com/DMR_121.jpg

Hxxps://oss3333.oss-cn-shanghai.aliyuncs.com/DMR_122.jpg

Hxxps://oss3333.oss-cn-shanghai.aliyuncs.com/DMR_123.jpg

uiekjxw.net

43.139.21.174:7000

15.197.148.33:7063

3.33.130.190:7063

看雪ID:pyikaaaa

https://bbs.kanxue.com/user-home-921642.htm

# 往期推荐

球分享

球点赞

球在看

点击阅读原文查看更多

文章来源: https://mp.weixin.qq.com/s?__biz=MjM5NTc2MDYxMw==&mid=2458554906&idx=1&sn=271d52cc31bff5aadaba023dd2db8fe3&chksm=b18da29086fa2b861941c8eac1e53923a283cf1994b2814f0b8af5475d7e705df3c9d44c860b&scene=58&subscene=0#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh