据了解,TP-Link Archer C5400X是一款专为在线游戏和流媒体等高要求应用设计的高性能游戏路由器。该漏洞(CVE-2024-5035,CVSS评分为10.0)影响路由器固件的所有版本,若成功利用此漏洞,远程未经身份验证的攻击者可以在设备上获得具有提升权限的任意命令执行。

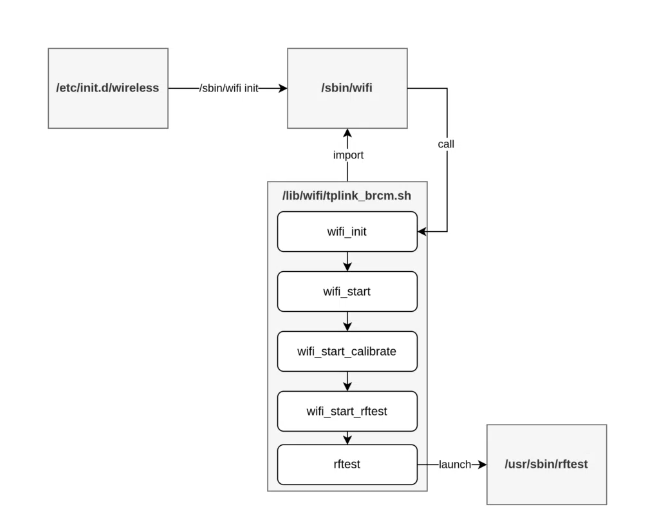

漏洞位于一个与无线电频率测试相关的“rftest”二进制文件中。研究人员发现该二进制文件在TCP端口8888、8889和8890上暴露了一个网络服务,虽然该网络服务设计为仅接受以“wl”或“nvram get”开头的命令,但ONEKEY研究人员发现,可以通过在shell元字符(例如; & |)之后注入命令来轻松绕过限制(例如“wl;id;”),从而在易受攻击的路由器上获取完全的远程代码执行权限。

ONEKEY推测TP-Link可能是匆忙开放了这个API而缺乏妥善保护,以致留下了一个远程代码执行漏洞:“似乎TP-Link需要快速或廉价地回应无线设备配置API的需求,结果导致他们在网络上暴露了一个被认为是有限的shell,路由器内的客户端可以将其用作配置无线设备的一种方式。由于不安全的编码实践,这个‘API’实际上远程暴露了一个shell,这一事实在审查过程中被忽略了。”

该问题影响1.1.1.6及更早版本,目前TP-Link已在最新的Archer C5400X(EU)_V1_1.1.7 Build 20240510中解决了这一问题(https://www.tp-link.com/en/support/download/archer-c5400x/#Firmware)。

资讯来源:onekey、tp-link

转载请注明出处和本文链接

﹀

球分享

球点赞

球在看

文章来源: https://mp.weixin.qq.com/s?__biz=MjM5NTc2MDYxMw==&mid=2458556628&idx=2&sn=a2555648aa475ab184a2c6a29a0bc9af&chksm=b18da85e86fa2148b7407d6e2ffc61247804eb905ffea3d7db1034d5234c9d02252e8ad23b66&scene=58&subscene=0#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh