#安全资讯 知名激活工具 Office 2013-2024 C2R Install 被黑客盯上,黑客篡改该激活工具并附带远程木马和挖矿模块。建议用户下载激活工具时提高警惕,网上不少此类工具都携带病毒。有需要激活的用户可以尝试 Office Tool Plus 和 HEU KMS 等工具。查看全文:https://ourl.co/104215

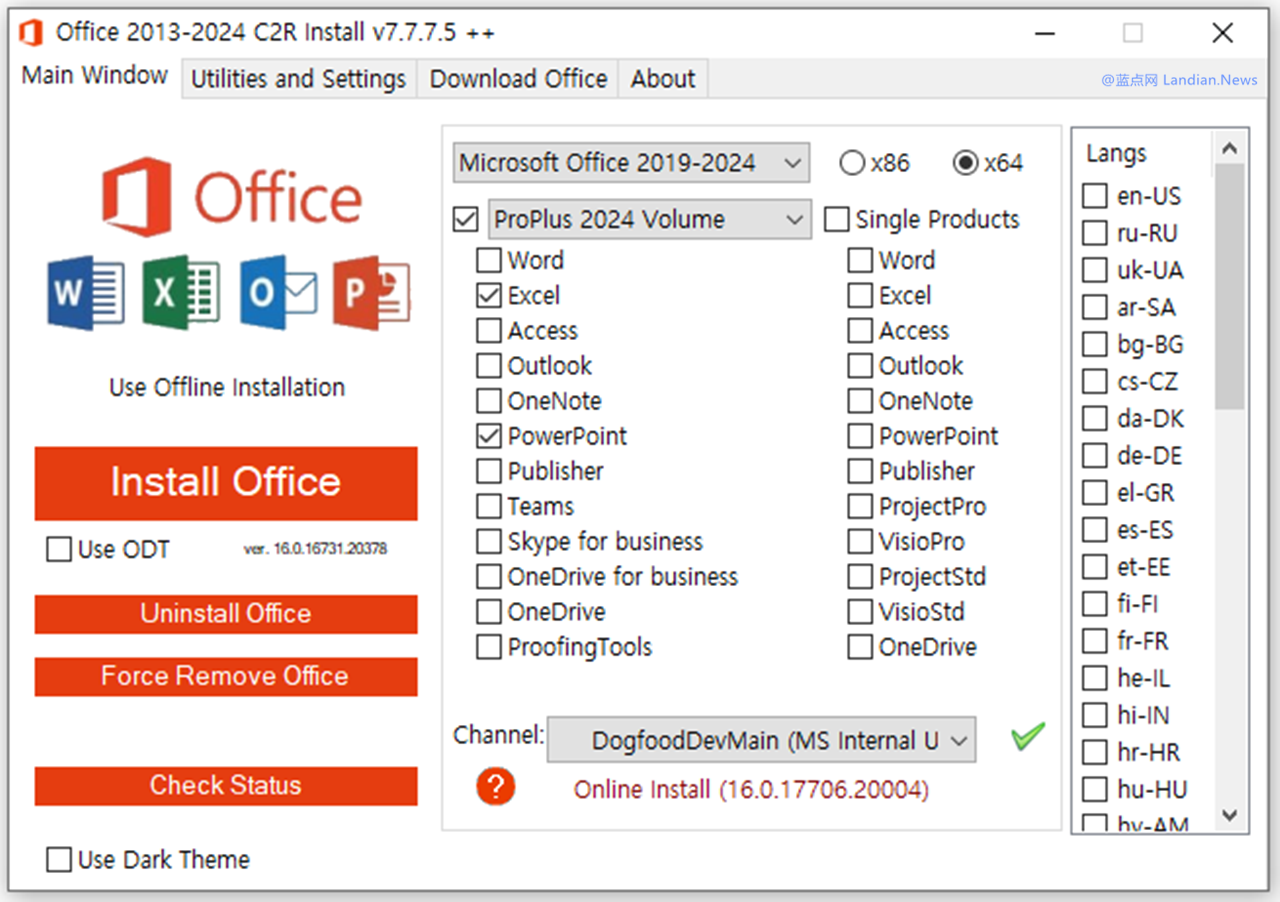

Office 2013-2024 C2R Install 是个比较知名的 Microsoft Office 系列软件安装和激活工具,支持快速下载 Office 各个版本并使用 KMS 等方式执行激活。

激活工具向来是恶意软件的重灾区,毫无意外 Office C2R Install 也被黑客盯上,利用 Office C2R Install 的知名度发布篡改版本投放木马病毒。

网络安全公司 AhnLab 日前就发现黑客分发带毒版的 Office C2R Install 用来安装木马病毒、挖矿软件和代理工具等。

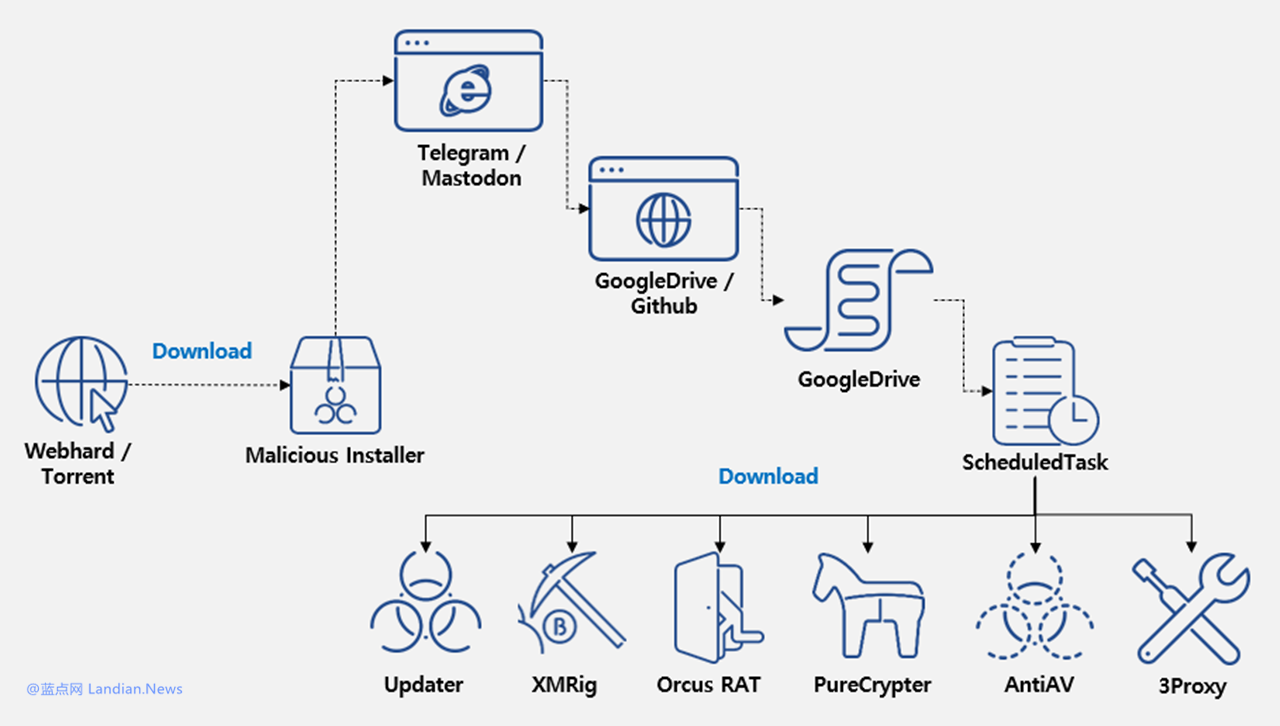

此次黑客选择的发布渠道也比较有趣,仅限于 Telegram 和 Mastodon 平台,这两个都是目前比较知名的社交网络平台,黑客诱骗一些不太懂的初级用户下载带毒版 Office C2R Install。

值得注意的是带毒版的 Office C2R Install 需要连接谷歌云端硬盘或 GitHub 下载数据,下载的数据被证实为 PowerShell 命令,最终负责安装各类恶意软件。

但由于网络连接问题国内用户无法连接谷歌云端硬盘以及连接 GitHub 不是很顺畅,因此此次国内用户被感染的情况应该是比较少的。

黑客的目的也比较让人迷惑,AhnLab 分析后发现黑客通过 PowerShell 执行的命令会安装多种不同功能的恶意模块,包括远程木马、XMR 门罗币挖矿程序、反杀毒软件程序和代理程序等。

其中远程木马具备多种功能,包括收集系统信息、命令执行各种文件 / 注册表 / 进程、使用键盘记录器记录用户的输入、可以远程调用摄像头进行监视、还可以通过 HVNC 和 RDP 监视屏幕操作等。

按理说这类携带挖矿软件的恶意软件都是为了求财而不是执行太复杂的攻击,黑客安装的远程木马具有监视功能,所以我们无法理解这黑客的最终目标到底是什么。

最后也提醒各位谨慎从网上下载各类破解器和激活工具,关于 Office 的激活可以使用 Office Tool Plus 和 HEU KMS 等,这些软件有自己的发布渠道,Office C2R Install 网上能搜到的版本太多难以确定哪些是安全的。

特别强调:Office C2R Install 本身是安全的,此次是黑客篡改该工具并附带病毒,不是某些网站所说的 Office C2R Install 本身有问题。

版权声明:

感谢您的阅读,本文由 @山外的鸭子哥 转载或编译,如您需要继续转载此内容请务必以超链接(而非纯文本链接)标注原始来源。原始内容来源:AhnLab