黑客正在利用微软经典游戏扫雷的 Python 克隆代码来隐藏恶意脚本,以攻击欧洲和美国的金融机构。

乌克兰的 CSIRT-NBU 和 CERT-UA 将这些攻击归咎于一个被追踪为“UAC-0188”的威胁行为者,他使用合法代码来隐藏下载和安装 SuperOps RMM 的 Python 脚本。

Superops RMM 是一款合法的远程管理软件,可让远程参与者直接访问受感染的系统。

CERT-UA 报告称 ,在首次发现此次攻击之后进行的研究显示,欧洲和美国的金融和保险机构中至少存在五起由相同文件引发的潜在漏洞。

攻击细节

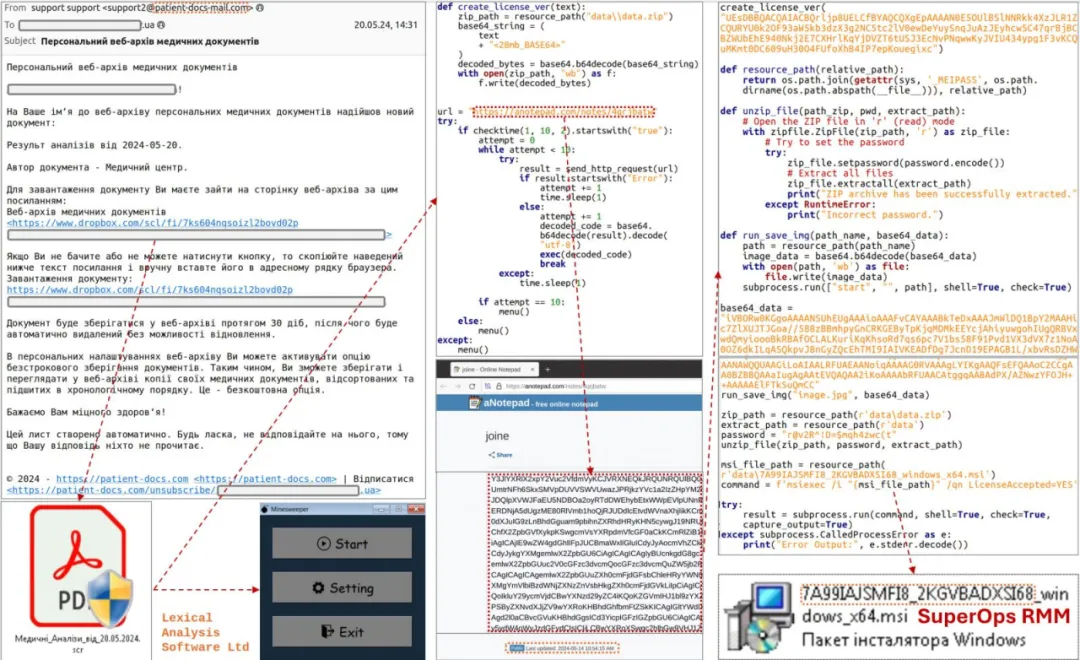

攻击始于一封从地址“[email protected]”发送的电子邮件,该邮件冒充一家医疗中心,主题为“医疗文件个人网络档案”。

收件人会收到提示,要求从提供的 Dropbox 链接下载一个 33MB 的 .SCR 文件。此文件包含来自扫雷游戏的 Python 克隆的无害代码,以及从远程源(“anotepad.com”)下载其他脚本的恶意 Python 代码。

可执行文件中包括的扫雷代码可以作为包含恶意代码的 28MB base64 编码字符串的掩护,试图使其对安全软件显得无害。

此外,扫雷代码包含一个名为“create_license_ver”的函数,该函数被重新用于解码和执行隐藏的恶意代码,因此合法软件组件被用于掩盖和促进网络攻击。

对 base64 字符串进行解码以组装一个 ZIP 文件,该文件包含 SuperOps RMM 的 MSI 安装程序,最终使用静态密码进行提取和执行。

攻击链 来源:CERT-UA

SuperOps RMM 是一个合法的远程访问工具,但在这种情况下,它被用来授予攻击者对受害者计算机的未经授权的访问权限。

CERT-UA 指出,未使用 SuperOps RMM 产品的组织应将其存在或相关网络活动(例如对“superops.com”或“superops.ai”域的调用)视为黑客入侵的迹象。

该机构还在报告底部分享了与此次攻击相关的其他攻击指标 (IoC)。

如有侵权请联系:admin#unsafe.sh