2024年6月12日(北京时间),微软发布了2024 年 6 月安全更新,共发布了58个CVE的补丁程序,同比上月减少了5个。

在漏洞安全等级方面,存在1个标记等级为“Critical”的漏洞,57个标记为“Important/High”等级的漏洞;在漏洞类型方面,主要有25个远程代码执行漏洞,25个权限提升漏洞以及3个信息泄露漏洞。

漏洞分析

2024年漏洞数量趋势

图 1 2024年微软补丁漏洞修复情况

总体上来看,微软本月发布的补丁数量为58个,有1个 Critical 漏洞补丁。

千里目安全技术中心在综合考虑往年微软公布漏洞数量的数据统计和今年的特殊情况,初步估计微软在今年七月份公布的漏洞数将比今年六月份多。漏洞数量将会维持在75个左右。

历史微软补丁日6月漏洞对比

2021-2024年,6月份的漏洞数趋势如下图:

图 2 微软近年6月Windows补丁漏洞数量对比

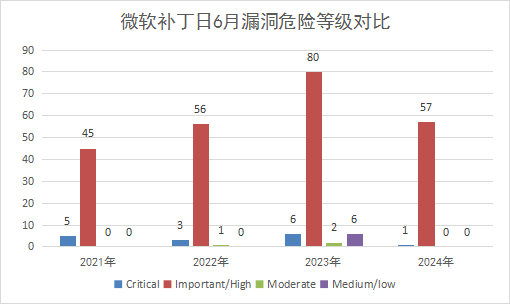

2021-2024年,6月份的漏洞危险等级趋势和数量如下图:

图 3 微软近年6月漏洞危险等级对比

2021-2024年,6月份的漏洞各个类型数量对比如下图:

图 4 微软近年6月漏洞类型对比

数据来源:根据微软官方安全更新通告中的数据统计

从漏洞数量来看,今年相较去年减少。微软在2024年6月份爆发的漏洞相较于去年减少。本月出现了58个漏洞补丁,并且有1个 Critical 类型的漏洞补丁。

从漏洞的危险等级来看,相较去年“Critical”等级的漏洞数量减少,“Important/High”等级的漏洞数量减少。本月出现了1个“Critical”等级的漏洞,相较去年减少了约83%;本月出现了58个“Important/High”等级的漏洞,相较去年减少了约29%。

从漏洞类型来看,RCE类型的漏洞数量减少,DoS类型的漏洞数量减少,EoP类型的漏洞数量增多,仍然需要引起高度重视,尤其是RCE漏洞在配合社工手段的前提下,甚至可以直接接管整个局域网并进行进一步扩展攻击。

重要漏洞分析

漏洞分析

Microsoft 消息队列 (MSMQ) 远程代码执行漏洞 CVE-2024-30080

消息队列(MSMQ)提供了有保证的消息传递、高效路由、安全性和基于优先级的消息传递。它可用于实现需要高性能的异步和同步场景的解决方案。

其中存在远程执行代码漏洞,攻击者可以利用该漏洞在目标系统执行任意代码。经过评估,危害比较大,我们建议用户及时更新微软安全补丁。

影响范围

漏洞名称、CVE编号 | 受影响版本 |

Microsoft 消息队列 (MSMQ) 远程代码执行漏洞 CVE-2024-30080 | Windows Server 2012 R2 (Server Core installation) Windows Server 2012 R2 Windows Server 2012 (Server Core installation) Windows Server 2012 Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation) Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation) Windows Server 2008 R2 for x64-based Systems Service Pack 1 Windows Server 2008 R2 for x64-based Systems Service Pack 1 Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation) Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation) Windows Server 2008 for x64-based Systems Service Pack 2 Windows Server 2008 for x64-based Systems Service Pack 2 Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation) Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation) Windows Server 2008 for 32-bit Systems Service Pack 2 Windows Server 2008 for 32-bit Systems Service Pack 2 Windows Server 2016 (Server Core installation) Windows Server 2016 Windows 10 Version 1607 for x64-based Systems Windows 10 Version 1607 for 32-bit Systems Windows 10 for x64-based Systems Windows 10 for 32-bit Systems Windows Server 2022, 23H2 Edition (Server Core installation) Windows 11 Version 23H2 for x64-based Systems Windows 11 Version 23H2 for ARM64-based Systems Windows 10 Version 22H2 for 32-bit Systems Windows 10 Version 22H2 for ARM64-based Systems Windows 10 Version 22H2 for x64-based Systems Windows 11 Version 22H2 for x64-based Systems Windows 11 Version 22H2 for ARM64-based Systems Windows 10 Version 21H2 for x64-based Systems Windows 10 Version 21H2 for ARM64-based Systems Windows 10 Version 21H2 for 32-bit Systems Windows 11 version 21H2 for ARM64-based Systems Windows 11 version 21H2 for x64-based Systems Windows Server 2022 (Server Core installation) Windows Server 2022 (Server Core installation) Windows Server 2022 Windows Server 2022 Windows Server 2019 (Server Core installation) Windows Server 2019 Windows 10 Version 1809 for ARM64-based Systems Windows 10 Version 1809 for x64-based Systems Windows 10 Version 1809 for 32-bit Systems |

解决方案

官方修复建议

微软官方已更新受影响软件的安全补丁,用户可根据不同系统版本下载安装对应的安全补丁,安全更新链接如下:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30080

参考链接

https://msrc.microsoft.com/update-guide/releaseNote/2024-Jun

时间轴

2024/6/12

微软例行补丁日,微软官网发布漏洞安全公告。

2024/6/12

深信服千里目安全技术中心发布安全公告。

点击阅读原文,及时关注并登录深信服智安全平台,可轻松查询漏洞相关解决方案。

如有侵权请联系:admin#unsafe.sh