安全分析与研究

专注于全球恶意软件的分析与研究

前言概述

原文首发出处:

https://xz.aliyun.com/t/14825

先知社区 作者:熊猫正正

近日在某个交社论坛上有人公布了一个有趣的钓鱼样本,如下所示:

从公布的渠道下载到相关的样本,对该样本进行了详细分析,通过分析发现该样本感染了正常程序,这也是之前常用的一种恶意软件攻击方式之一,分享该样本的详细分析供大家参考学习。

详细分析

1.样本伪装成简历以及专利相关信息,对公司的HR进行钓鱼攻击,如下所示:

2.样本的编译时间为2024年1月9日,如下所示:

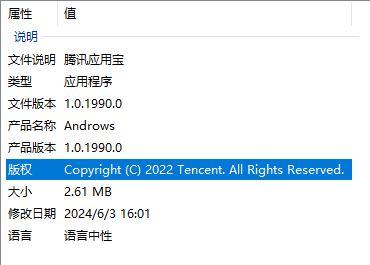

3.样本信息显示为腾讯应用宝程序,如下所示:

4.样本的PDB信息为腾讯应用宝程序PDB信息,如下所示:

5.猜测样本应该是修改了腾讯应用宝程序,查看样本的入口点WinMain代码,与腾讯应用宝相关程序对比,未发现明显异常,如下所示:

6.通过分析发现问题出在__scrt_common_main_seh函数代码中,如下所示:

7.__scrt_initialize_crt函数代码被替换了,如下所示:

8.动态调试执行到ShellCode代码处,如下所示:

9.设置程序资源数据的属性,如下所示:

10.样本修改了腾讯应用宝程序中的资源数据,增加了加密的数据,如下所示:

11.ShellCode代码解密资源中的恶意代码,如下所示:

12.资源中加密的数据解密之后,如下所示:

13.设置解密后的资源数据属性,如下所示:

14.执行到解密后的资源数据代码处,如下所示:

15.解密后的资源代码,包括大量的混淆和字符串加密,加大分析的难度,如下所示:

16.设置程序相关字节区段的属性,如下所示:

17.解密出相关字符串信息,如下所示:

18.解密函数,如下所示:

19.获取相关函数地址,如下所示:

20.加载相关的DLL,如下所示:

21.获取相关函数地址,如下所示:

22.获取主机%ProgramFiles%以USERNAME变量的值,如下所示:

23.遍历进程,查看是否存在相关的安全分析工具进程,如下所示:

24.相关的安全分析工具进程列表,如下所示:

25.如果发现上面这些安全分析工具进程,则直接结束进程,如下所示:

26.解密加密字符串,如下所示:

27.解密之后的字符串,如下所示:

28.解密相关字符串,如下所示:

29.解密出来的字符串,如下所示:

30.样本使用DNS隧道通信技术,最终解密出来的DNS域名类似,如下所示:

31.将该域名在威胁情报平台上查询,如下所示:

32.在C:\Users\Public目录下生成一个相同名字的docx文档,然后打开该文档,迷惑受害者,如下所示:

33.发送HTTP请求,与服务器进行通信连接,如下所示:

通过分析该钓鱼样本可能是某红队攻击样本,样本中使用了大量混淆代码,防止分析人员对样本进行详细分析,同时样本通信采用了DNS隧道通信技术。

威胁情报

总结结尾

安全对抗会一直持续存在,有攻必有防,攻与防就是矛与盾的关系,安全研究人员需要持续不断的提升自己的安全能力。

笔者一直从事与恶意软件威胁情报相关的安全分析与研究工作,包含各种各样的不同类型的恶意软件,通过深度分析和研究这些恶意软件,了解全球黑客组织最新的攻击技术以及攻击趋势。

如有侵权请联系:admin#unsafe.sh