06/09/2024

riepilogo

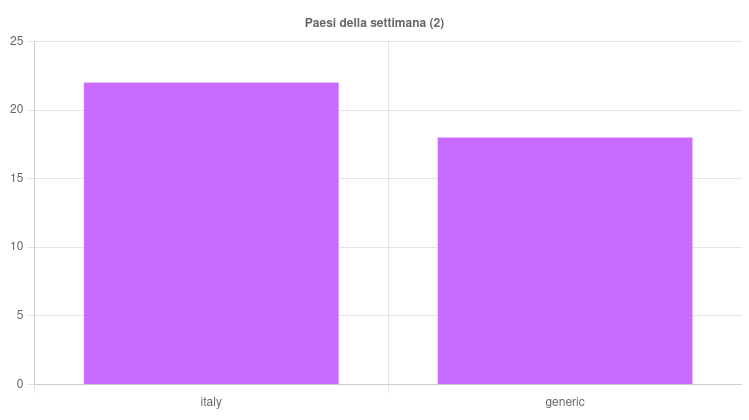

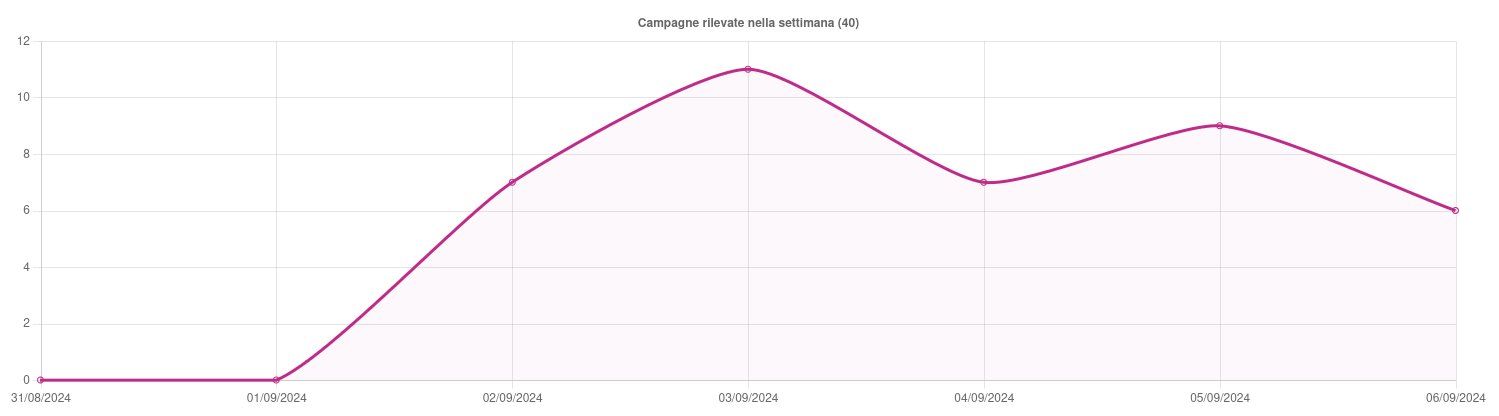

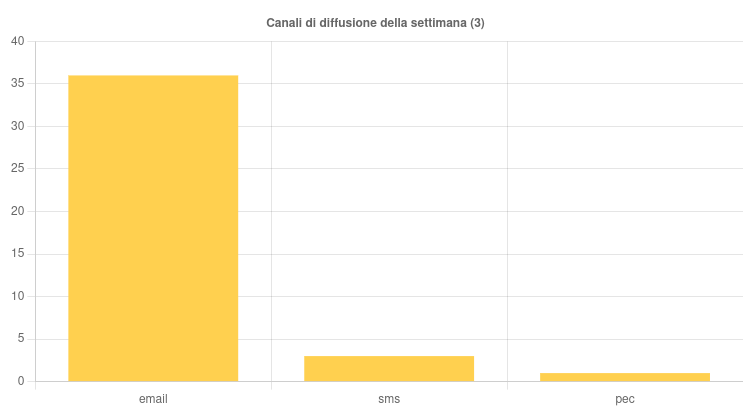

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento un totale di 40 campagne malevole, di cui 22 con obiettivi italiani e 18 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 532 indicatori di compromissione (IoC) individuati.

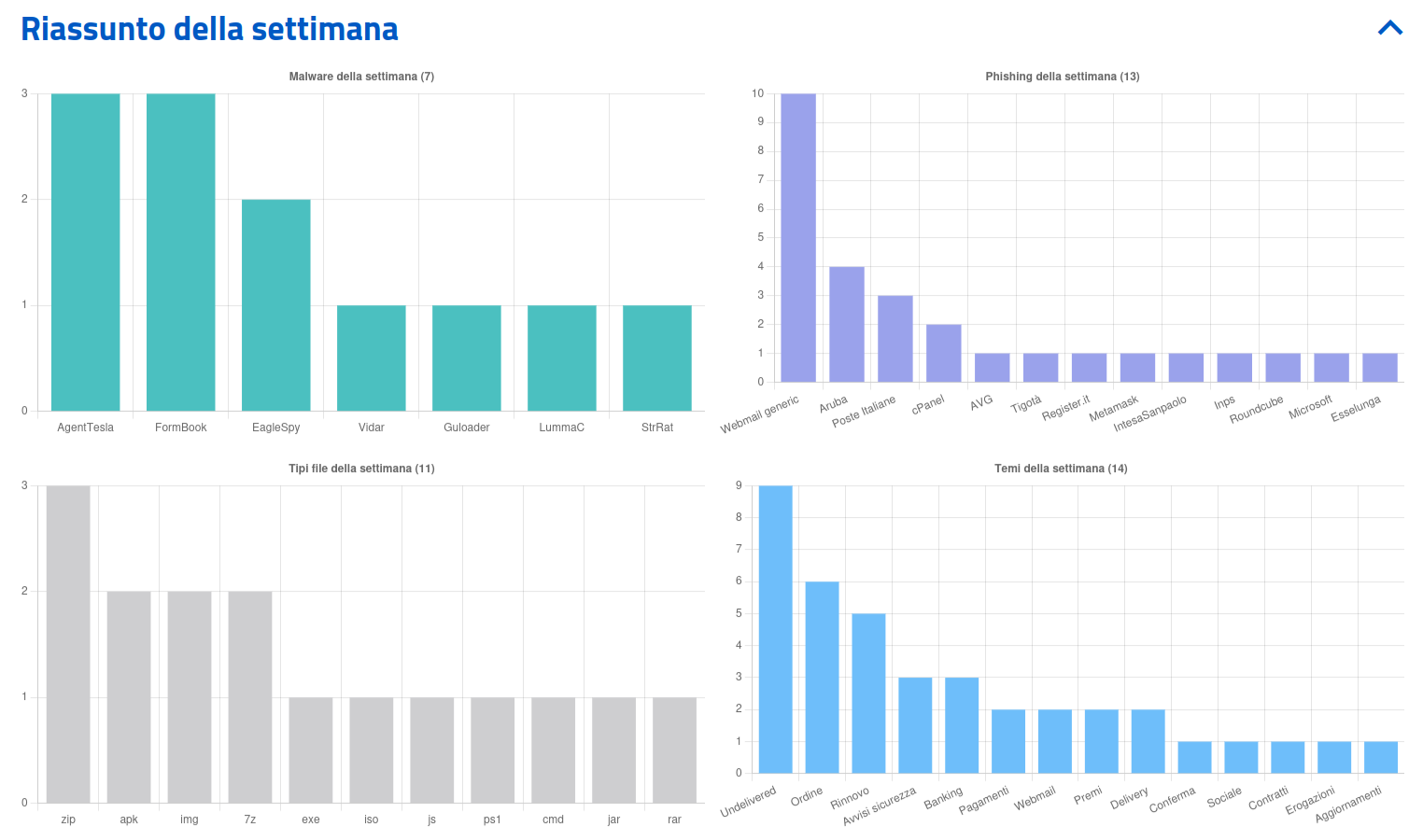

Riportiamo a seguire il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

Andamento della settimana

I temi più rilevanti della settimana

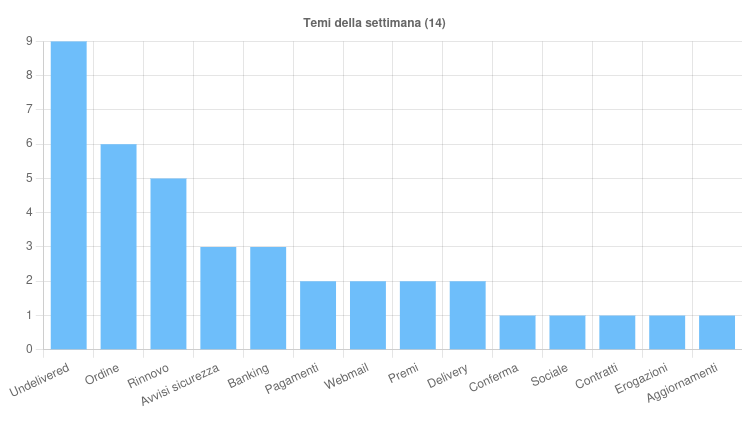

Sono 14 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

- Undelivered – Tema sfruttato per numerose campagne italiane e generiche di phishing ai danni di utenti di Poste Italiane, Roundcube e cPanel.

- Ordine – Argomento usato soprattutto per diffondere i malware FormBook, AgentTesla, Guloader e StrRat, oltre a una campagna di phishing generica.

- Rinnovo – Tema usato per campagne italiane di phishing ai danni di Aruba e Register.it.

- Banking – Argomento sfruttato una campagna di phishing italiana ai danni di Intesa SanPaolo, nonché usato per veicolare il malware EagleSpy.

- Avvisi sicurezza – Tema sfruttato per campagne di phishing generiche ai danni di MetaMask e altri.

Il resto dei temi sono stati utilizzati per veicolare campagne di malware e di phishing di vario tipo.

Eventi di particolare interesse:

- Individuata la terza campagna malevola in un mese che diffonde il malware Vidar tramite PEC compromesse. Gli attacchi puntano su email che richiedono il pagamento di una falsa fattura insoluta, inducendo il download del malware tramite un link. Ulteriori dettagli nella news del CERT-AGID.

- Rilevata una nuova campagna phishing che utilizza un bot Telegram come centro di comando e controllo (C2). Gli attaccanti sfruttano il tema Microsoft SharePoint per rubare credenziali tramite email fraudolente. Ulteriori informazioni nel post Telegram.

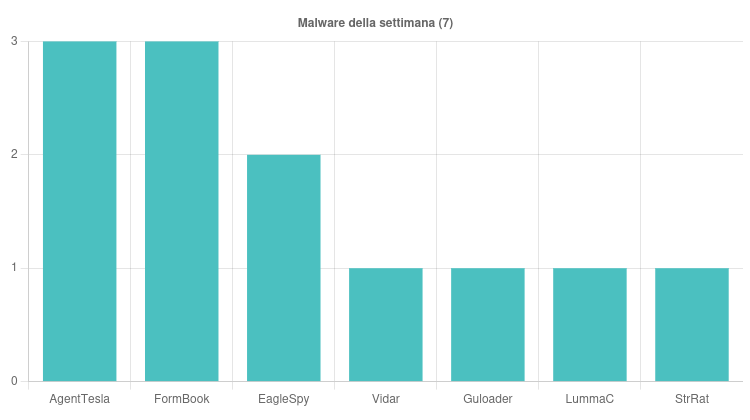

Malware della settimana

Sono state individuate, nell’arco della settimana, 7 famiglie di malware che hanno interessato l’Italia. Nello specifico, di particolare rilievo, troviamo le seguenti campagne:

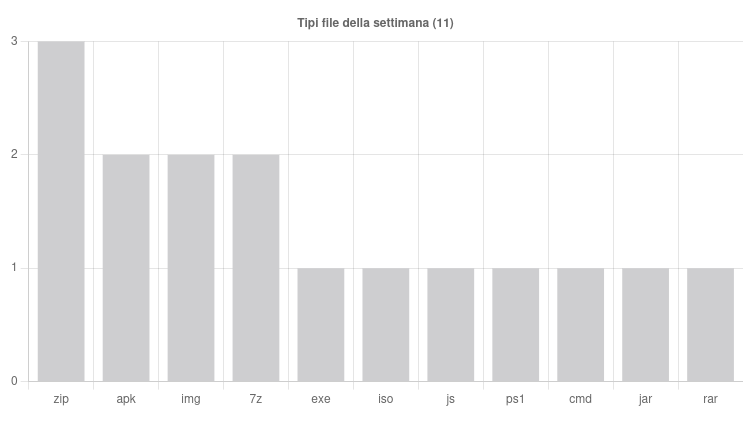

- AgentTesla – Rilevate due campagne italiane a tema “Ordine” e “Delivery” oltre ad una generica, diffuse tramite email con allegati ZIP, IMG e ISO.

- FormBook – Scoperte una campagna italiana a tema “Contratti” diffusa tramite email con allegato ZIP e due campagne generiche a tema “Ordine” diffuse tramite email con allegati 7Z e RAR.

- EagleSpy – Individuate due campagne italiane a tema “Banking” diffuse tramite APK scaricabile da un link condiviso via SMS.

- LummaC – Rilevata una campagna generica a tema “Sociale” diffusa tramite email con allegato ZIP.

- StrRat – Identificata una campagna italiana a tema “Ordine” diffusa tramite email con allegato JAR.

- Vidar – Rilevata una campagna italiana a tema “Pagamenti” diffusa tramite PEC con allegato JS, contrastata con il supporto dei Gestori PEC.

- Guloader – Scoperta infine una campagna generica a tema “Ordine”, diffusa tramite email con allegati 7Z e CMD.

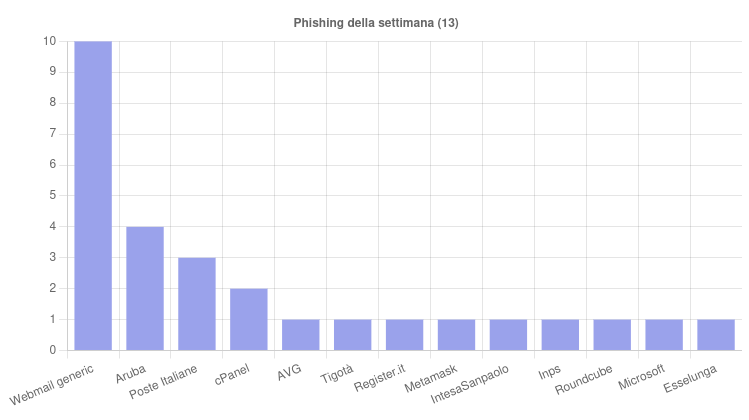

Phishing della settimana

Sono 13 i brand della settimana coinvolti nelle campagne di phishing. Per quantità spiccano le campagne a tema Aruba, Poste Italiane e cPanel, ma ancor di più le campagne Webmail generiche che mirano a rubare dati sensibili agli utenti.

Formati di file principalmente utilizzati per veicolare i malware

Canali di diffusione

Campagne mirate e generiche