2020-04-14 14:53:47 Author: www.aqniu.com(查看原文) 阅读量:390 收藏

漏洞风险提示 | WebSphere 远程代码执行漏洞(CVE-2020-4276、CVE-2020-4362)

星期二, 四月 14, 2020

基本介绍

WebSphere Application Server 是一款由 IBM 公司开发的高性能的 Java 中间件服务器,可用于构建、运行、集成、保护和管理部署的动态云和 Web 应用。它不仅能够确保高性能和灵活性,还提供多种开放标准编程模型选项,旨在最大程度提高开发人员的生产力。

CVE-2020-4276 和 CVE-2020-4362 是由长亭科技安全研究员 Noxxx 发现的存在于 WebSphere SOAP Connector 服务中的远程代码执行漏洞。远程且未经授权的攻击者通过利用此漏洞,可以在目标服务端执行任意恶意代码,获取系统权限。

Q & A

WebSphere SOAP Connector 是什么服务?

WebSphere SOAP Connector 服务用于管理远程节点和数据同步,因此主要是在服务器与服务器之间进行通信。它的默认监听地址为 0.0.0.0:8880。

CVE-2020-4276 和 CVE-2020-4362 漏洞编号的由来?

我们长亭科技于今年一月份的时候向 IBM 官方报告了此漏洞,随后官方确认了漏洞,发布对应的补丁 PH21511,分配漏洞编号 CVE-2020-4276。但我们马上发现补丁 PH21511 似乎并未起到漏洞修复的效果,于是再次与官方沟通,经过最终确认后,官方再次发布补丁 PH23853,分配漏洞编号 CVE-2020-4362。因此这两个 CVE 编号,实际上是同一个漏洞。

CVE-2020-4276、CVE-2020-4362 漏洞有哪些危害?

远程且未经授权的攻击者通过成功利用此漏洞,可以在目标服务端执行任意恶意代码,获取系统权限。

哪些版本的 WebSphere 受到 CVE-2020-4276、CVE-2020-4362 漏洞影响?

- WebSphere Application Server 9.0.x

- WebSphere Application Server 8.5.x

- WebSphere Application Server 8.0.x

- WebSphere Application Server 7.0.x

什么情况下的WebSphere可以被 CVE-2020-4276、CVE-2020-4362 漏洞利用?

对于受漏洞影响的 WebSphere 来说,如果攻击者可以访问到其 SOAP Connector 服务端口,即存在被漏洞利用的风险(WebSphereSOAP Connector 默认监听地址为 0.0.0.0:8880,且此漏洞的利用无额外条件限制)。

由于WebSphere SOAP Connector 主要用于服务器之间的通信,因此多见于企业内网环境中。

CVE-2020-4276、CVE-2020-4362 漏洞该如何修复?

各版本 WebSphere 的漏洞修复步骤:

- WebSphere Application Server 9.0.x:更新安全补丁 PH21511 及 PH23853

- WebSphere Application Server 8.5.x:更新安全补丁 PH21511 及 PH23853

- WebSphere Application Server 8.0.x:升级到 8.0.0.15 版本,然后更新安全补丁 PH21511 及 PH23853

- WebSphere Application Server 7.0.x:升级到 7.0.0.45 版本,然后更新安全补丁 PH21511 及 PH23853

可以通过运行 IBM Installation Manager 进行更新,根据程序提示进行补丁下载、漏洞修复的工作:

也可以前往官方地址,手动进行补丁下载、漏洞修复的工作:

漏洞防护方案

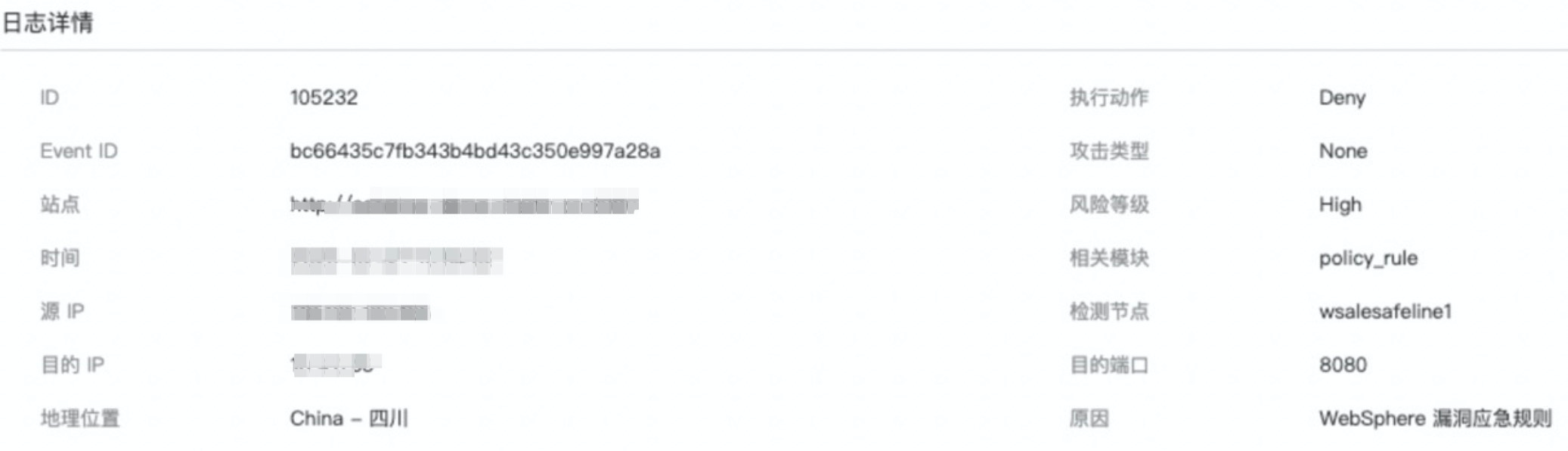

IBM 官方并未给出漏洞的临时缓解防护办法,如果无法进行补丁更新升级,建议使用雷池 WAF 并配置自定义规则对该漏洞进行安全防护。效果见下图:

漏洞检测方案

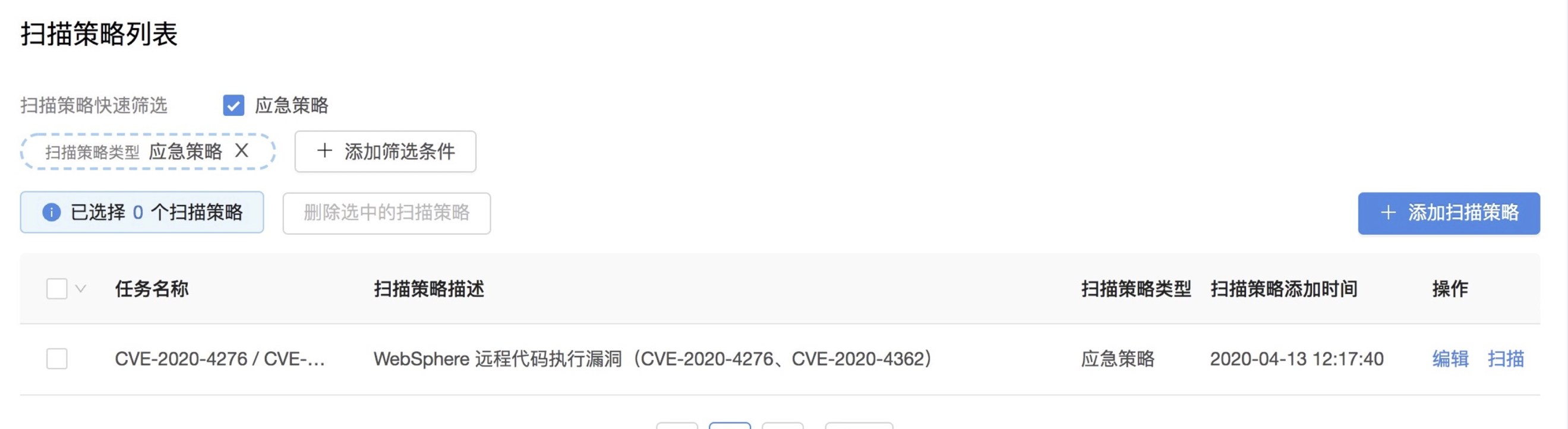

长亭洞鉴(X-Ray)提供了快速无损检测方法,在漏洞检测过程中不会改动原有的任何信息,不会对服务器造成任何影响。检测方法如下:

- 在洞鉴(X-Ray)安全评估系统上,上传相应引擎升级包,进行升级

- 扫描策略-应急响应策略,选择相应的扫描策略开启任务

- 查看扫描结果:查看漏洞详情描述、受影响位置及修复方案

时间线

- 2020/01/26:长亭科技向 IBM 官方报告此漏洞

- 2020/03/25:IBM 官方分配漏洞编号 CVE-2020-4276,发布补丁 PH21511

- 2020/03/26:长亭科技发现漏洞修补不当,再次与官方沟通确认漏洞情况

- 2020/04/09:IBM 官方再次分配漏洞编号 CVE-2020-4362,发布补丁 PH23853

参考链接

![]()

长亭科技

全球顶尖的网络信息安全公司,专注为企业级用户提供专业的网络信息安全解决方案。 全球首发基于人工智能语义分析的下一代 Web 应用防火墙,颠覆了传统依赖规则防护的工作原理, 为企业用户带来更智能、更简单、更省心的安全产品及服务。

如有侵权请联系:admin#unsafe.sh