17/09/2024

PEC vidar

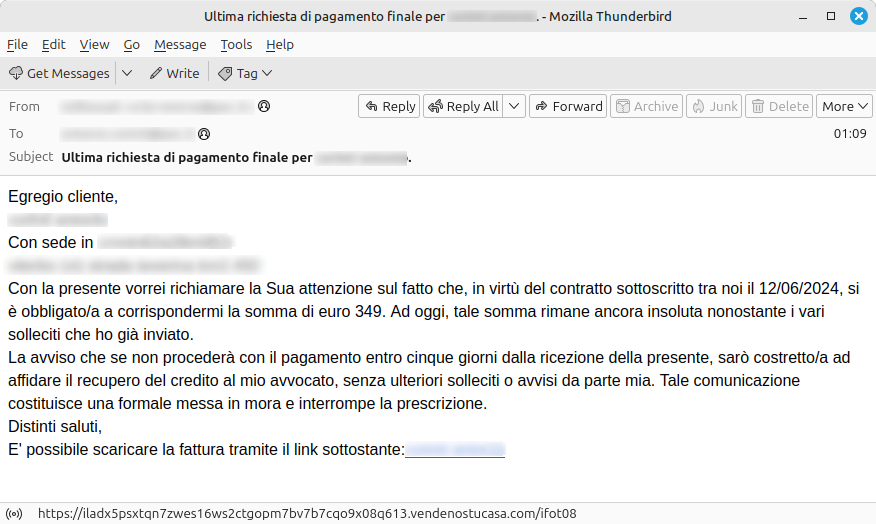

Ieri questo CERT ha emesso un avviso riguardante una campagna di malspam veicolata tramite caselle PEC, nella quale il link utilizzato verso il dominio italiano Excite non supportava alcun payload malevolo. A quanto pare, gli autori di questa campagna hanno in seguito apportato delle modifiche, riproponendo gli stessi contenuti ma utilizzando un dominio attivo che rilascia un file JavaScript che porta all’installazione del malware Vidar.

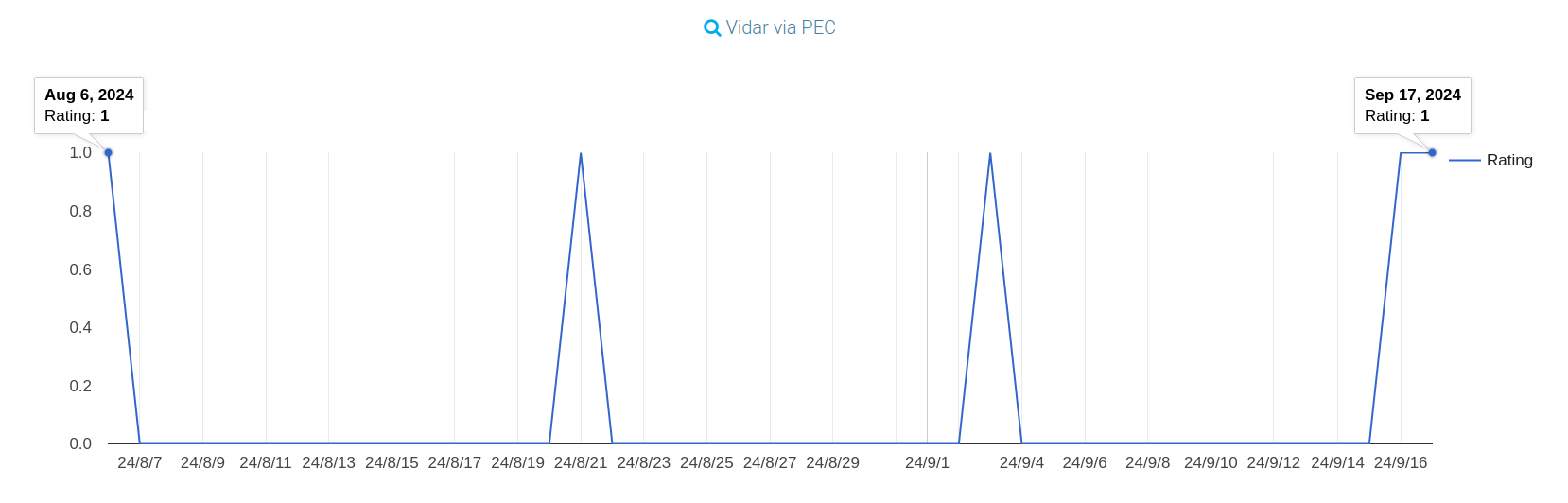

Questa è la quarta ondata che utilizza Vidar (la quinta se includiamo quella errata di ieri) che il CERT-AGID ha registrato nel 2024, tutte concentrate da agosto a oggi.

Perché gli autori di malware prediligono compromettere le PEC in Italia?

Gli autori di malware (sLoad prima e Vidar oggi) trovano nella compromissione delle caselle PEC un obiettivo allettante, grazie al loro valore legale e alla fiducia che queste ispirano. Compromettendo questi account si può in genere accedere a dati sensibili ed inviare comunicazioni fraudolente che sembrano autentiche aumentando così le possibilità di inganno e diffusione del malware. Questa falsa percezione di sicurezza, insieme al credo comune che la PEC sia immune da compromissioni, rende la Posta Elettronica Certificata un bersaglio privilegiato per attacchi informatici in Italia.

Azioni di contrasto

Le attività di contrasto sono state già messe in atto con il supporto dei Gestori PEC. Gli IoC relativi alla campagna sono stati diramati attraverso il Feed IoC del CERT-AgID verso i Gestori PEC e verso le strutture accreditate.

Si raccomanda di prestare la massima attenzione alle comunicazioni ricevute via PEC, in particolare quando contengono link ritenuti sospetti. Nel dubbio, è sempre possibile inoltrare le email ritenute sospette alla casella di posta [email protected]

Indicatori di Compromissione

Al fine di rendere pubblici i dettagli della campagna odierna si riportano di seguito gli IoC rilevati:

Link: Download IoC