2024年09月09日-2023年09月15日

本周漏洞态势研判情况

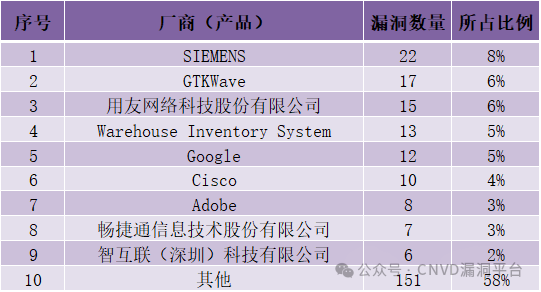

本周漏洞按类型和厂商统计

1、Google产品安全漏洞

Google Chrome是美国谷歌(Google)公司的一款Web浏览器。Google Android是美国谷歌(Google)公司的一套以Linux为基础的开源操作系统。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞提升权限,在系统上执行任意代码,导致拒绝服务。

CNVD收录的相关漏洞包括:Google Chrome越界写入漏洞(CNVD-2024-37813)、Google Chrome内存错误引用漏洞(CNVD-2024-37814)、Google Android权限提升漏洞(CNVD-2024-37966、CNVD-2024-37968、CNVD-2024-37970、CNVD-2024-37969、CNVD-2024-37971)、Google Android拒绝服务漏洞(CNVD-2024-37967)。其中,除“Google Android权限提升漏洞(CNVD-2024-37966)”外,其余漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37813

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37814

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37966

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37968

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37967

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37970

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37969

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37971

2、Adobe产品安全漏洞

Adobe Experience Manager(AEM)是美国奥多比(Adobe)公司的一套可用于构建网站、移动应用程序和表单的内容管理解决方案。该方案支持移动内容管理、营销销售活动管理和多站点管理等。Adobe Acrobat Reader是美国奥多比(Adobe)公司的一款PDF查看器。该软件用于打印,签名和注释PDF。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞绕过安全功能,通过注入精心设计的有效载荷执行任意Web脚本或HTML,导致内存泄露。

CNVD收录的相关漏洞包括:Adobe Experience Manager输入验证错误漏洞(CNVD-2024-37805)、Adobe Experience Manager跨站脚本漏洞(CNVD-2024-37808、CNVD-2024-37807、CNVD-2024-37806、CNVD-2024-37811、CNVD-2024-37810、CNVD-2024-37809)、Adobe Acrobat and Reader越界读取漏洞(CNVD-2024-37812)。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37805

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37808

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37807

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37806

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37811

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37810

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37809

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37812

3、Cisco产品安全漏洞

Cisco NX-OS Software是美国思科(Cisco)公司的一套交换机使用的数据中心级操作系统软件。Cisco Identity Services Engine是美国思科(Cisco)公司的一款环境感知平台。Cisco Unified Communications Manager是美国思科(Cisco)公司的一款统一通信系统中的呼叫处理组件。该组件提供了一种可扩展、可分布和高可用的企业IP电话呼叫处理解决方案。Cisco Nexus Dashboard是美国思科(Cisco)公司的一个单一控制台。能够简化数据中心网络的运营和管理。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞伪造恶意请求诱骗受害者点击执行敏感操作,提升权限,执行任意命令,导致系统拒绝服务等。

CNVD收录的相关漏洞包括:Cisco NX-OS Software命令执行漏洞、Cisco NX-OS Software拒绝服务漏洞(CNVD-2024-37698)、Cisco Identity Services Engine跨站请求伪造漏洞(CNVD-2024-37703、CNVD-2024-37706)、Cisco Unified Communications Manager跨站脚本漏洞(CNVD-2024-37702)、Cisco NX-OS Software授权问题漏洞(CNVD-2024-37701)、Cisco NX-OS Software权限提升漏洞(CNVD-2024-37700)、Cisco Nexus Dashboard跨站请求伪造漏洞。其中,“Cisco NX-OS Software拒绝服务漏洞(CNVD-2024-37698)、Cisco Identity Services Engine跨站请求伪造漏洞(CNVD-2024-37703、CNVD-2024-37706)、Cisco Nexus Dashboard跨站请求伪造漏洞”漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37699

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37698

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37703

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37702

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37701

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37700

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37707

https://www.cnvd.org.cn/flaw/show/CNVD-2024-37706

4、Siemens产品安全漏洞

Siemens SINEMA Remote Connect Server是德国西门子(Siemens)公司的一套远程网络管理平台。该平台主要用于远程访问、维护、控制和诊断底层网络。S7-200 SMART series是一系列微型可编程逻辑控制器,可以控制各种小型自动化应用。Siemens Tecnomatix Plant Simulation是德国西门子(Siemens)公司的一个工控设备。利用离散事件仿真的功能进行生产量分析和优化,进而改善制造系统性能。SINUMERIK CNC为车间、车间和大型批量生产环境提供自动化解决方案。SINUMERIK ONE是一个数字原生数控系统,集成了SIMATIC S7-1500 CPU,用于自动化。Siemens Industrial Edge Management是德国西门子(Siemens)公司的一个平台,用于在靠近车间的计算平台上托管来自不同供应商的应用程序。Siemens Automation License Manager是德国西门子(Siemens)公司的一款用于Siemens产品的许可证管理器。SIMATIC PCS neo是一个分布式控制系统(DCS)。SINEC NMS是面向数字企业的新一代网络管理系统(NMS)。该系统可用于集中监控、管理和配置网络。Totally Integrated Automation Portal (TIA Portal)是一款PC软件,提供对西门子全方位数字化自动化服务的访问,从数字规划和集成工程到透明操作。User Management Component (UMC)是一个集成组件,可以在系统范围内对用户进行集中维护。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞绕过用户会话建立的额外多因素身份验证,获取敏感信息,执行任意代码,导致拒绝服务等。

CNVD收录的相关漏洞包括:Siemens SINEMA Remote Connect Server会话固定漏洞、Siemens SIMATIC S7-200 SMART Devices拒绝服务漏洞、Siemens Tecnomatix Plant Simulation堆栈缓冲区溢出漏洞(CNVD-2024-38014)、Siemens SINUMERIK ONE、SINUMERIK-840D和SINUMERIK828D权限提升漏洞、Siemens Industrial Edge Management授权绕过漏洞、Siemens SINUMERIK系统日志信息泄露漏洞、Siemens Automation License Manager拒绝服务漏洞、Siemens User Management Component (UMC) 堆缓冲区溢出漏洞。其中,除“Siemens SINEMA Remote Connect Server会话固定漏洞、Siemens SINUMERIK系统日志信息泄露漏洞”外,其余漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2024-38005

https://www.cnvd.org.cn/flaw/show/CNVD-2024-38004

https://www.cnvd.org.cn/flaw/show/CNVD-2024-38006

https://www.cnvd.org.cn/flaw/show/CNVD-2024-38014

https://www.cnvd.org.cn/flaw/show/CNVD-2024-38021

https://www.cnvd.org.cn/flaw/show/CNVD-2024-38020

https://www.cnvd.org.cn/flaw/show/CNVD-2024-38023

https://www.cnvd.org.cn/flaw/show/CNVD-2024-38022

https://www.cnvd.org.cn/flaw/show/CNVD-2024-38025

5、Tenda AX1806缓冲区溢出漏洞(CNVD-2024-38182)

Tenda AX1806是中国腾达(Tenda)公司的一个WiFi6无线路由器。本周,Tenda AX1806被披露存在缓冲区溢出漏洞。攻击者可利用该漏洞导致拒绝服务。目前,厂商尚未发布上述漏洞的修补程序。CNVD提醒广大用户随时关注厂商主页,以获取最新版本。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2024-38182

小结:本周,Google产品被披露存在多个漏洞,攻击者可利用漏洞提升权限,在系统上执行任意代码,导致拒绝服务。此外,Adobe、Cisco、Siemens等多款产品被披露存在多个漏洞,攻击者可利用漏洞绕过安全功能,获取敏感信息,提升权限,执行任意命令,导致拒绝服务等。另外,Tenda AX1806被披露存在缓冲区溢出漏洞。攻击者可利用该漏洞导致拒绝服务。建议相关用户随时关注上述厂商主页,及时获取修复补丁或解决方案。

本周重要漏洞攻击验证情况

Tenda F1202是一款网络设备,提供网络连接和数据传输功能。

Tenda F1202 fromwebExcptypemanFilter函数存在堆栈缓冲区溢出漏洞,该漏洞是由于/goform/webExctypemanFilter文件的webExctypeman Filter函数的边界检查不正确造成的。攻击者可利用该漏洞使缓冲区溢出,并在系统上执行任意代码。

POC链接:

https://github.com/abcdefg-png/IoT-vulnerable/blob/main/Tenda/F/F1202/fromwebExcptypemanFilter.md

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2024-38184

如有侵权请联系:admin#unsafe.sh