安全分析与研究

专注于全球恶意软件的分析与研究

前言概述

原文首发出处:

https://xz.aliyun.com/t/15617

先知社区 作者:熊猫正正

最近笔者在威胁情报平台上发现一例有趣的CS钓鱼样本,伪装成京东金融候选人登记表信息,自动化沙箱没有跑出该CS样本的C2配置信息,对该样本进行了详细分析,分享出来供大家参考学习。

详细分析

1.样本解压缩之后,如下所示:

2.LNK文件命令行参数信息,如下所示:

3.通过白+黑的方式加载恶意模块,如上所示:

4.恶意模块检测系统相关信息,包含用户名、主机名、磁盘空间、桌面背景图片等,如下所示:

5.在%temp%目录下生成欺骗docx文档,名字为随机字符+固定字符拼接而成,如下所示:

6.解码硬编码在程序中的数据,然后将解码的数据写入文档,生成的欺骗的文档,如下所示:

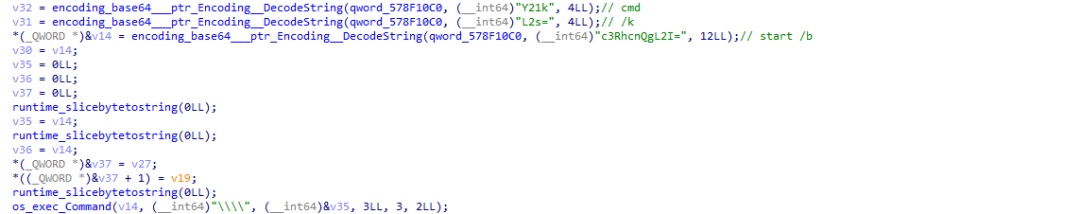

7.通过cmd命令行打开欺骗文档,如下所示:

8.打开后的欺骗文档内容,如下所示:

9.解密程序中硬编码的加密数据,如下所示:

10.需要解密的数据,如下所示:

11.解密过程与算法,如下所示:

12.解密之后的ShellCode代码,如下所示:

13.分配相应的内存空间,然后将解密后的ShellCode代码拷贝到该内存空间,如下所示:

14.然后跳转到ShellCode代码,如下所示:

15.该ShellCode代码解密后面的加密数据,如下所示:

16.解密完成之后,如下所示:

17.解密之后的数据模块就是CS反射加载型木马,相关导出函数,如下所示:

18.查看该模块的信息为beacon.x64.dll,如下所示:

19.该CS模块的网络C2域名信息为www.0xqtt57e.sched.vip-dk.tdnsvod1.cn,如下所示:

20.手动解析该CS模块的C2配置信息,如下所示:

到此该CS钓鱼样本就分析完毕了。

威胁情报

总结结尾

每年演练都会有很多新的红队样本出现,里面包含各种各样的安全技术,是一个不错的学习机会,对一些有意思的对抗样本都可以深入分析和研究。

如有侵权请联系:admin#unsafe.sh