18/10/2024

riepilogo

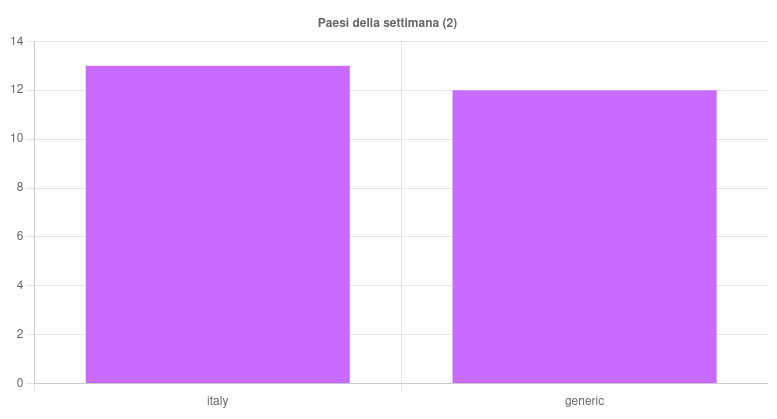

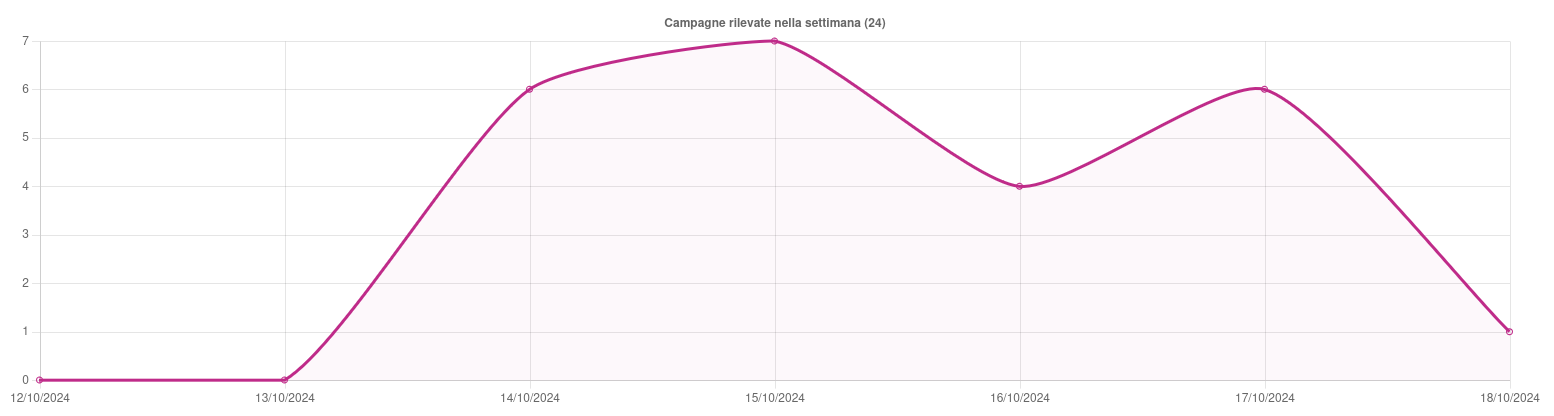

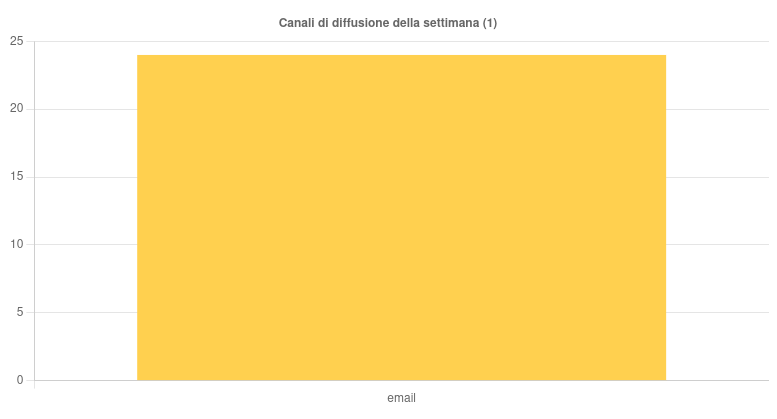

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento un totale di 24 campagne malevole, di cui 13 con obiettivi italiani e 12 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 226 indicatori di compromissione (IoC) individuati.

Riportiamo a seguire il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

Andamento della settimana

I temi più rilevanti della settimana

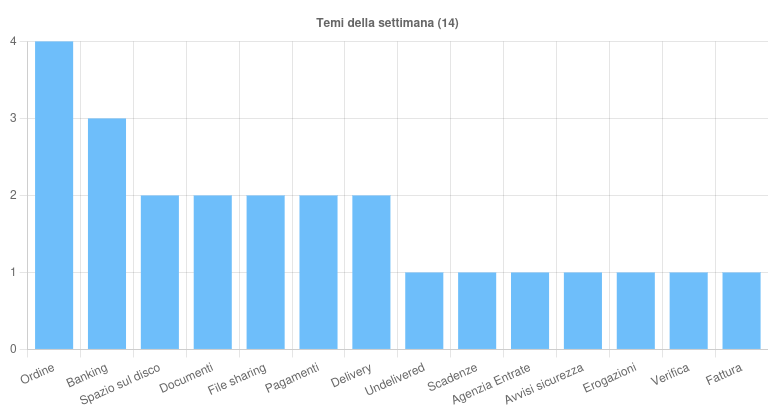

Sono 14 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

- Ordine – Argomento usato per quattro campagne malware, tutte specifiche per l’italia. I malware diffusi sono: PureLogs Stealer, VipKeylogger, Formbook e Guloader.

- Banking – Tema ricorrente nelle campagne generiche di phishing rivolte a clienti di istituti bancari come American Express e Credit Agricole.

- Spazio sul disco – Tema sfruttato per due campagne italiane di phishing Webmail generiche.

- File Sharing – Argomento utilizzato per veicolare due campagne generiche di phishing WeTransfer e Webmail.

- Delivery – Tema utilizzato per una campagna di phishing ai danni di Poste Italiane. Inoltre, il tema è servito per veicolare una campagna italiana del malware Remcos.

Il resto dei temi sono stati utilizzati per veicolare campagne di malware e di phishing di vario tipo.

Eventi di particolare interesse:

- Individuata una nuova campagna di phishing ai danni di Poste Italiane: un sito fraudolento, che imita loghi e nomi dell’Istituto, sfrutta la presunta consegna di un pacco per sottrarre informazioni sull’indirizzo di residenza e sulla carta di credito della vittima. Ulteriori informazioni e IoC sul canale Telegram del CERT-AGID.

- Il collettivo LulzSec ha rivendicato un attacco informatico che ha causato una violazione di dati ai danni di un’organizzazione italiana. Il CERT-AGID è intervenuto notificando le amministrazioni e gli enti del settore pubblico di cui è stata rilevata la compromissione dei dati.

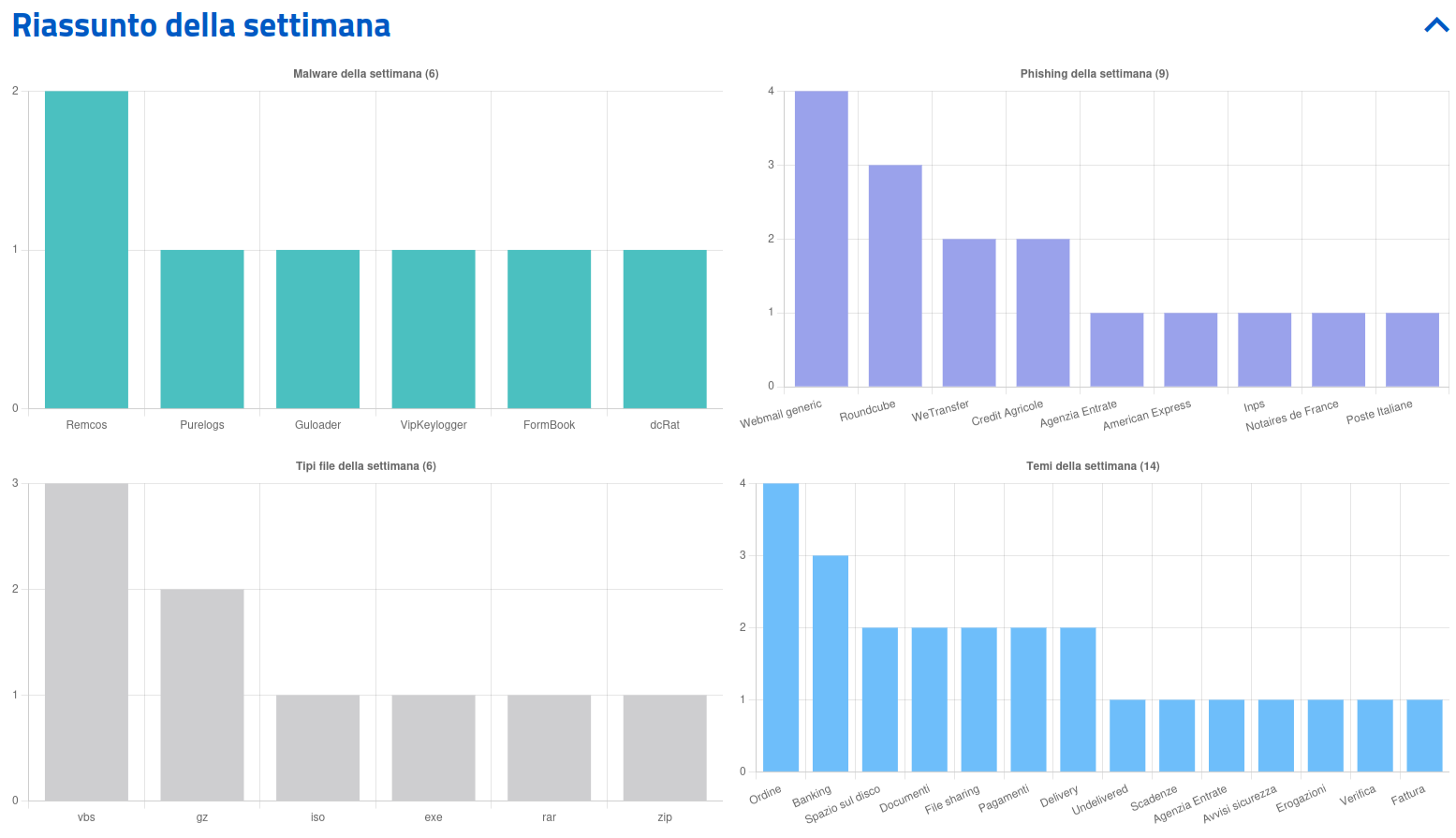

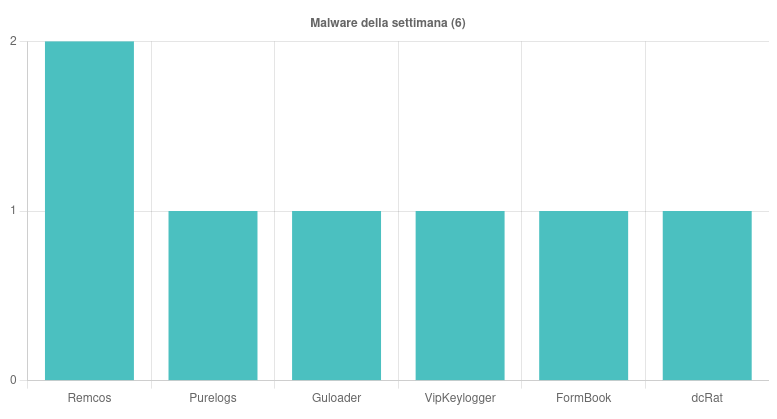

Malware della settimana

Sono state individuate, nell’arco della settimana, 6 famiglie di malware che hanno interessato l’Italia. Nello specifico, di particolare rilievo, troviamo le seguenti campagne:

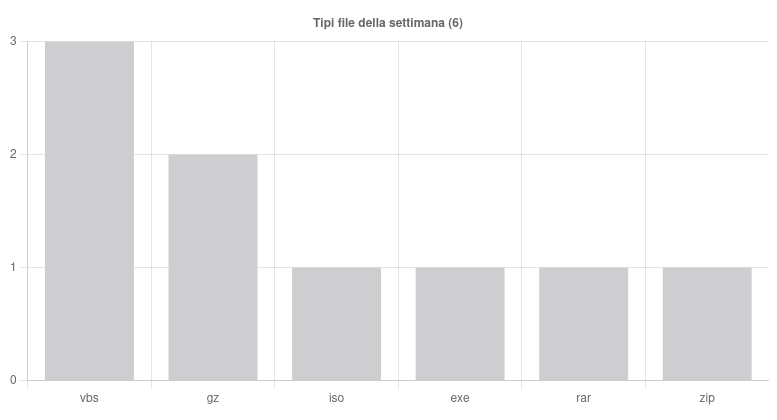

- Remcos – Individuate due campagne italiane a tema “Preventivo” e “Delivery” diffuse tramite email con allegati ISO, GZ e VBS, e una campagna generica a tema “Pagamenti” diffusa tramite email con allegato VBS.

- PureLogs Stealer – Rilevata una campagna italiana a tema “Ordine”, veicolata tramite email con allegato ISO.

- Guloader – Scoperta una campagna italiana a tema “Ordine” diffusa tramite email con allegato GZ.

- VIPKeylogger – Individuata una campagna italiana “Ordine” diffusa tramite email con allegato VBS.

- FormBook – Rilevate una campagna italiana a tema “Ordine” e veicolate tramite email con allegato RAR.

- dcRAT – Scoperta infine una campagna italiana a tema “Fattura” veicolata tramite email con allegato ZIP.

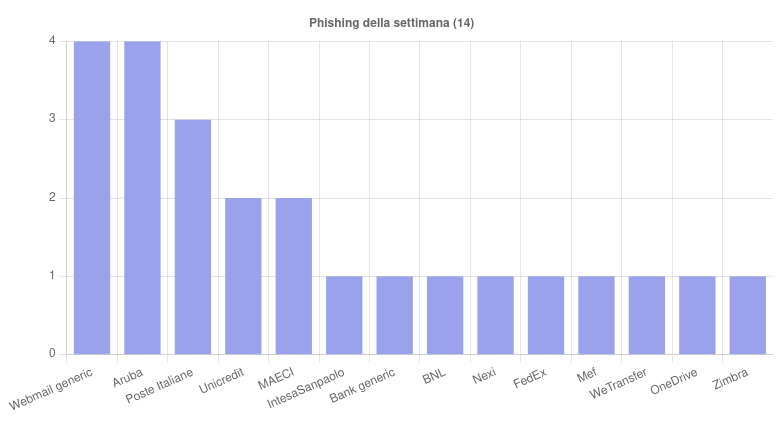

Phishing della settimana

Sono 14 i brand della settimana coinvolti nelle campagne di phishing. Per quantità spiccano le campagne a tema Webmail generica, Aruba e Poste Italiane.

Formati di file principalmente utilizzati per veicolare i malware

Canali di diffusione

Campagne mirate e generiche