首先,从2013年至2022年的这十年间,数据泄露发生数量增长了三倍[1];2023全年中数据泄露事件涉及超过3.6亿个人,创下历史新记录。其次,移动应用已经成为了网络诈骗的新战场,所涉及的诈骗金额和场景也在不断增多,例如,不法分子利用诈骗应用仿造正版的APP外壳,套取用户的个人信息,实施有针对性的诈骗[2]。再者,近两年的黑灰产从业人数持续在上升,整个黑灰产的产业链规模,相比于往年也有大幅的提升[3]。另外,移动应用还存在恶意提权,例如,通过在应用中植入恶意代码,绕过系统的安全防护进行恶意提升权限,窃取用户敏感信息[4]。

因此,从数据泄露到网络诈骗,从黑灰产攻击到移动应用恶意提权,这些移动应用的安全风险不仅损害了用户的利益,也对社会的稳定和信任构成了挑战,更是给手机应用厂商带来诸多挑战。

用户、开发者和监管的安全需求不一、各有侧重。

用户:面对移动应用的安全风险,大部分用户主要关注数据安全和隐私保护两个问题。他们既希望个人数据,如账号密码等不被非法获得,也希望在金融投资、转账支付等场景中,能防止被攻击者恶意利用或诈骗、保护个人财产安全。

开发者:最关注业务运行安全和业务风险管控。其希望其业务的核心代码、数据等在端侧能得到保护,同时,在业务运行时,希望能及时获取设备当前的安全状态,降低业务安全风险。

监管部门:既需要保证用户数据的安全存储,确保用户数据不被非法访问、获取和篡改;还需要保证应用的隐私政策应符合个人信息保护、数据安全相关的国家法律法规、监管政策要求。

为满足用户、开发者和监管部门对智能终端和移动应用提出的安全要求,vivo设计了千镜安全架构(见图1),从芯片层、内核层、框架层和应用层,为用户的数据和隐私,提供了全面的、系统化的保护。

图1:千镜安全架构

图1中,芯片层是千镜安全架构的基础,能提供金融级的基础安全能力保障。例如硬件加解密,通过独立的硬件模块完成数据的加解密操作,以增强数据机密性保护;内核层,为系统安全运行提供保障,例如可信执行环境,为高敏应用提供隔离的、安全的运行空间;框架层,管控应用行为,例如可信度量,通过不同维度的安全检测指标[5],展现设备的可信度;应用层,为用户提供可感知的数据安全和隐私保护能力,例如数据安全,为用户数据提供全生命周期的保护。

今年,千镜安全架构通过各个层级的不同增强,在芯片安全、可信执行环境、可信度量、数据安全等方面持续发力,全链路、多层级、更智慧的守护用机安全(见图2)。

图2:千镜安全架构的持续演进

vivo今年持续在硬件可信领域深耕,最大化利用三颗安全芯片,即安全启动芯、安全计算芯和安全支付芯(见图3),提升设备整体安全实力。

图3:多芯融合的全链路守护

安全启动芯:服务于系统安全,专注于安全启动和SoC密钥管理,同时,用“芯”守护vivo千镜,保护千镜可信引擎关键度量结果,夯实硬件可信根,进一步提升千镜可信引擎安全能力。

安全计算芯:专注于敏感数据安全,保护生物特征、账号密码等高敏信息,从而实现敏感数据的放心存、放心传。

安全支付芯:专注于支付与财产安全,如支付信息的安全存储、安全传输和安全使用、风险支付拦截等,实现全流程保护在线支付安心无忧。

三颗安全芯片,各司其职,专芯专用,分别守护系统安全、敏感数据安全和支付安全,实现多芯融合的全链路守护,为智能终端打造硬件安全基石。

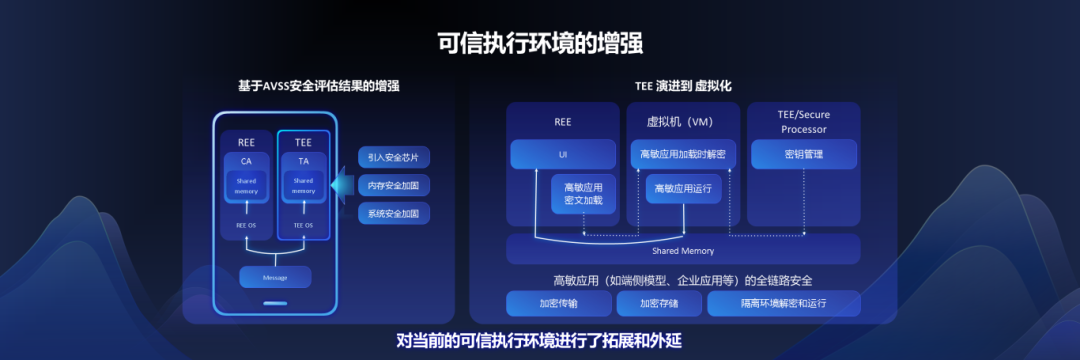

为了不断提升可信执行环境(TEE)的能力,vivo会定期地邀请三方对TEE进行安全评估,针对发现的安全漏洞,采取相应的安全措施,来降低安全风险。在过去的一年里,vivo邀请DARKNAVY·深蓝对TEE开展安全评估。

图4:可信执行环境的增强

DARKNAVY基于AVSS(Adversarial Vulnerability Scoring System)量化安全评估框架(见图5)的网络安全碰撞测试,通过模拟真实的攻击场景,针对vivo TEE中的生物特征数据的机密性、完整性和可用性,以及密钥管理和权限管理等安全保护能力进行了量化评估,并评估各组件的攻击成本,从而反映生物认证系统的安全水平。

图5:AVSS量化安全评估框架

基于DARKNAVY对TEE安全评估结果,vivo采取了相应的安全措施,如引入安全芯片、内存安全加固、系统安全加固等,以提升TEE的整体安全实力。

图6:DARKNAVY安全研究员肖轩淦现场分享

TEE虽然具有很好的隔离性,但由于其运行的操作系统是单线程的,不能支持对性能要求高的应用隔离运行。因此,vivo还研究了虚拟化技术,高性能的虚拟机能很好地弥补TEE的性能短板,通过结合TEE的密钥管理和虚拟机的隔离运行空间,能同时满足高敏应用的高性能和高安全的要求。

针对vivo千镜安全架构的可信度量,新增了三项安全风险识别的能力(见图7)。

图7:安全风险识别的提升

第一项是基于AI的诈骗电话检测。在手机设置中,提供了电话反诈功能的开启和关闭选项。用户开启电话反诈功能选项时,手机接通电话后,当端侧模型识别到是诈骗电话时,会立即向用户发出告警提醒。

第二项基于AI的诈骗应用检测。用户在应用安装和使用应用的过程中,端侧模型会对应用特征进行分析,当检测到诈骗应用时,会及时提醒用户,该应用存在安全风险。

第三项图像验真凭据。目前很多移动应用,都基于生物特征如人脸识别,进行远程身份验证,但是,攻击者可能基于AI技术篡改人脸、甚至是替换人脸。为减少这种安全风险,vivo提供了一种拍摄图像真实性验证能力,对手机拍摄的原图进行数字签名,以防止图像被篡改。

数据安全和隐私保护,一直都是用户非常关注的话题,同时,也是监管部门的基本要求。基于端到端加密,vivo千镜安全架构新增了多端协同的数据保护能力。

图8:多端协同的数据保护

目前提供如下三个服务(见图8):

首先,查找网络服务。丢失的手机在断网甚至关机的情况下,查找网络服务中的其他设备,可协助上报该丢失手机的加密位置信息,提高丢失设备找回的成功率,降低用户数据泄漏的风险。

其次,密码保险箱跨端同步服务。基于端到端加密,用户根据自己设定的密码,对密码保险箱进行加密,然后备份到服务器。实现同一个账号下其他设备中的密码保险箱的同步和恢复。

第三,跨设备、跨生态的通行密钥服务。基于通行密钥能力,用户无需记忆应用程序和网站的账户/密码,只需在一台设备上验证生物特征,就可在不同设备上完成应用程序和网站的登录,在为用户提供更便捷、更安全的登录方式的同时,还能防止网络钓鱼攻击,避免数据泄漏。

以上是千镜安全架构及其新增能力的思考和实践,为了让大家更了解vivo定义的千镜安全架构以及对应的技术能力细节,vivo首席安全研究专家胡志远在VDC安全与隐私会场上发布了《vivo千镜安全架构技术白皮书》,欢迎大家到vivo隐私中心官网阅览和下载[6]。

图9:vivo首席安全研究专家胡志远

未来,vivo将持续拓展千镜安全架构能力,为消费者及合作伙伴们提供更全面的、系统性的纵深防御。

参考文献:

[1] Stuart E. Madnick. The Continued Threat to Personal Data: Key Factors Behind the 2023 Increase. https://www.apple.com.cn/newsroom/pdfs/The-Continued-Threat-to-Personal-Data-Key-Factors-Behind-the-2023-Increase.pdf

[2] 境外诈骗电话是如何变成官方客服号码的. https://news.huanbohainews.com.cn/2023-04/06/content_50194614.html

[3] 黑产大数据:2023年互联网黑灰产研究年度报告. https://www.thepaper.cn/newsDetail_forward_26200441

[4] 移动应用恶意提权. https://weibo.com/1865990891/MwluFDD3R

[5] Hu, Z., Shi, L., Chen, H., Lu, J. (2023). Android Mobile Terminal Security Assessment Based on Analytical Hierarchy Process (AHP). Lecture Notes of the Institute for Computer Sciences, Social Informatics and Telecommunications Engineering, vol 508. Springer, Cham. https://doi.org/10.1007/978-3-031-36574-4_27.

[6] 千镜安全架构技术白皮书. https://privacycenterstatic.vivo.com.cn/privacycenter/83b83d7f-670e-4a81-a2d1-23bf85ab4477-%E5%8D%83%E9%95%9C%E5%AE%89%E5%85%A8%E6%9E%B6%E6%9E%84%E6%8A%80%E6%9C%AF%E7%99%BD%E7%9A%AE%E4%B9%A61008.pdf

如有侵权请联系:admin#unsafe.sh