微软近期曝光了一项严重的安全漏洞,涉及苹果的透明度、同意和控制(TCC)框架。这一漏洞名为 HM Surf(CVE-2024-44133),攻击者可以利用它绕过用户隐私设置,访问敏感数据。苹果在 9 月 16 日对 macOS Sequoia 的更新中发布了 CVE-2024-44133 的修复。

HM Surf 漏洞让攻击者能在未获用户同意的情况下,轻松获取浏览器数据、摄像头、麦克风及位置信息。微软威胁情报团队的 Jonathan Bar Or 表示,这一漏洞的关键在于某些苹果专有应用(如 Safari)具备特殊权限,能够轻松绕过 TCC 的保护。“HM Surf 涉及移除 Safari 浏览器目录的 TCC 保护,并修改该目录中的配置文件,以获取用户的数据。”他强调,这种隐私风险让用户的安全面临严峻挑战。

攻击者利用 HM Surf 漏洞的流程如下:

更改主目录:通过 dscl 实用程序改变当前用户的主目录,无需 TCC 访问权限。

修改敏感文件:在用户真实主目录下,编辑“~/Library/Safari”中的重要文件(如 PerSitePreferences.db)。

恢复主目录:将主目录更改回原来的目录,迫使 Safari 使用修改后的文件。

发起攻击:启动 Safari 打开网页,悄悄捕获快照和位置信息。

更可怕的是,微软表示这一攻击可以进一步扩展——攻击者甚至可以保存整个摄像头视频流或悄悄地通过 Mac 的麦克风捕获音频。

微软注意到与知名广告软件 AdLoad 相关的可疑活动,显示该漏洞可能已被恶意软件利用。Bar Or 表示:“我们观察到 AdLoad 的活动与 HM Surf 技术非常相似,但由于无法完全确认其具体步骤,我们不能确定 AdLoad 是否直接利用了这一漏洞。”

这一事件再次提醒我们网络安全的重要性。务必定期更新软件,保持警惕,保护个人隐私。使用 macOS 系统的用户,请及时更新至最新版本,以防潜在威胁。Bar Or 最后指出:“攻击者利用类似的方法部署普遍威胁,强调了对抗利用该技术攻击的重要性。”

文章来源:

https://www.darkreading.com/vulnerabilities-threats/macos-safari-exploit-camera-mic-browser-data

推荐阅读

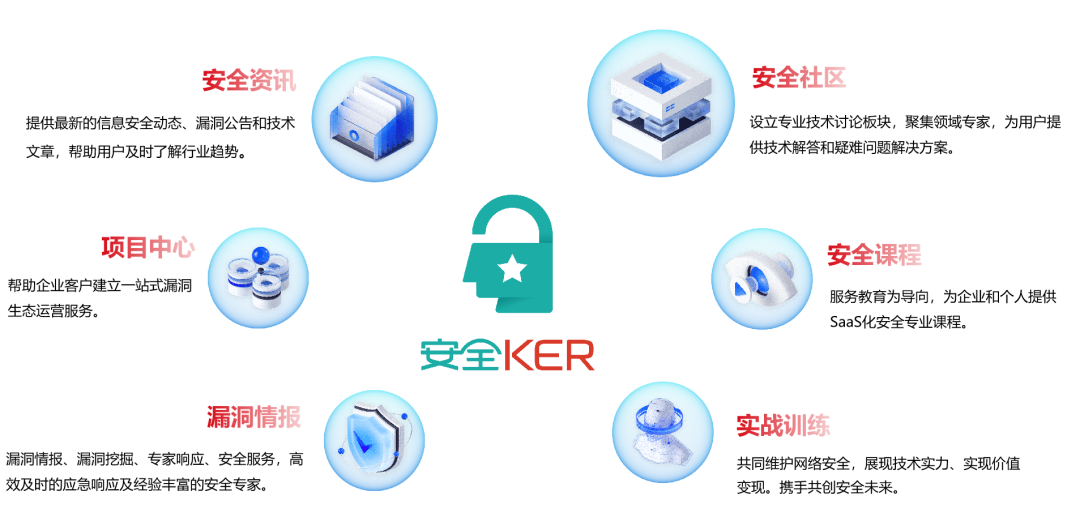

安全KER

安全KER致力于搭建国内安全人才学习、工具、淘金、资讯一体化开放平台,推动数字安全社区文化的普及推广与人才生态的链接融合。目前,安全KER已整合全国数千位白帽资源,联合南京、北京、广州、深圳、长沙、上海、郑州等十余座城市,与ISC、XCon、看雪SDC、Hacking Group等数个中大型品牌达成合作。

注册安全KER社区

链接最新“圈子”动态

如有侵权请联系:admin#unsafe.sh